Size: a a a

2017 May 23

Привет! вы же соскучились по свежим новостям, в которых информация опасносте? Например, вот тут в России поймали каких-то хакеров, которые с помощью троянов для Android воровали деньги с банковских счетов пользователей. Их приложение маскировалось то под Avito, то под Navitel, то под Pornhub и путем отправки скрытых SMS переводило деньни со счетов. Так что совет традиционен: лучше не скачивать приложение откуда попало, а еще лучше — купить iPhone (там, по крайней мере, нет такой фичи как скрытые SMS) https://republic.ru/posts/83140

эпидемию Wcry в мире пока что остановили, но эксперты пока что не могут остановиться, чтобы не продолжать исследование этого вируса. Много интересной информации тут http://gerbilnotes.blogspot.co.uk/2017/05/dissecting-wannacry-blog-by-gerbil-wcry2.html, а вот у Symantec пишут, что у Wcry торчат подозрительные северокорейские уши, похожие на атаку на Sony Pictures в свое время, и на атаку ЦБ Бангладеша https://www.symantec.com/connect/blogs/wannacry-ransomware-attacks-show-strong-links-lazarus-group

2017 May 24

Здрасте. Сегодня у меня плохие новости для граждан Российской Федерации, где, похоже, законодательная власть серьезно взялась за мессенджеры. На рассмотрение Госдумы внесли законопроект, предусматривающий идентификацию пользователей мессенджеров. «Законопроект определяет понятие организатора обмена мгновенными сообщениями и возлагает на данного субъекта обязанность обеспечивать передачу электронных сообщений только тех пользователей сети “Интернет”, которые идентифицированы в порядке, устанавливаемом Правительством Российской Федерации».

акже в записке отмечается, что «идентификация пользователей сети “Интернет” осуществляется оператором связи с использованием абонентского номера, на основании договора об идентификации, заключенного организатором обмена мгновенными сообщениями с оператором связи».

При этом мессенджеры должны обеспечивать возможность как ограничивать рассылку сообщений, отправленных неидентифицированными пользователями, так и обеспечивать рассылку электронных сообщений по инициативе органов государственной власти. В случае, если мессенджер не выполнил распоряжение об ограничении рассылки, «доступ к информационным системам и (или) программам для электронных вычислительных машин, функционирование которых обеспечивается данным организатором обмена мгновенными сообщениями, до исполнения таких требований ограничивается оператором связи, оказывающим услуги по предоставлению доступа к сети “Интернет”, незамедлительно». Прелестно, прелестно...

http://asozd2.duma.gov.ru/main.nsf/(Spravka)?OpenAgent&RN=184222-7

акже в записке отмечается, что «идентификация пользователей сети “Интернет” осуществляется оператором связи с использованием абонентского номера, на основании договора об идентификации, заключенного организатором обмена мгновенными сообщениями с оператором связи».

При этом мессенджеры должны обеспечивать возможность как ограничивать рассылку сообщений, отправленных неидентифицированными пользователями, так и обеспечивать рассылку электронных сообщений по инициативе органов государственной власти. В случае, если мессенджер не выполнил распоряжение об ограничении рассылки, «доступ к информационным системам и (или) программам для электронных вычислительных машин, функционирование которых обеспечивается данным организатором обмена мгновенными сообщениями, до исполнения таких требований ограничивается оператором связи, оказывающим услуги по предоставлению доступа к сети “Интернет”, незамедлительно». Прелестно, прелестно...

http://asozd2.duma.gov.ru/main.nsf/(Spravka)?OpenAgent&RN=184222-7

а вот Chaos Computer Club, когда-то продемонстрировавшие, как можно обмануть Touch ID в iPhone, также показали, как можно обмануть систему распознавания радужной оболочки глаза в Samsung Galaxy S8 https://www.ccc.de/en/updates/2017/iriden. по этой ссылке есть демонстрация процедуры на видео https://media.ccc.de/v/biometrie-s8-iris-en Если вкратце, то надо снять радужную оболочку глаза в ночном режиме камеры, затем распечатать изображение, а потом наложить на него контактную линзу для имитации настоящего глаза. Такое изображение смартфон воспринимает как настоящий глаз и разблокируется. Так что обычного, но качественного селфи может быть достаточно для того, чтобы получить информацию, достаточную для последующей разблокировки телефона. Берегите там свои глаза!

ESET предупреждает о новой мошеннической кампании на WhatsApp. В качестве приманки выступает годовая подписка на международный видеосервис Netflix.

Потенциальная жертва получает сообщение об «акции Netflix» от пользователя WhatsApp из списка контактов. Укороченная ссылка в сообщении ведет на фишинговую страницу, которая визуально не отличается от сайта онлайн-кинотеатра, но не имеет к нему отношения.

Поддельная страница распознает язык, установленный для мобильного устройства пользователя, и показывает локализованный контент. Пока специалисты ESET обнаружили версии на английском, испанском и португальском языках.

Чтобы получить «годовую подписку в подарок», жертве предлагается отправить ссылку на «акцию» минимум десяти пользователям WhatsApp из списка контактов. Простая механика обеспечивает дальнейшее распространение аферы.

Далее пользователя попросят заполнить небольшую анкету. Номер мобильного телефона, введенный на фишинговом сайте, пополнит базы спамеров и может быть использован для подписки на дорогостоящие SMS-сервисы.

Потенциальная жертва получает сообщение об «акции Netflix» от пользователя WhatsApp из списка контактов. Укороченная ссылка в сообщении ведет на фишинговую страницу, которая визуально не отличается от сайта онлайн-кинотеатра, но не имеет к нему отношения.

Поддельная страница распознает язык, установленный для мобильного устройства пользователя, и показывает локализованный контент. Пока специалисты ESET обнаружили версии на английском, испанском и португальском языках.

Чтобы получить «годовую подписку в подарок», жертве предлагается отправить ссылку на «акцию» минимум десяти пользователям WhatsApp из списка контактов. Простая механика обеспечивает дальнейшее распространение аферы.

Далее пользователя попросят заполнить небольшую анкету. Номер мобильного телефона, введенный на фишинговом сайте, пополнит базы спамеров и может быть использован для подписки на дорогостоящие SMS-сервисы.

тут еще эксперты из CheckPoint обнаружили интересную уязвимость во многих медиа-плеерах (VLC, Kodi, Popcorn), связанную с субтитрами. Если взять специально подготовленный файл субтитров, можно получить полный контроль над устройством, на котором медиаплеер воспроизводит эти субтитры (включая компьютеры, смартфоны и смарт ТВ). Информацию об уязвимостях исследователи передали разработчикам медиаплееров, и поэтому популярные приложения уже выпустили обновления, исправляющие эту уязвимость. Больше информации по ссылке http://blog.checkpoint.com/2017/05/23/hacked-in-translation/, а так совет стандартный — следите за обновлениями приложений! (спасибо читателю с псевдонимом Jack Shepard за то, что обратил мое внимание на эту историю)

2017 May 25

Про Wcry уже вроде как начали забывать, но мы-то помним, что в современном мире информация расходится кругами и с задержкой. Поэтому две недели назад мы говорили о Wcry, потом о нем перетирали в телевизоре, а уже потом оно дошло до газет и самых непродвинутых читателей. Этим пользуются злоумышленники, которые, например, наплодили "детекторов-борцов с Wcry в Android Google Play Store". Понятно, что на Android это пользователям не нужно, но надо же ковать железо, пока горячо. Правда, скорей всего, под этими иконками прячется софт, который в лучшем случае будет впаривать пользователям рекламу, а в худшем еще и данные может украсть

2017 May 29

И снова здравствуйте. Вынужденная пауза в трансляции канала прерывается (даже несмотря на то, что на нашей территории сегодня выходной). Например, новостями о том, как через серию приложений (41 штука!), доступных в Google Play, распространялось вредоносное ПО под кодовым названием Judy. Инфицированные устройства совершали "невидимые" клики по рекламе, принося деньги его создателям. Предполагается, что всего могло быть заражено до 36,5 млн устройств, что, возможно, является крупнейшим на данный момент случаем распространения вредоносного ПО через официальный магазин Google Play. На данный момент приложения из GP удалены. http://blog.checkpoint.com/2017/05/25/judy-malware-possibly-largest-malware-campaign-found-google-play/

А эксперты Flashpoint продолжают анализировать Wcry, и в данном случае проанализировали тексты из самого вируса и ответы "службы поддержки", и все указывает на то, что авторы — азиаты, использовавшие Google Translate https://www.flashpoint-intel.com/blog/linguistic-analysis-wannacry-ransomware/

Я неоднократно писал о том, как при пересечении границы США теперь пограничники могут потребовать у посетителей страны разблокировать телефон, и будут изучать содержимое телефона. Формально, как я читал, у них есть такая возможность, а за отказ могут и не пустить в страну (если отказывающийся — гражданин США, то его просто помурыжат на въезде и, возможно, выпишут какой-то штраф). Для пользователей 1Password есть хорошая новость — разработчики придумали специальный Travel Mode, который позволяет обезопасить пароли на телефоне, если все же пришлось отдать телефон (или компьютер) на изучение представителям правоохранительных органов https://blog.agilebits.com/2017/05/18/introducing-travel-mode-protect-your-data-when-crossing-borders/

условно полезная утилита для взлома файла Keychain на Маке https://github.com/macmade/KeychainCracker Автор утверждает, что он написал её для помощи знакомым, которые хотели получить доступ к данным умершего родственника, но, как и многие другие инструменты, они могут быть использованы с разной целью. Но мало ли, вдруг вам пригодится.

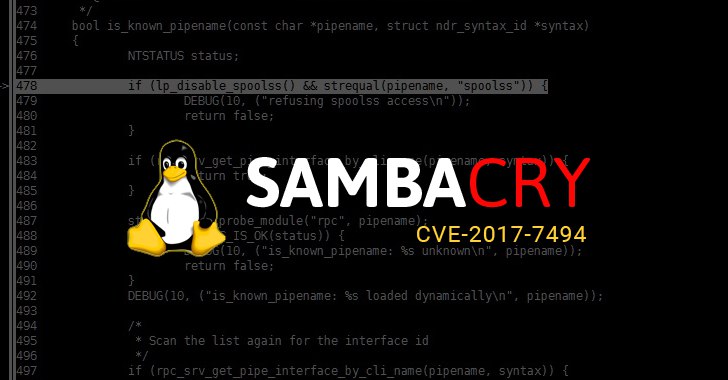

Ну и в заключение еще история про уязвимость в Samba — опенсорсной имплементации SMB — позволяющей получить контроль над удаленным компьютером с Windows, Linux или UNIX. http://thehackernews.com/2017/05/samba-rce-exploit.html?m=1 Патч с справлением уже есть, накатывайте, пока не началось https://www.samba.org/samba/history/security.html

2017 May 31

Привет. Интересная новость из вчера: хакерская группировка shadowbrokers, которая известна тем, что опубликовала утекшие из АНБ и ЦРУ хакерские инструменты, запустила сервис с подпиской. Всего за 20 тыс долларов "клиенты" будут получать информацию о доступных уязвимостях, информация у которых есть у shadowbrokers https://steemit.com/shadowbrokers/@theshadowbrokers/theshadowbrokers-monthly-dump-service-june-2017 Интересен ответ "приличной" части хакерского сообщества: они организовали группу "response team", которая коллективно собирает необходимое количество денег, чтобы подписаться на этот сервис, и в первую очередь получать "сливы" от shadowbrokers, чтобы затем эту информацию сообщать вендорам софта и железа, уязвимости в которых оказались известными (так называемое "responsible disclosing") https://www.patreon.com/shadowbrokers_crisis_team. Короче, такая вот интересная борьба добра со злом в мире информационной опасносте. Это, кстати, затрагивает интересный моральный аспект: с одной стороны, то, что собирается делать Response Team, хорошо — они будут сообщать вендорам ту информацию, которая нужна для исправления уязвимостей. Но с другой — получается как бы финансирование преступников (платить им деньги). Такая вот дилемма, но, видимо, это выбор меньшего из двух зол.

Давно не было интересного материала об утечках. Например, в Литве хакеры взломали сеть клиники пластической хирургии и украли оттуда информацию о пациентах, включая не только имена, паспортные данные и контактную информацию, но и 25 тысяч фотографий (видимо, фото из серии "до и после"). Сначала хакеры требовали от клиники 300 биткойнов за непубликацию базы, а потом вообще начали контактировать клиентов клиники напрямую, требуя до 2 тыс евро за то, чтобы данные не были опубликованы. Теперь базу просто предлагают в интернете за 50 биткойнов. Интересно, что ответственность за взлом взяла на себя хакерская группировка Tsar Team, которая также известна как APT28 или Fancy Bear — считается, что это хакеры спецслужб РФ, в том числе хакнувшие почту демократической партии США и избирательного штаба Клинтон. Но это может быть и просто маскировка. В любом случае, информация опасносте! Никому нельзя доверять свои данные, никому! https://www.theguardian.com/technology/2017/may/31/hackers-publish-private-photos-cosmetic-surgery-clinic-bitcoin-ransom-payments

2017 June 01

не зря я вчера писал про то, что затея со сбором денег на покупку эксплойтов в Shadowbrokers — спорная идея (https://t.me/alexmakus/1165) . Организаторы сбора денег проконсультировались с юристами и отменили кампанию https://pastebin.com/raw/6VJ7XcM0 комментарий там забавный: "если хотите послушать, как юрист будет материть вас по телефону, просто позвоните ему и скажите, что вы организовали кампанию по сбору денег на покупку кибер-оружия"

известный сайт haveibeenpwnd, который следит за взломанными сайтами и утекшими с них данными, обновился данными образовательной платформы Edmodo. Это такой сайт, активно используемый в Штатах учителями и студентами для планирования уроков, домашних заданий и тд. В мае его взломали, украв 43 миллиона уникальных пользовательских записей, включая имена пользователей, имейлы и зашифрованные пароли. https://haveibeenpwned.com/PwnedWebsites#Edmodo Утекшие данные доступны злоумышленникам в "темном интернете"

а если вам нужен был дополнительный повод заклеить камеру в ноутбуке, то вам вам статья из Forbes о как бы фиче и как бы уязвимости в Chrome (и других браузерах), позволяющая втихаря открыть вкладку в браузере и активировать в ней камеру с микрофоном так, что пользователь об этом не узнает (хотя, подозреваю, как минимум в Маках зеленая лампочка рядом с камерой точно будет гореть) https://www.forbes.com/sites/leemathews/2017/05/31/simple-trick-spy-on-chrome-users/

ну и, кстати, как я уже писал какое-то время назад, Штаты таки ужесточили процедуру получения американской визы, введя требование сообщать свои социальные аккаунты, имейлы, номера телефонов, а также прочую биографическую информацию за последние 15 лет. Пишут, что эти новые вопросы как бы необязательны к ответам, но мы-то знаем, что это значит на самом деле http://www.reuters.com/article/us-usa-immigration-visa-idUSKBN18R3F8

2017 June 02

И снова здравствуйте! в эту прекрасную пятницу (хотя многие не считают её прекрасной, потому что, например, в Питере идет снег 2 июня) — забавная история про датацентр British Airways. На прошлой неделе у них произошел факап — отрубились все IT-системы компании, что в комбинации с длинными выходными в США и увеличенным потоком пассажиров привело к потерям компании в размере 128млн долларов. Сначала поговаривали, что датацентр BA стал жертвой хакерской атаки, даже шутили, что это Wcry до них добрался. Все оказалось гораздо прозаичнее: подрядчик, отвечающий за функционирование дата-центра компании просто отключил электричество в этом дата-центре, что вызвало такие катастрофические последствия. Сразу вспоминается анекдот про умиравших в больнице на определенной кровати, а потом оказалось, что это уборщица, приходившая в палату, отключала какое-то важное устройство для жизнеобеспечения, чтобы подключить пылесос в розетку. Опасносте — они везде!