Вчерашняя история с якобы китайским чипом, установленным в серверах Apple и Amazon за сутки, к сожалению, понятней не стала. С одной стороны есть издание Bloomberg, методы журналистских расследований которого известны и считаются одними из лучших в мире. Расследование

этой темы заняло не один месяц, и прошло перед публикацией соответствующие проверки.

С другой стороны, есть вполне жесткие и однозначные ответы

Apple и

Amazon, которые во вполне конкретных формулировках опровергают утверждения из статьи Bloomberg про осведомленность компаний о расследовании и ситуации с чипами в целом. (

Ниже в статье есть перевод на русский язык заявления Apple). Им вторит (втроит?) и заявление компании Supermicro, акции которой вчера провалились на 50% на новостях об устанавливаемых во время сборки на китайских фабриках секретных чипов. Надо понимать, что подобные статьи — это не просто PR-активность. Для публичных компаний подобные заявления — это официальные документы, которые проходят проверку у юристов и в случае сообщения ложных сведений руководство компании несет полную ответственность, включая уголовную, за ложные данные (подобные заявления регулируются Комиссией по ценным бумагам). Так что если ориентироваться на ситуацию "статья vs заявления", тут уже каждый должен выбрать, кому верить.

Я пока что опубликую ту информацию, которую я видел по этой теме и нашел интересной:

- Как продолжение расследования Bloomberg, есть еще одна

статья о том, что Facebook в 2015 году обнаружил программные модицификации на серверах Supermicro

- Интересный

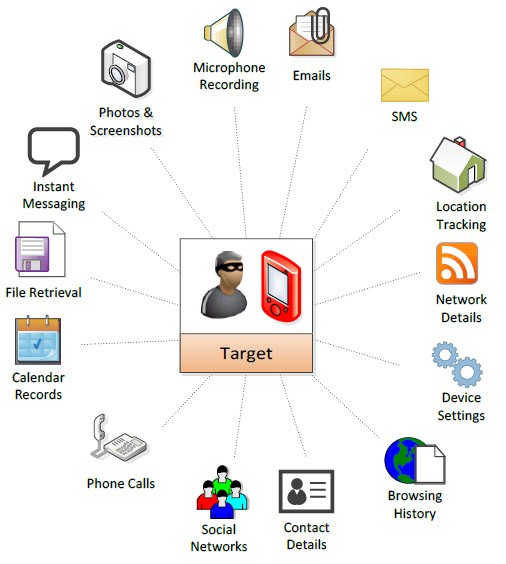

тред в твиттере об аппаратных имплантах. TL;DR версия: что-то в этой истории есть, но, похоже, что там многое потерялось/поменялось при передаче информации по испорченному телефону.

- еще одна интересная

статья об аппаратных имплантах

- британское разведывательное агенство

говорит, что не видит оснований сомневаться в заявлениях Apple и Amazon

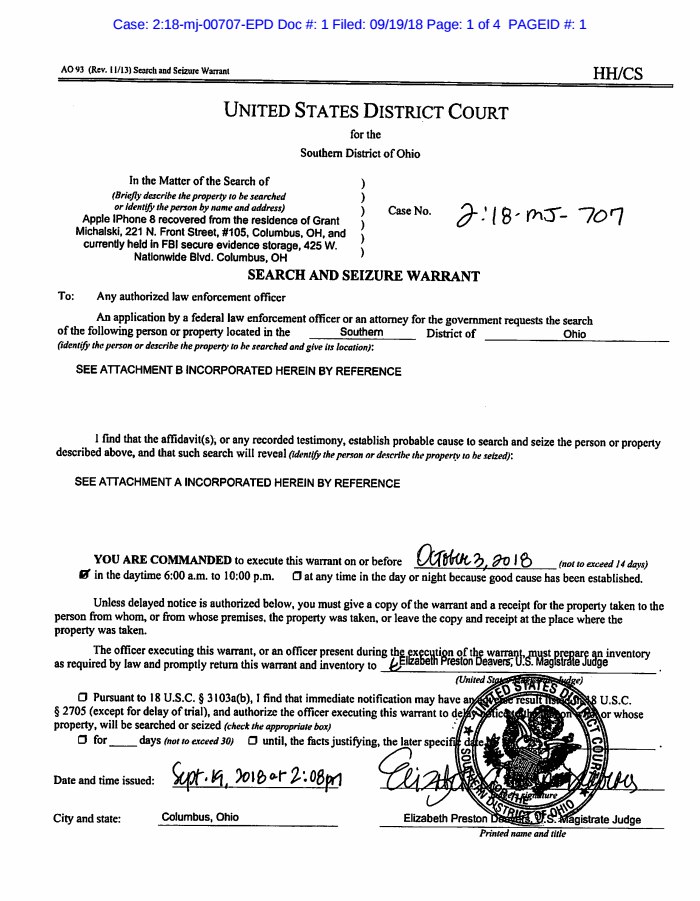

- Так-так-так,

а что тут у нас?

(

https://alexmak.net/wp-content/uploads/2018/10/Screen-Shot-2018-10-05-at-12.14.33-PM.png)

Определенно есть схожесть с тем, что иллюстрировала Bloomberg вчера в статье:

(

https://alexmak.net/wp-content/uploads/2018/10/Screen-Shot-2018-10-05-at-12.15.58-PM.png)

- Хороший вопрос о том, что в первоначальной статье фигурирует информация о "примерно 30 компаниях", но почему-то никого другого, кроме Apple и Amazon, не называют. Даже если история с чипом соответствует действительности, и следователи проинформировали пострадавшие компании, то, наверно, уж Apple и Amazon точно бы в этот список попали. Однако, компании однозначно утверждают, что они не в курсе ничего подобного.

В общем, можно сказать пока что, что пока до конца не понятно, кто прав, а кто нет. Но ясно одно: это большой и жирный гвоздь в любые стремления Китая развивать свою отрасль микропроцессоров. Кто же им теперь после такого доверится?

Перевод заявления Apple:Businessweek сообщает неверные сведения об Apple

В выпуске журнала Bloomberg Businessweek от 8 октября 2018 г. сообщается недостоверная информация о том, что в 2015 г. компания Apple обнаружила на серверах своей сети «вредоносные чипы». В течение