АВ

Size: a a a

2020 May 15

его я уже спрашивал)

ND

а что ТАС говорит ?

АВ

не нашел документации именно про эту ошибку. Подумал, возможно тут кто-то подскажет. А так да, видимо, придется завести кейс в TAC

DN

не нашел документации именно про эту ошибку. Подумал, возможно тут кто-то подскажет. А так да, видимо, придется завести кейс в TAC

какой-то ретрансмит. Сервер повторно шлет хендшейк почему-то. Я бы в эту сторону копал.

АВ

все равно не понимаю, почему только на новой версии проблемы появляются. Но буду активно мучать тех. владельцев приложения, спасибо)

Б

Apache?

АВ

N

Коллеги, добрый день.

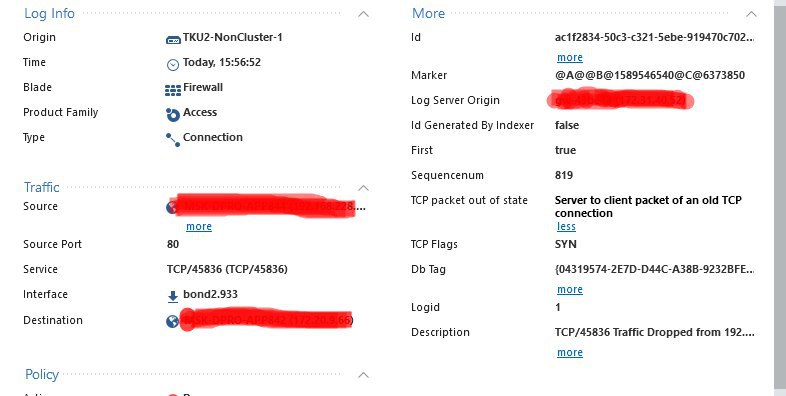

подскажите, в чем может быть проблема. После обновления шлюза с R77.30 на R80.40 в одном приложении между Front-end в DMZ и backend в LAN стали копиться ошибки nginix 502. В логах вижу кучу событий "Server to client packet of an old TCP connection" для http.

Клонировал сервис, выкрутил у него таймаут в 24 часа, убрал aggressive aging - не помогло. В Inspection Settings добавил исключение для этого соединения - все равно ошибки растут.

При этом при возврате трафика на 77.30 дропов нет.

Шлюз нагружен не более 15%, таблица сессий также далека от переполнения. Кроме этого приложения жалоб ни от кого нет.

Подскажите, что еще можно сделать, чтобы митигировать негативное влияние?

подскажите, в чем может быть проблема. После обновления шлюза с R77.30 на R80.40 в одном приложении между Front-end в DMZ и backend в LAN стали копиться ошибки nginix 502. В логах вижу кучу событий "Server to client packet of an old TCP connection" для http.

Клонировал сервис, выкрутил у него таймаут в 24 часа, убрал aggressive aging - не помогло. В Inspection Settings добавил исключение для этого соединения - все равно ошибки растут.

При этом при возврате трафика на 77.30 дропов нет.

Шлюз нагружен не более 15%, таблица сессий также далека от переполнения. Кроме этого приложения жалоб ни от кого нет.

Подскажите, что еще можно сделать, чтобы митигировать негативное влияние?

Встречал подобную проблему на gaia 80.10.

Причиной таких логов были «залипшие сессии» в connection table. Вылечили ручным удалением «залипших сессий» из connection table.

Причиной таких логов были «залипшие сессии» в connection table. Вылечили ручным удалением «залипших сессий» из connection table.

АВ

интересно, спасибо

2020 May 17

VK

Коллеги, а в редакции шлюза ФСТЭК есть функционал VSX?

VK

Такой же вопрос и про ssl инспекцию

AM

где нить можно почитать подробно про vizitor mode в RA ?

OK

Visitor Mode is a backup mechanism for our IPsec clients, allowing them to operate in network environments where UDP port 4500 is blocked. It is implemented by adding additional encapsulations to the traffic. The above functionality reduces the effectiveness of cryptographic procedures, applied on such traffic.

Check Point's recommendation is to avoid Visitor Mode connections in environments, where there is no explicit need for this mode.

If a significant number of clients in the Remote Access environment are connected via Visitor Mode, and the administrator is not aware of the conditions dictating this, Check Point recommends that the user open a ticket with Check Point Support to investigate the matter and move the clients to the default NAT-T mode.

Check Point's recommendation is to avoid Visitor Mode connections in environments, where there is no explicit need for this mode.

If a significant number of clients in the Remote Access environment are connected via Visitor Mode, and the administrator is not aware of the conditions dictating this, Check Point recommends that the user open a ticket with Check Point Support to investigate the matter and move the clients to the default NAT-T mode.

OK

где нить можно почитать подробно про vizitor mode в RA ?

sk159372

AM

Visitor Mode is a backup mechanism for our IPsec clients, allowing them to operate in network environments where UDP port 4500 is blocked. It is implemented by adding additional encapsulations to the traffic. The above functionality reduces the effectiveness of cryptographic procedures, applied on such traffic.

Check Point's recommendation is to avoid Visitor Mode connections in environments, where there is no explicit need for this mode.

If a significant number of clients in the Remote Access environment are connected via Visitor Mode, and the administrator is not aware of the conditions dictating this, Check Point recommends that the user open a ticket with Check Point Support to investigate the matter and move the clients to the default NAT-T mode.

Check Point's recommendation is to avoid Visitor Mode connections in environments, where there is no explicit need for this mode.

If a significant number of clients in the Remote Access environment are connected via Visitor Mode, and the administrator is not aware of the conditions dictating this, Check Point recommends that the user open a ticket with Check Point Support to investigate the matter and move the clients to the default NAT-T mode.

спасибо, Скудновато но всё же. Не понимаю только почему его рекомендуют отключать, но при этом чекбокс с visitor mode включен и неактивный (не выключается)

MV

спасибо, Скудновато но всё же. Не понимаю только почему его рекомендуют отключать, но при этом чекбокс с visitor mode включен и неактивный (не выключается)

Есть вероятность, что у вас включен Mobile access blade, тогда это нормально -> sk107852

AM

Max Vas

Есть вероятность, что у вас включен Mobile access blade, тогда это нормально -> sk107852

не видать что-то такого sk

MV

не видать что-то такого sk

Галочку поставьте для неподдерживаемых версий.. завтра смогу глянуть уровень доступа данной sk.

A

спасибо, Скудновато но всё же. Не понимаю только почему его рекомендуют отключать, но при этом чекбокс с visitor mode включен и неактивный (не выключается)

Рекомендуют отключать, т. К. Нагрузка на железку повышается, все обрабатывается одним ядром и больше 1к пользователей в визитор мод - процесс работает нестабильно, падает и перезапускается - сессии рвутся или не создаются

AM

Рекомендуют отключать, т. К. Нагрузка на железку повышается, все обрабатывается одним ядром и больше 1к пользователей в визитор мод - процесс работает нестабильно, падает и перезапускается - сессии рвутся или не создаются

и отключить нельзя