Коллеги, добрый день.

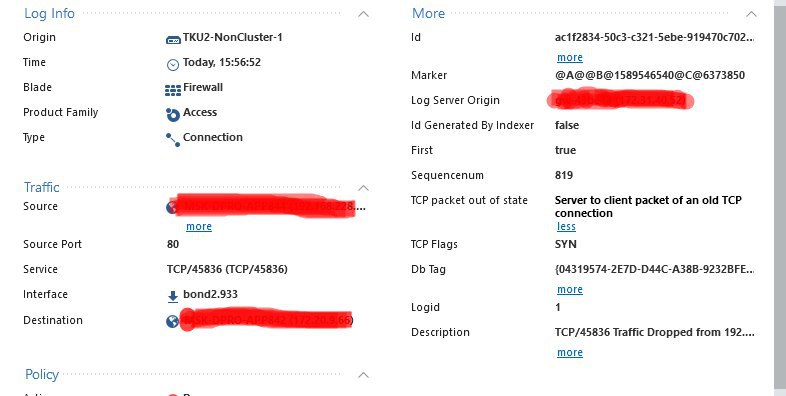

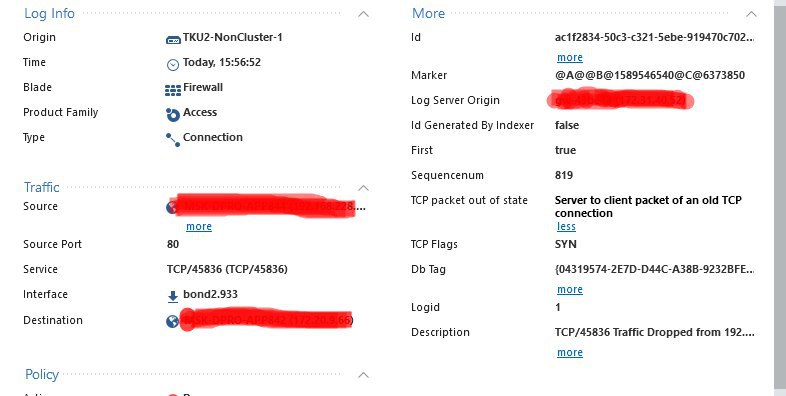

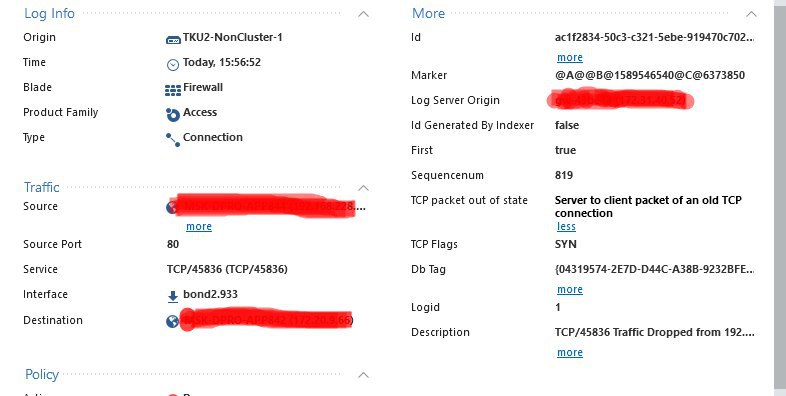

подскажите, в чем может быть проблема. После обновления шлюза с R77.30 на R80.40 в одном приложении между Front-end в DMZ и backend в LAN стали копиться ошибки nginix 502. В логах вижу кучу событий "Server to client packet of an old TCP connection" для http.

Клонировал сервис, выкрутил у него таймаут в 24 часа, убрал aggressive aging - не помогло. В Inspection Settings добавил исключение для этого соединения - все равно ошибки растут.

При этом при возврате трафика на 77.30 дропов нет.

Шлюз нагружен не более 15%, таблица сессий также далека от переполнения. Кроме этого приложения жалоб ни от кого нет.

Подскажите, что еще можно сделать, чтобы митигировать негативное влияние?