Size: a a a

2017 June 27

интересный совет по поводу Petya.A/NotPetya — если создать файл C:\Windows\perfc, то вирус не будет заражать компьютер. какая странная фигня.

Так, поправка: из других источников пишут, что создание файла не помогает предотвратить заражение. НО! Есть и хорошие новости: если вы увидели перезагрузку компьютера и начало процесса "проверки диска", в этот момент нужно сразу же выключить компьютер, и файлы останутся незашифрованными. Загрузка с LiveCD или USB-диска даст доступ к файлам

На всякий случай напоминаю инструкцию о том, что нужно настроить в Телеграме, чтобы избежать последствий блокировки мессенджера, если таковая наступит http://telegra.ph/Kak-aktivirovat-SOCKS-5-v-Telegram-06-26

2017 June 28

Petya killswitch from @0xAmit must match name of the spreading DLL - perfc.dll, providing it matches it'll prevent infections.

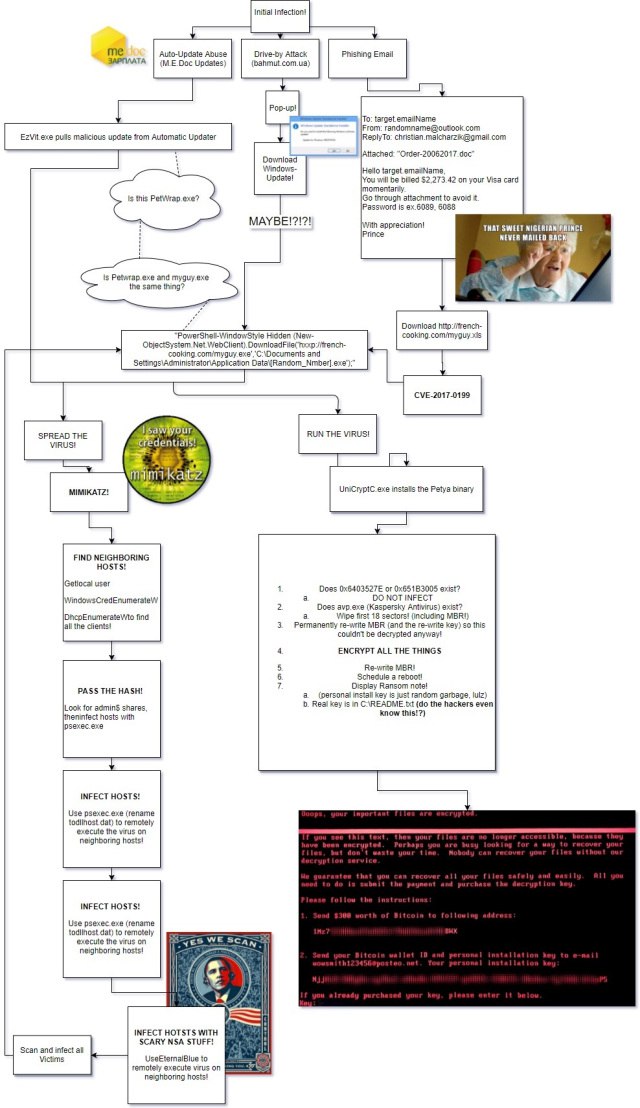

и снова здравствуйте. Вроде как основная волна заражений вирусом Petya.A улеглась, и можно, переведя дух, спокойно понять, что случилось. Во-первых, вирус оказался только похожим на Petya.A, а на самом деле это довольно сильно модифицированный вариант, поэтому разные компании называют его по-другому: кто NotPetya, кто ExPetya, есть еще Petrwrap, GoldenEye и Nyetya. Вирус устанавливал на компьютер файл Perfc.dat, который затем получал админские права, перезаписывал MBR для PhysicalDrive 0, перезапускал компьютер и шифровал данные. Распространялся по локальной сети он тремя методами: 1 используя уязвимость EternalBlue (та же, что и в случае с Wcry, 2 — используя админские инструменты Psexec и Windows Management Instrumentation.

Интересно, что вирус смог обмануть множество антивирусных приложений, демонстрируя фейковый и просроченный сертификат, якобы выпущенный Microsoft. С платежами у этого вируса не очень сложилось: во-первых, инструкция для оплаты была весьма сложной, во-вторых, единственный почтовый ящик для приема платежей практически сразу заблокировали. В целом, хорошая проработка вирусно-заразной части и плохая — платежной, вызывают подозрение, что цель этой атаки была вовсе не заработать денег, а внести побольше энтропии во вселенную. В Украине же источником заражения многих систем стало, похоже, бухгалтерское ПО MeDoc — похоже, что сначала заразили системы компании, а затем вирус оттуда распространился через автоматическую систему обновлений по клиентам компании. Насколько я понял, MeDoc — это популярное ПО, которое активно используется для учета и налоговой отчетности. Это, правда, не отвечает на вопрос, как заражались компьютеры в России — в той же РосНефти, например, так что не стоит спешить с выводами про спонсированную государством кибератаку.

Хороший технический анализ Nyetya есть у Talos http://blog.talosintelligence.com/2017/06/worldwide-ransomware-variant.html

Интересно, что вирус смог обмануть множество антивирусных приложений, демонстрируя фейковый и просроченный сертификат, якобы выпущенный Microsoft. С платежами у этого вируса не очень сложилось: во-первых, инструкция для оплаты была весьма сложной, во-вторых, единственный почтовый ящик для приема платежей практически сразу заблокировали. В целом, хорошая проработка вирусно-заразной части и плохая — платежной, вызывают подозрение, что цель этой атаки была вовсе не заработать денег, а внести побольше энтропии во вселенную. В Украине же источником заражения многих систем стало, похоже, бухгалтерское ПО MeDoc — похоже, что сначала заразили системы компании, а затем вирус оттуда распространился через автоматическую систему обновлений по клиентам компании. Насколько я понял, MeDoc — это популярное ПО, которое активно используется для учета и налоговой отчетности. Это, правда, не отвечает на вопрос, как заражались компьютеры в России — в той же РосНефти, например, так что не стоит спешить с выводами про спонсированную государством кибератаку.

Хороший технический анализ Nyetya есть у Talos http://blog.talosintelligence.com/2017/06/worldwide-ransomware-variant.html

а Wikileaks все не успокаивается и продолжает публиковать утекшие из ЦРУ инструменты. Теперь опубликовали документацию о проекте под названием ELSA. Это софтинка, которая устанавливается на компьютеры с Windows (используя какую-нибудь уязвимость, позволяющую поставить софт удаленно, например), и сообщает о местоположении пользователя. Фишка в том, что тулза сканирует доступные вокруг WiFi-сети, и, используя информацию о геолокациях, вычисляет, исходя из данных о WiFi-сетях, местоположение пользователя. Данные сохраняются на компьютере, а затем, по необходимости, оператор ЦРУ сливает данные с компьютера, используя другие известные уязвимости и бэкдоры. https://wikileaks.org/vault7/document/Elsa_User_Manual/

Интересно, NBC пишет, что сотрудники ФБР посетили около десятка сотрудников Kaspersky Lab в США, с вопросами о работе компании. в статье говорится, что это было некое "общее ознакомление", не в рамках какого-либо конкретного уголовного дела. Интересно еще, что в статье говорится о "миллиардере Евгении Касперском", хотя мне казалось, что все-таки до миллиардов Касперскому далеко. может, я ошибался. http://www.nbcnews.com/news/us-news/fbi-interviews-employees-russia-linked-cyber-security-firm-kasperky-lab-n777571

и еще немного о вирусной атаке. один из лучших отчетов о Petya/NotPetya/ExPetya/Nyetya https://www.theregister.co.uk/2017/06/28/petya_notpetya_ransomware/

Статья у Microsoft с деталями https://blogs.technet.microsoft.com/mmpc/2017/06/27/new-ransomware-old-techniques-petya-adds-worm-capabilities/

И отчет у Касперского, из которого можно узнать, что у вируса просто НЕТ возможности расшифровать зашифрованные файлы. Выкуп платить еще более бессмысленно (после того, как заблокировали имейл-адрес вымогателей) https://blog.kaspersky.com/new-ransomware-epidemics/17314/

Статья у Microsoft с деталями https://blogs.technet.microsoft.com/mmpc/2017/06/27/new-ransomware-old-techniques-petya-adds-worm-capabilities/

И отчет у Касперского, из которого можно узнать, что у вируса просто НЕТ возможности расшифровать зашифрованные файлы. Выкуп платить еще более бессмысленно (после того, как заблокировали имейл-адрес вымогателей) https://blog.kaspersky.com/new-ransomware-epidemics/17314/

2017 June 29

The 4 stages of Twitter during a malware outbreak.

1. OMG WE'RE ALL SCREWED IT'S SO BAD

2. It sucks

3. Should have patched

4. It was Russia

1. OMG WE'RE ALL SCREWED IT'S SO BAD

2. It sucks

3. Should have patched

4. It was Russia

за всеми этими новостями про вирусы-вымогатели как-то даже руки не доходят писать об утечках информации (в общем-то, то, с чего этот канал начинался). есть такой сервис 8Track — популярная соцсеть вокруг музыки, плейлисты там, вот это все. У них взломали базу пользователей, 18 миллионов аккаунтов тютю, включая имена, имейлы, и замешанные с помощью SHA1 пароли. Теоретически эти пароли могут быть расшифрованы злоумышленниками, так что если вдруг вы там были зарегистрированы и этот логин-пароль используется еще где-то — самое время поменять пароли. https://blog.8tracks.com/2017/06/27/password-security-alert/

вы, наверно, слышали, что в iOS 11 появится специальный режим "не беспокоить, когда за рулем". Конечно, многие пользователи, скорей всего, не будут им пользоваться — "нужно срочно ответить на важную смс-ку!", поэтому полиция в Штатах со своей стороны тоже "вооружается". Похоже, что cellebrite (та самая контора, которая взламывала телефон террориста из Сан-Бернардино для ФБР) планирует обеспечить полицию как минимум в нескольких штатах устройствами, которое будет анализировать, что происходило на телефоне в определенное время. Типа, подключаешь телефон, и устройство расскажет полицейскому, какое приложение было активно в какой момент, не набирал ли юзер СМС. С одной стороны, если произошло ДТП и надо выяснить причину, то это вроде бы и полезно, но потенциально имеет некие осложнения для приватности информации. http://www.npr.org/sections/alltechconsidered/2017/04/27/525729013/textalyzer-aims-to-curb-distracted-driving-but-what-about-privacy

Хорошие новости для пользователей Linux. если вам было скучно, глядя на все эти истории с вирусами для Windows, и вы чувствовали, что самое веселье проходит мимо вас — не расстраивайтесь! Если верить отчету WatchGuard, сейчас наблюдается активный рост количества атак вредоносным ПО под Linux. Говорят, малварь даже самому собирать не надо! https://media.scmagazine.com/documents/306/wg-threat-reportq1-2017_76417.pdf

2017 June 30

Хорошие новости для сразу 100% аудитории этого канала (то есть пользователей Telegram). Хоть вроде как его уже не собираются блокировать в России, но разработчики все равно выпустили обновление, позволяющее обходить блокировки государствами. @durov им всем еще покажет кузькину мать! https://telegram.org/blog/admin-revolution#free-speech

2017 July 03

Эпидемия NotPetya уже вроде бы и в прошлом, а волны от нее все еще расходятся. В частности, интересно, что продолжается расследование о том, как распространялся вирус. Уже ни у кого не вызывает сомнений тот факт, что основным первоисточником стали сервера обновления программного обеспечения компании MeDoc — бухгалтерского и налогового учета в Украине. Много рассказывают о том, что это могла быть атака, спонсированная другим государством (известно каким), но не стоит спешить с выводами. Тут специалисты поисследовали саму инфраструктуру MeDoc и обнаружили там ужасы-ужасы в плане того, на каких соплях там все держится. Их сервер для обновлений работал под управлением старой версии софта для FTP (ProFTPD), в котором существуют известные уязвимости, для эксплуатации которых можно использовать публично доступные хакерские инструменты (в частности, Metasploit). подробный отчет о лажах в инфраструктуре MeDoc — по ссылке https://wvusoldier.wordpress.com/2017/07/03/notpetya-so-easy-anyone-could-do-it/

2017 July 04

Читатель Слава прислал историю про украденные у него iPhone в Барселоне. История поучительна тем, что после кражи телефона воришки пытались с помощью фишинговых сообщений выманить у Славы логин-пароль к Apple ID, к которому были привязаны устройства, чтобы снять блокировку. Так что внимательно смотрите на УРЛы, которые вам приходят, и не только когда у вас, не дай бог, украли айфон.

Мне, кстати, присылают всякие интересные ссылки все время, и моя врожденная паранойя (плюс тематика этого канала) приучила меня опасаться присланных мне ссылок, так что я никогда на них не кликаю просто так. обычно я делаю copy-paste и открываю ссылку в специальной виртуальной машине, у которой минимум интеграции с хостовой ОС. осторожность лишней не бывает. А теперь — история Славы:

"История для канала. У меня с девушкой неделю назад в Барселоне украли 2 айфона в метро разом. Как нормальные люди, включили lost mode в find my iPhone с указанием активного номера телефона. Сегодня мой телефон включили, о чем я получил оповещение, примерно на минуту и, разумеется, сразу же заблокировался.

После этого в течении нескольких часов я получил 2 смс с номеров FindMyPhone и SMS с сообщениями "Apple Tracking has located iPhone 7 Plus 256GB near Barcelona 05:24 pm on June 30, 2017. View location at http://icloud.com.tl1.pw/find/?location=546e3".

Все бы хорошо, но вот сайт - не iCloud.com, хотя внешне выглядит в точности как он. Вот так пытаются разблокировать украденные iPhone в цивилизованной Европе.

Дополнительный совет: не заходить с чемоданами в первый вагон метро в Барселоне, особенно если это пересадочная станция с поезда из аэропорта :)"

Мне, кстати, присылают всякие интересные ссылки все время, и моя врожденная паранойя (плюс тематика этого канала) приучила меня опасаться присланных мне ссылок, так что я никогда на них не кликаю просто так. обычно я делаю copy-paste и открываю ссылку в специальной виртуальной машине, у которой минимум интеграции с хостовой ОС. осторожность лишней не бывает. А теперь — история Славы:

"История для канала. У меня с девушкой неделю назад в Барселоне украли 2 айфона в метро разом. Как нормальные люди, включили lost mode в find my iPhone с указанием активного номера телефона. Сегодня мой телефон включили, о чем я получил оповещение, примерно на минуту и, разумеется, сразу же заблокировался.

После этого в течении нескольких часов я получил 2 смс с номеров FindMyPhone и SMS с сообщениями "Apple Tracking has located iPhone 7 Plus 256GB near Barcelona 05:24 pm on June 30, 2017. View location at http://icloud.com.tl1.pw/find/?location=546e3".

Все бы хорошо, но вот сайт - не iCloud.com, хотя внешне выглядит в точности как он. Вот так пытаются разблокировать украденные iPhone в цивилизованной Европе.

Дополнительный совет: не заходить с чемоданами в первый вагон метро в Барселоне, особенно если это пересадочная станция с поезда из аэропорта :)"

это, конечно, мало затрагивает читателей нашего уютного канала, но все же интересная инфа об утечке пользовательских данных. В Великобритании утекла часть базы пользователей крупного автомобильного страховщика The Automobile Association (The AA). 13ГБ данных на более чем 117 тыс пользователей, вклюая имена, имейлы и данные банковских карточек (последние 4 цифры). Причем сначала контора отмазывалась, что у них ничего не утекло, потоом говорили, что вроде как только имейлы, а потом признали, что речь идет и о платежной информации пользователей. https://theantisocialengineer.com/did-the-aa-have-a-minor-breakdown/

традиционное напоминание о том, что поскольку информацию нынче собирают вообще все, то таких утечек будет все больше и больше

традиционное напоминание о том, что поскольку информацию нынче собирают вообще все, то таких утечек будет все больше и больше

Продолжая тему Petya/NotPetya. Тут вышло исследование того, как же на самом деле происходило заражение с серверов MeDoc, и это просто MUST READ любому, кто интересуется темой информационной безопасности. если вкратце, то в отчете говорится, что заражение в MeDoc началось как минимум в апреле, так как уже апдейт 01.175-10.01.176, выпущенный 14 апреля, содержал в себе зараженную вредоносным ПО DiskCoder.C библиотеку. интересно, что в статье утверждается, что внедрить так backdoor без доступа к исходному коду продукта крайне сложно. Интересно, что внедренный зловред умеет сообщать злоумышленникам идентификационный код предприятий (то, что известно в Украине как ЄДРПОУ), где установлено зараженное ПО. кроме этого, бэкдор собирал информацию о настройках прокси и почтовой службы, включая логины-пароли, поэтому кто не поменял пароли, сам виноват.

Кстати, чтобы проверить, не побывал ли бэкдор на компьютере, надо посмотреть в реестре Windows на ключ HKEY_CURRENT_USER\SOFTWARE\WC и значения Cred и Prx. Если они присутствуют, то у меня для вас плохие новости.

Короче, много всего интересного по ссылке https://www.welivesecurity.com/2017/07/04/analysis-of-telebots-cunning-backdoor/

Кстати, чтобы проверить, не побывал ли бэкдор на компьютере, надо посмотреть в реестре Windows на ключ HKEY_CURRENT_USER\SOFTWARE\WC и значения Cred и Prx. Если они присутствуют, то у меня для вас плохие новости.

Короче, много всего интересного по ссылке https://www.welivesecurity.com/2017/07/04/analysis-of-telebots-cunning-backdoor/

2017 July 05

у истории с украденным iPhone (https://t.me/alexmakus/1247) внезапно появилось очень интересное продолжение, о котором я пока не могу рассказать. все, что я пока могу сказать — что а) наша планета очень маленькая и тесная, и б) кажется, есть возможность сделать хорошее дело. Это даже немножко оправдывает существование канала, чему я рад вполне. извините :)

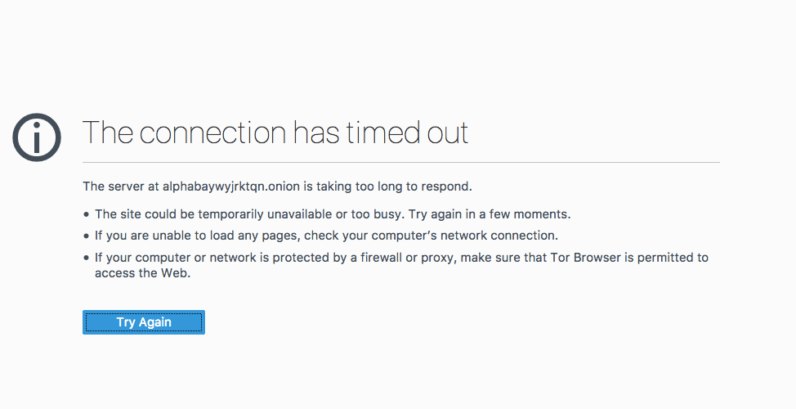

биткойны — это хорошо, говорили они. Биткойны — это безопасно, говорили они... все транзакции прослеживаются, блаблабла. AlphaBay Market, рынок, где можно было в "темном интернете" купить за биткойны оружие, наркотики и прочее незаконное барахло, внезапно закрылся, а биткойн-аккаунты, используемые для оплаты там, оказались опустошенными. Сумма — примерно 1,5 тыс биткойнов, что составляет около 3,8млн долл. До этого внезапно закрылся рынок Outlaw, а в 2015 году — Evolution, вместе с деньгами пользователей. как говорится, никогда такого не было и вот опять! https://thenextweb.com/insider/2017/07/05/dark-web-drug-market-bitcoin-heist/

но есть и хорошие новости. помните, пару месяцев назад американские власти ввели дурацкий запрет на ноутбуки и планшеты в салоне из некоторых аэропортов Ближнего Востока на рейсах в США? Еще были слухи, что запретят и на рейсах из Европы, но вроде бы обошлось. Объяснялось это все тем, что якобы выяснилось, что террористы планировали теракт с помощью взрывчатки, пронесенной на борт в корпусе ноутбука или планшета. Короче, для рейсов Etihad, Emirates и Turkish этот запрет отменили! теперь без проблем можно ноутбуки и планшеты с собой таскать. кажется, здравый смысл немножко восторжествовал.