Size: a a a

2017 February 20

а тут один стартап, связанный с криптовалютой (в данном случае — Zerocoin) рассказывает о том, как опечатка в коде привела к тому, что злоумышленники смогли создать фальшивую транзакцию и украсть немношк денег https://zcoin.io/language/en/important-announcement-zerocoin-implementation-bug/ (у BusinessInsider есть еще немного информации по этому поводу http://www.businessinsider.com/typo-bitcoin-rival-zcoin-attacker-steals-400000-2017-2)

я тут уже неоднократно ныл по поводу того, что на границе США при въезде в страну всё как-то сильно непросто с гаджетами и информацией на них. То пишут о том, что пограничники могут отобрать устройство и скопировать с него все данные (а потом эти данные начнут циркулировать между разными правоохранительными органами), то пишут о том, что будут требовать при получении визы сдавать аккаунты социальных сетей. Короче, тут Politico добыло где-то предложение пограничной службы о том, чтобы китайские граждане (почему именно китайские — непонятно), с визами B1, B2 и B1/B2 сдавали свои аккаунты (только логины) при вылете в направлении США. типа тогда эта система сможет сразу определить, стоит ли пускать этого человека на борт, а то, может, его все равно в страну не пустят. звучит как какой-то бардак вообще http://www.politico.com/f/?id=0000015a-4d60-d693-abda-efe5d8430001 а вообще вся эта тема с контролем гаджетов при въезде в США настолько уже актуальна, что даже BBC опубликовала материал о том, стоит ли брать с собой смартфон при поездках в США (вопрос не в том, что вам есть или нечего скрывать, а в том, что ваши личные данные могут оказаться вообще непонятно у кого) http://www.bbc.com/news/technology-39003392

2017 February 22

Исправляюсь со вчерашним затишьем. начнем с забавного. Boeing тут опубликовал уведомление (очевидно, как в том числе военный контрактор, компания должна раскрывать подобную информацию) — оказывается, один сотрудник отправил своей жене Excel, чтобы она что-то там помогла ему с форматированием файла. Только вот в файле в скрытых колонках оказались данные на 36 тысяч сотрудников Boeing, что, видимо, является секретной информацией. Поэтому Boeing выслал зондер-команду, которая делала зачистку компьютера жены (и сотрудника тоже), чтобы убедиться, что данные нигде не остались и не скопировались. Интересно, они потом дрелью диски просверлили? http://agportal-s3bucket.s3.amazonaws.com/Breach%20The%20Boeing%20Company%202017-02-08.pdf

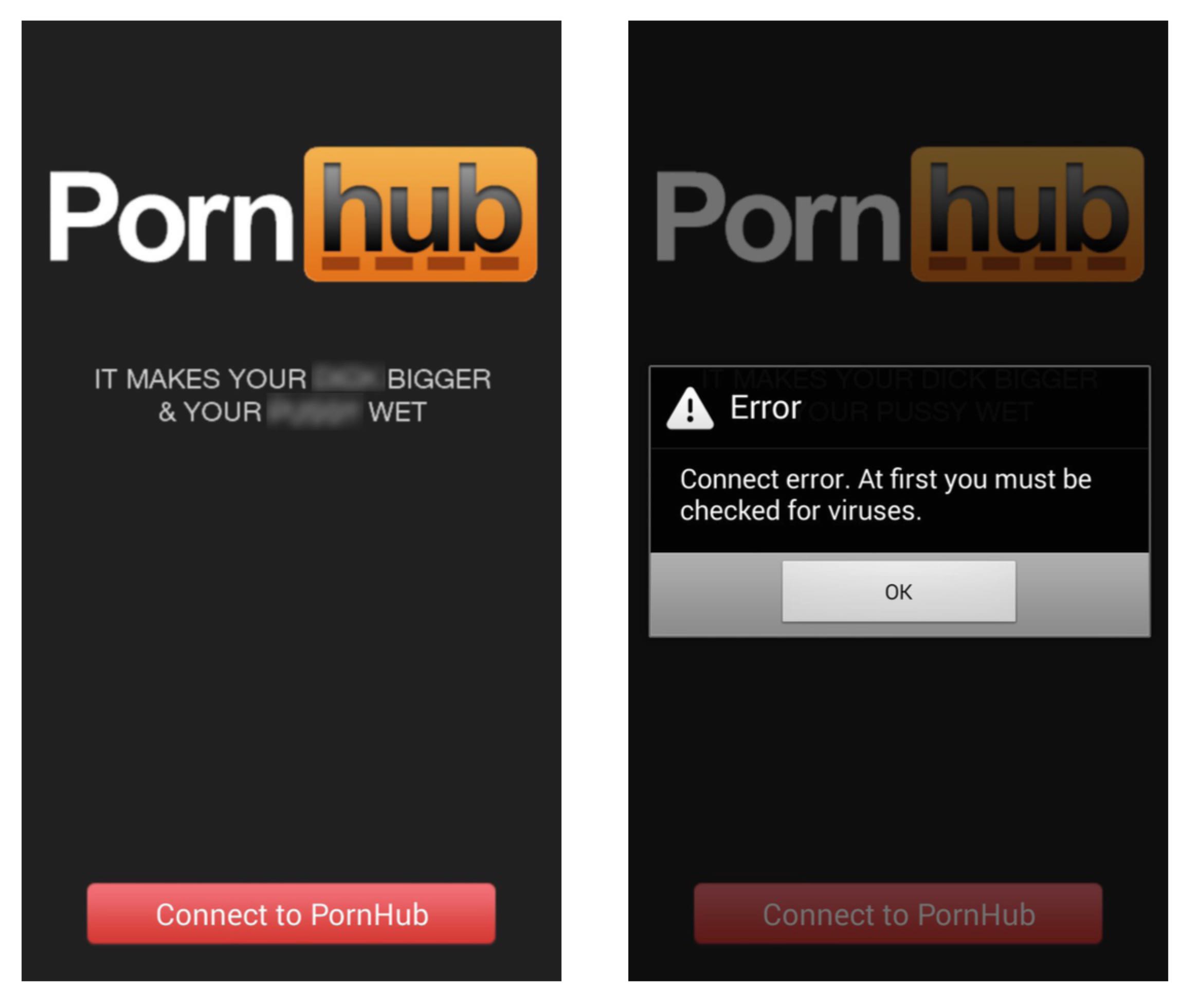

а компания ESET тут опубликовала документ о последних трендах в мире ransomware для Android. Сам PDF можно почитать по ссылке ниже, но интересно, что один из популярных методов заражения телефонов ransomware — это установка приложений, которые прикидываются приложениями для Pornhub. Только вместо порно эти приложения внезапно сообщают, что телефон заражен вирусами, и нужно срочно-срочно полечиться, ну а потом уже по накатанной дорожке…. http://www.welivesecurity.com/wp-content/uploads/2017/02/ESET_Trends_2017_in_Android_Ransomware.pdf

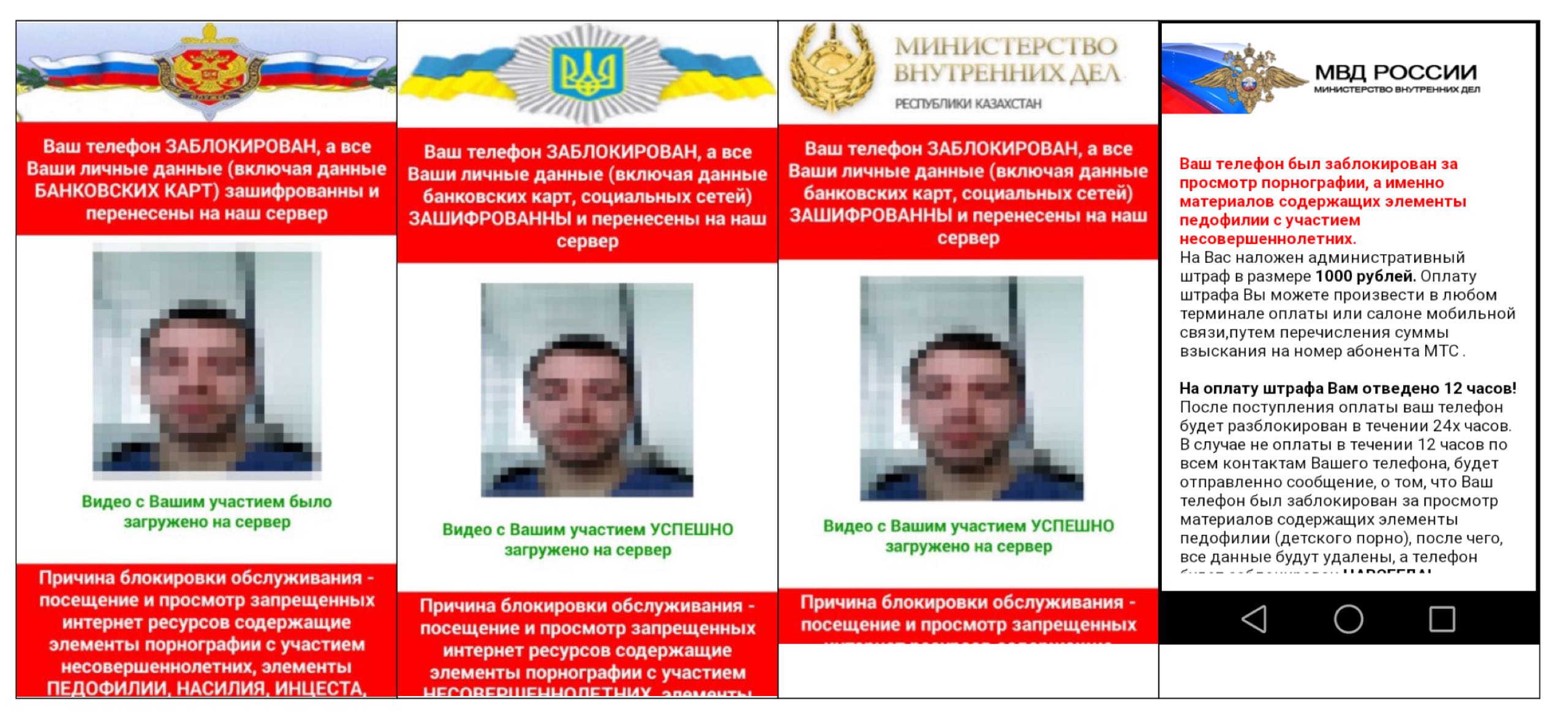

а есть еще интересная тема с ransomware, где эти вредоносные вымогатели прикидываются приложениями от правоохранительных органов

а если вы пользуетесь Chrome, то вам будет интересно узнать об этом новом методе заражения компьютера через drive-by, когда пользователю показывается предупреждение об отсутствующем шрифте, дальше скачивается .exe, ну а дальше все зависит от того, насколько невнимателен пользователь (но, я уверен, что у читателей этого канала уровень параноидальности уже достаточно повышен, чтобы не попасться на такое разводилово) https://neosmart.net/blog/2017/beware-of-this-new-chrome-font-wasnt-found-hack/

ну и в качестве бонуса за вчерашнюю паузу — статья о том, как технологии помогают читерам в игре в покер и другие карточные игры. забудьте о наперстках и шариках, теперь в моде смартфоны с инфракрасными камерами. (если вкратце, а то статья достаточно большая, там автор купил у китайских товарищей за 1300 долларов смартфон со встроенной инфракрасной камерой. к смартфоны прилагается несколько колод карт — запечатанные, все очень красиво, которые промаркированы специальным образом так, чтобы камера могла распознавать эти карты. а дальше смартфон, например, уже по bluetooth сообщает игроку информацию о карте в ухо). причем там кастомный андроид, свое приложение, а управление камерой происходит в кастомном модуле ядра системы. при этом система еще и защищена от программного анализа. короче, не садитесь играть в карты с кем попало, а если при этом еще на столе будет лежать смартфон, сразу доставайте молоток и херачьте по этому смартфону https://www.elie.net/blog/security/fuller-house-exposing-high-end-poker-cheating-devices

2017 February 23

breaking news в прямом смысле — тут, в общем, исследователи исследовали-исследовали и в итоге поломали SHA-1 https://security.googleblog.com/2017/02/announcing-first-sha1-collision.html и https://shattered.it

несмотря на то, что у вас там праздники-выходные, у редакции канала в далеком замкадье вовсе не праздник, поэтому вот вам интересная информация (особенно интересной она будет для Мак-пользователей). Если вы любите шариться по торрент-сайтам в поисках Мак-софта, будьте осторожны, потому что там появилось новое вредоносное ПО-вымогатель (ransomware). этот гад мало того, что написал на Swift и прикидывается патчером для Microsoft Office или Adobe Premier, а при запуске шифрует файлы, но самое обидное, что в нем вроде как нет нету механизма расшифровки файлов. Правда-правда, вы правильно прочитали — даже если вы заплатите автору требуемый выкуп, он все равно не поможет вам вернуть ваши зашифрованные файлы (сука такая). Интересно, что пока что по адресу биткойнового кошелька, на который надо заплатить выкуп, транзакций не было. Короче, берегите себя там и вообще будьте осторожней! По ссылке — больше информации о самом ransomware http://www.welivesecurity.com/2017/02/22/new-crypto-ransomware-hits-macos/

2017 February 24

несмотря на выходные в россии, информация по-прежнему опасносте! самое интересное за последние день — это обнаруженная дыра у облачного провайдера CloudFlare (там хостится более 6 млн сайтов). в рамках этой дыры с хостинга утекали обычным юзерам могли утекать данные из других сервисов, которые хостятся у провайдера — IP-адреса пользователей, кукисы, пароли, и прочие данные. вроде как пишут, что нет доказательств того, что эта уязвимость кем-либо из злоумышленников эксплуатировалась. уязвимость случайно обнаружил сотрудник google в рамках какого-то своего проекта и информация о ней была передана в CloudFlare https://bugs.chromium.org/p/project-zero/issues/detail?id=1139

а тем временем израильская компания Cellebrite, о которой вы наверняка слышали в рамках разбирательства между Apple и ФБР (она, скорей всего, была той компанией, которая вскрыла для ФБР iPhone 5c террориста из Сан-Бернардино. а еще она фигурировала и тут на канале в новостях о том, что их взломали и украли у них 900ГБ информации), заявила, что научилась взламывать залоченные iPhone 6 и 6+. информации о том, как они это делают, нет, разумеется, сервис для “взлома” доступен для правоохранительных органов с соответствующими документами, стоимость взлома — 1500 долларов за телефон. После “взлома” компания может получить с телефона данные, которые там хранятся. Кстати, они же утверждают, что могут добыть с телефонов зашифрованные сообщения из приложений для “безопасных коммуникаций” Signal, Telegram, Threema и Surespot. Ну и чтобы пользователям iPhone не было так обидно: Cellebrite утверждает, что они без проблем могут взломать и достать данные с новейших смартфонов с Android, включая Samsung S7 Edge и Google Pixel https://twitter.com/jifa/status/834510775158976513. http://www.cellebrite.com/Mobile-Forensics/Applications/ufed-physical-analyzer

2017 February 27

на прошлой неделе я пропустил почти анекдотическую историю про то, как Google случайно удаленно сбросила заводские настройки некоторым из своих роутеров Google WiFi и OnHub. Вот тут юзеры жаловались https://productforums.google.com/forum/#!msg/googlewifi/38Q-v9lBDRg/kKqSt9lnAAAJ, а потом тут Google за это извинялась https://support.google.com/wifi/answer/7335595

также на прошлой неделе я писал про историю с CloudFlare и дырой, в которую могли утекать данные пользователей (там забавно в целом, запросы в рамках работы одного сайта-сервиса, который хостился на Cloudfare, могли приводить к тому, что в ответах приходили данные других сервисов, которые тоже хостились на Cloudflare). Проблему уже успели обозвать cloudbleed, по аналогии с heartbleed. По ссылке — более детальное описание ситуации, и также перечисление информации, которая могла утекать в этой истории (как я уже писал выше, вроде как случаев реального применения этой утечки не было, но неизвестно что там и где в каких кэшах осталось) https://medium.com/@octal/cloudbleed-how-to-deal-with-it-150e907fd165#.f6uqpgw9y

2017 February 28

Короче, сегодня с нами моя любимая рубрика — "факап производителя игрушек, подключенных к интернету". есть такая компания — Spiral Toys, производит мишек в серии cloudPets, которые могут "взаимодействовать" с детьми, в том числе записывать их фразы (и вроде как даже произносить какие-то фразы, полученные от сервера". У них, конечно же, была база MongoDB, без админского пароля, торчащая наружу. у них эту базу украли, вместе с логинами-паролями, и 2.2 млн голосовых записей от 800 тыс юзеров. теперь у них вымогают выкуп за возврат базы, а сама компания не реагирует на сообщения о взломе и вообще ведет себя отвратительно, игнорируя базовые правила обеспечения безопасности данных пользователей. реально деревянные игрушки — это гораздо лучше, чем вся эта новая подключенная мутотень https://www.troyhunt.com/data-from-connected-cloudpets-teddy-bears-leaked-and-ransomed-exposing-kids-voice-messages/

2017 March 01

вы наверняка слышали о том, что вчера были перебои в работе амазоновского AWS. и хотя количество сайтов-сервисов, которые там хостятся, не такое большое, по сравнению с тем же CloudFlare, но проблемы вчера заметили многие. особенно пользователи всякой IoT-техники: у людей наблюдались сложности с управлением лампочками, термостатами и проч “умной” лабудой. Обидно, конечно, когда где-то вдалеке в интернете падает сервак, а ты сидишь в темноте и не можешь лампочки включить. очень удобно (на самом деле нет). Ну это я так, вы же знаете, как я люблю IoT, хотя кто-то может считать меня консерватором и луддитом.

есть такой популярный фестиваль Coachella, короче, их сайт хакнули и угнали информацию о пользовательских аккаунтах. Vice еще 22 февраля об этом писал, что в темном интернете появились данные о пользователях на продажу https://motherboard.vice.com/en_us/article/someone-is-selling-coachella-user-accounts-on-the-dark-web, а тут уже и организаторы coachella подтвердили http://www.kesq.com/news/music-festivals/goldenvoice-says-data-was-breached-for-upcoming-coachella-festival/366518418

2017 March 02

Пользователям Chrome на Маке будет интересно узнать, что Chrome теперь умеет защищать ваш Мак от вредоносных приложений: используя технологию Safe Browsing, Chrome будет вас предупреждать, когда вы будете заходить на потенциально опасные для вашего Мака сайты http://security.googleblog.com/2017/03/expanding-protection-for-chrome-users.html

а плохие новости про Yahoo все никак не прекратся. Reuters тут пишет, что Yahoo призналась, что злоумышленники научились подделывать кукисы пользователей, и таким образом данные 32 миллионов пользователей стали доступны злодеям. Конечно, после утечки данных миллиарда пользователей что там какие-то еще 32 миллиона? Но вообще Yahoo уже как Flash — всем станет легче, когда оно окончательно исчезнет где-то там в недрах Verizon http://www.reuters.com/article/us-yahoo-databreach-idUSKBN1685UY