В среду, 5 августа, госсекретарь США Майк Помпео объявил о расширении правительственной программы 5G Clean Path новым планом Clean Network, распространяющейся на операторов связи, магазины приложений, облачные сервисы и подводные кабели.

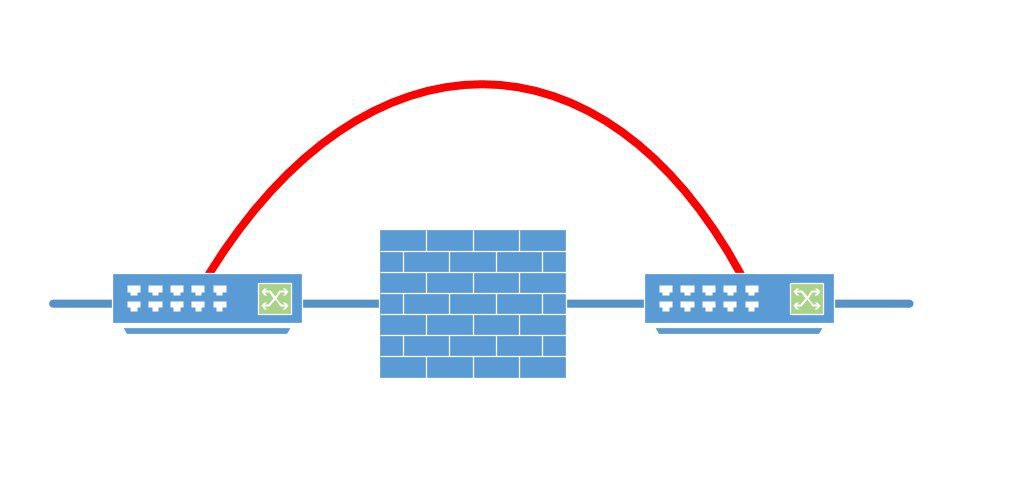

5G Clean Path представляет собой комплексный подход, используемый коалицией стран и компаний-единомышленников для защиты своих критически важных телекоммуникаций, облачных сервисов, аналитических данных, мобильных приложений, «Интернета вещей» и технологий 5G от злоумышленников. Программа предусматривает закупку продуктов только у надежных поставщиков, не подчиняющихся авторитарным правительствам, таким как Коммунистическая партия Китая.

По словам Помпео, план Clean Network защитит США от «агрессивного вторжения» Коммунистической партии Китая, и другим странам также необходимо построить «крепость» вокруг данных своих граждан. «Такие компании представляют угрозу национальной безопасности США и не должны предоставлять услуги международной связи в и из США», - заявил госсекретарь.

США защитит свои сети от «агрессивного вторжения» Китая с помощью плана Clean Network