Начиная с сегодняшнего дня для посещения кафе и ресторанов в Москве и области требуется предъявить QR-код, подтверждающий факт вакцинации. Так что же делать, если антител нет, а душа просит ходить по ресторанам? Рассказываем.

Существует 2 вида QR-кодов. Первый из них ведет на страницу

gosuslugi.ru/vaccine/cert/verify/(код сертификата), второй на сайт:

immune.mos.ru/qr?id=(другой код сертификата). По сути, это две равнозначные системы, просто проверка в них реализована чуть по-разному. На странице с подтверждением вакцинации можно увидеть сведения о владельце сертификата о вакцинации: первые буквы ФИО, дату рождения и срок действия. Госуслуги выдают еще и 5 цифр номера паспорта.

Если администратор кафе просто отсканирует QR-код и перейдет в браузере по ссылке, обмануть его не составит труда, благо инструкций в сети более, чем достаточно, а официант не обязан отличать настоящий сайт от ненастоящего. Именно поэтому некоторые официальные московские приложения получили функцию проверки QR-кодов со встроенной защитой от перенаправления на ненастоящий сайт. Только вот эта защита не работает. Она строится на том, что URL должен содержать определенные ключевые слова, имеющие отношение к официальным ресурсам, но она не проверяет в каком именно месте URL находятся эти ключевые слова.

Таким образом, для того, чтобы подделать qr-код, требуется примерно 200 рублей и 15 минут свободного времени. Ну и познания в области Ctrl+C, Ctrl+V на уровне пятиклассника, посетившего 3 урока информатики.

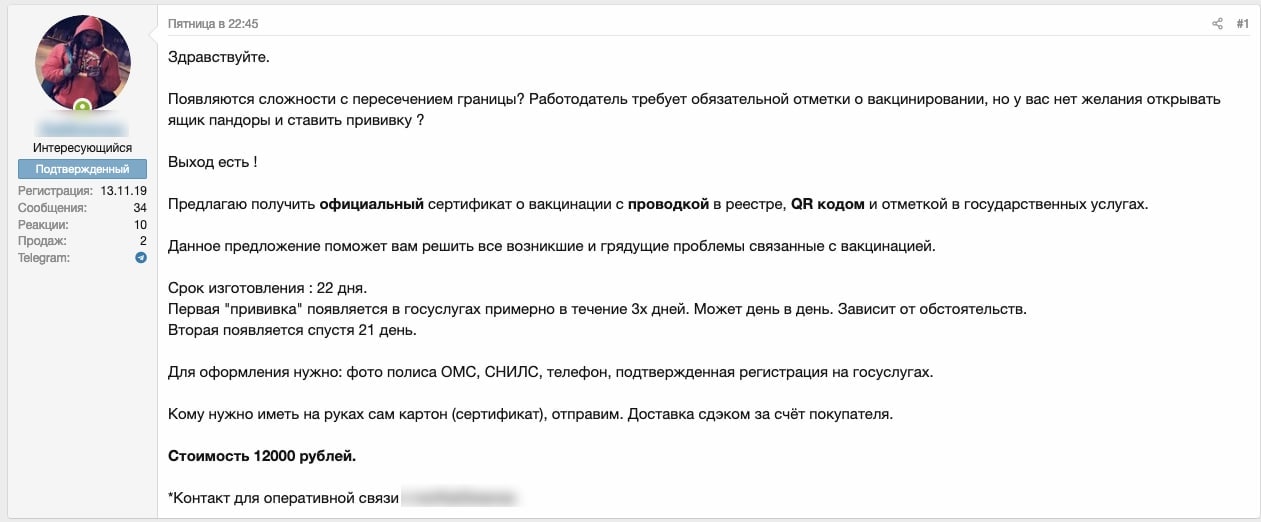

Нам кажется, мы только что обрушили рынок продажи нелегальных QR-кодов о вакцинации…

@In4security