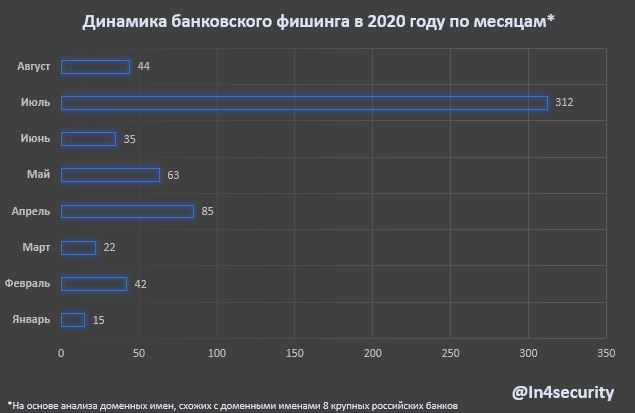

Фишинг в отношении клиентов российских банков в июле 2020 года побил все рекорды

Постепенное увеличение числа фишинговых атак началось еще в апреле, с началом самоизоляции.

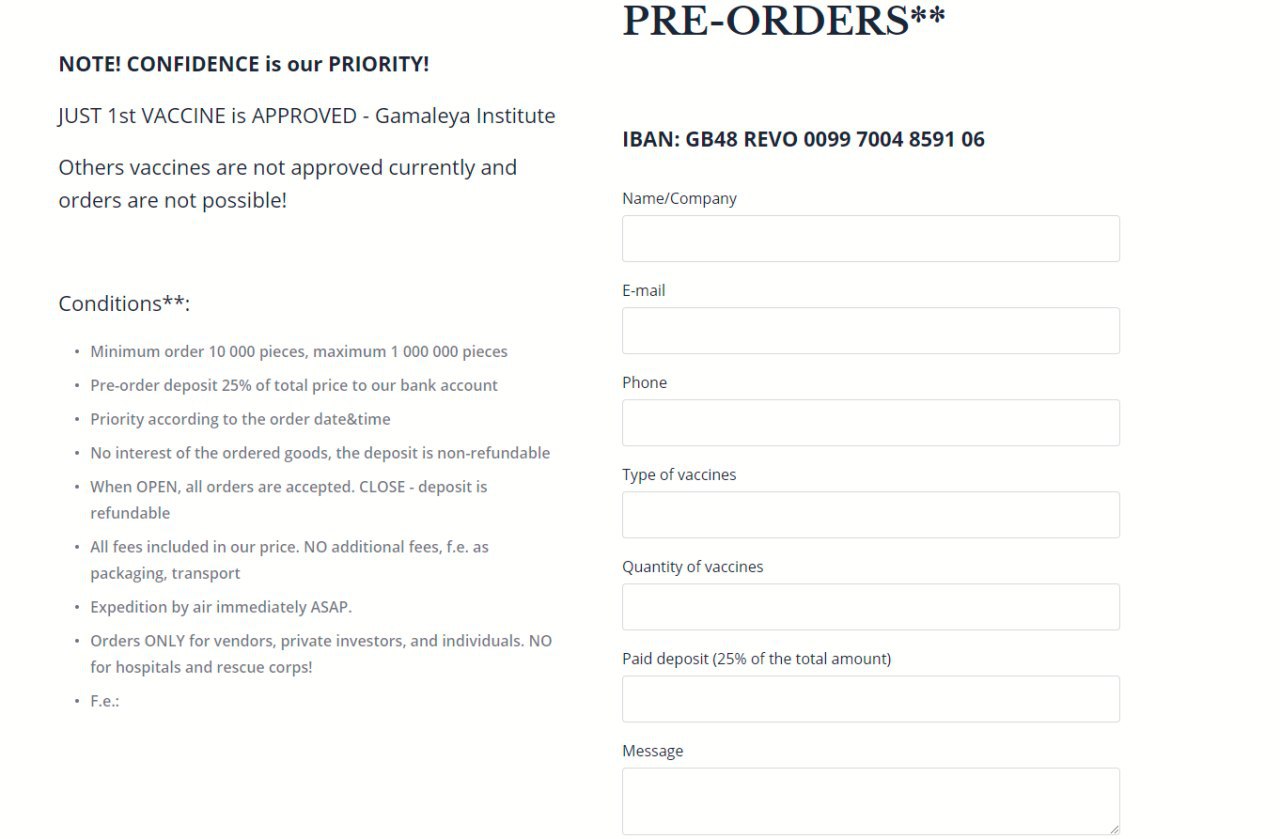

Так, весной мы фиксировали массовое появление ресурсов, нацеленных на корпоративный сектор. Они имитировали страницу входа в личный кабинет системы дистанционного банковского обслуживания. После ввода логина и пароля пользователю предлагалось скачать плагин для браузера, под видом которого доставлялся RAT-троян, основанный на базе TeamViewer. В большинстве случаев архив с трояном размещался не на самом фишинговом ресурсе, а в репозитории на GitHub. По всем признакам данная атака на корпоративных клиентов российских банков явилась результатом деятельности одной преступной группы, при этом отличительной её чертой стало активное использование злоумышленниками экзотических доменных зон, таких как .cf или .icu.

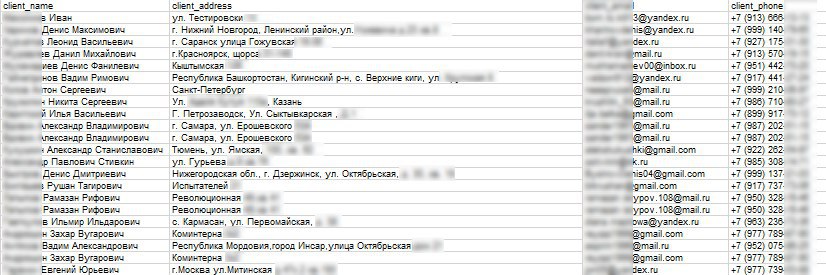

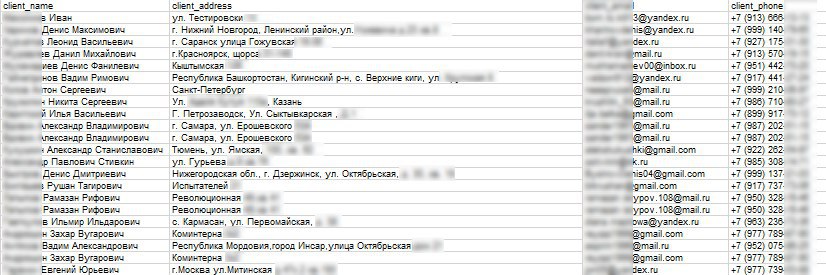

Параллельно с атаками на корпоративных клиентов выросло и число атак на физических лиц. Целью большинства из них стало получение доступа в личный кабинет системы онлайн-банкинга.

В июле нами были обнаружены многочисленные фишинговые сайты, основанные на единой программной платформе, представляющей собой автоматизированное средство создания и управления фишинговыми ресурсами, имитирующими страницы входа в личный кабинет 8 крупных российских банков, 5 из которых входят в ТОП-15 российского банковского рейтинга.

Использование подобной универсальной платформы значительно снижает временные и финансовые затраты злоумышленников и позволяет создавать и администрировать большое количество фишинговых сайтов.

@In4security