Size: a a a

2017 May 11

Ботнет Persirai угрожает 120 000 подключенным к сети IP-камерам https://xakep.ru/2017/05/11/persirai-botnet/ <img alt src=

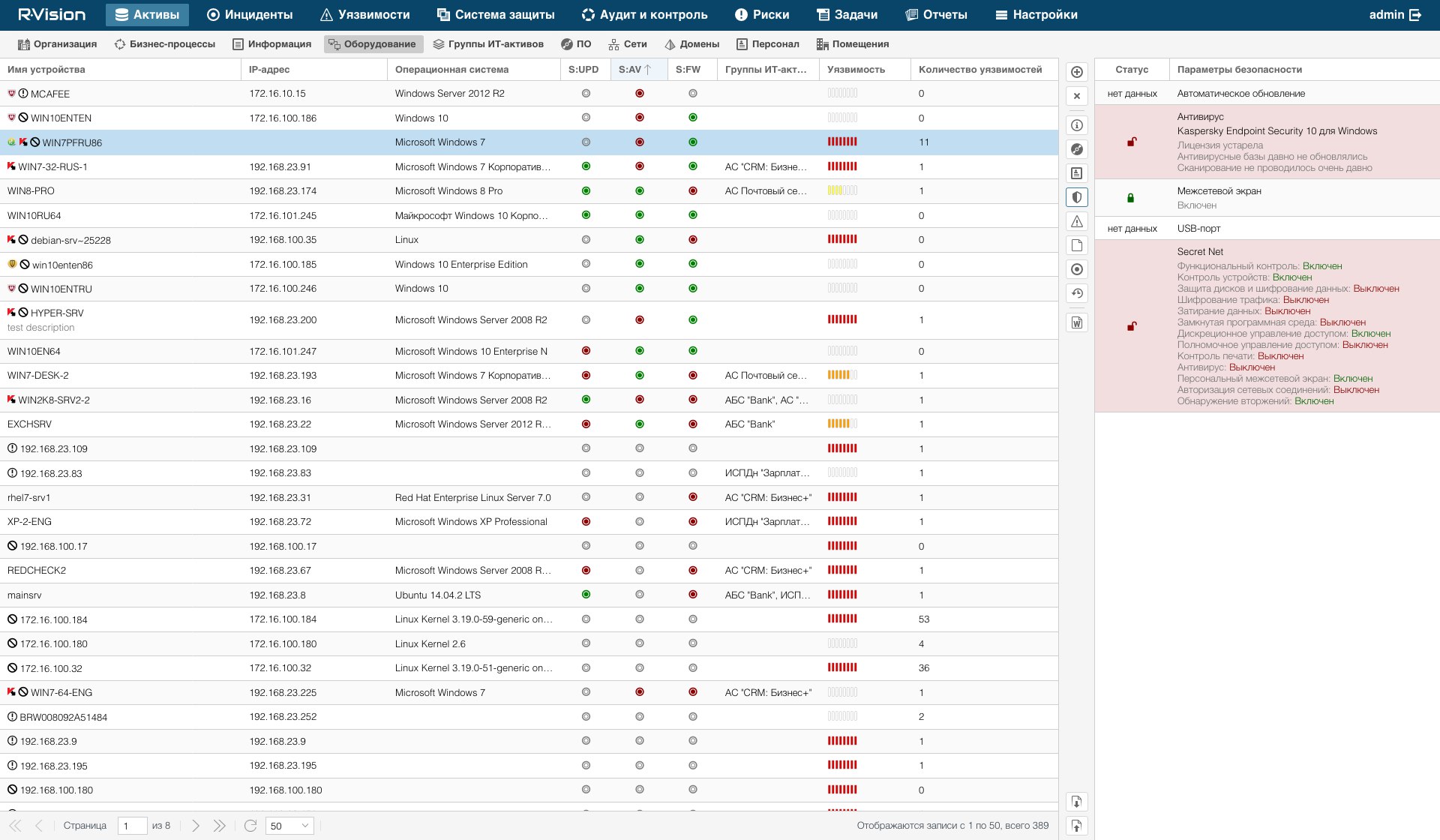

Новые возможности платформы R-Vision (обновления 2.5-2.8) https://rvision.pro/blog-posts/novye-vozmozhnosti-platformy-r-vision-obnovleniya-2-5-2-8/ <p>В рамках цикла разработки программного обеспечения, реализованного в компании Р-Вижн, мы выполняем выпуск пакетов обновления каждый календарный месяц, что позволяет нам оперативно добавлять необходимые опции, реагировать на пожелания наших клиентов, а также устранять возникающие неточности в работе системы.</p>

<p>С начала 2017 года мы выпустили уже 4 пакета обновлений (версии 2.5 — 2.8), направленных на расширение функциональных возможностей наших продуктов, а также повышение эффективности работы команды, обеспечивающей информационную безопасность с использованием платформы R-Vision. Реализованные изменения также …</p>

<p>С начала 2017 года мы выпустили уже 4 пакета обновлений (версии 2.5 — 2.8), направленных на расширение функциональных возможностей наших продуктов, а также повышение эффективности работы команды, обеспечивающей информационную безопасность с использованием платформы R-Vision. Реализованные изменения также …</p>

Блог Opera и Vimeo обязались предоставлять ФСБ данные о пользователях - Информационная безопасность http://news.google.com/news/url?sa=t&fd=R&ct2=us&usg=AFQjCNFnLxtxvdrr7TgNoHT-LazhflU_nA&clid=c3a7d30bb8a4878e06b80cf16b898331&cid=52780066106263&ei=RyQUWaCMMNOThAGtk4r4Aw&url=http://www.itsec.ru/newstext.php?news_id%3D116433 <table border=

Microsoft устранила три 0-day уязвимости, которые эксплуатировали российские хакеры https://xakep.ru/2017/05/11/may-patch-tuesday/ <img alt src=

Уязвимость обнаружена в 30 моделях роутеров Asus RT https://securenews.ru/asus_rt/ <p><strong><span>CSRF-уязвимость в 30 моделях устройств Asus RT была <a target=

Новая стратегия развития российского информационного общества - духовно и автономно - Информационная безопасность http://news.google.com/news/url?sa=t&fd=R&ct2=us&usg=AFQjCNFgkyppoiZmWZnjs-tN4Zr_vXswbw&clid=c3a7d30bb8a4878e06b80cf16b898331&cid=52780065739979&ei=fDIUWbbnAsWrhQGJia-QDA&url=http://www.itsec.ru/newstext.php?news_id%3D116430 <table cellpadding=

В Германии хакеры похитили деньги с банковских счетов пользователей с помощью уязвимости SS7 http://www.securitylab.ru/news/486100.php <img src=

Президент РФ утвердил новую Стратегию развития информационного общества http://www.securitylab.ru/news/486101.php <img src=

В 30 моделях маршрутизаторов Asus RT обнаружена уязвимость http://www.securitylab.ru/news/486103.php <img src=

Прокуратура обязала СКР расследовать взлом Telegram-аккаунтов оппозиционеров http://www.securitylab.ru/news/486104.php <div><div itemprop=

Реверсинг малвари для начинающих. Внедрение shellcode и шифрование malware-кода https://xakep.ru/2017/05/11/reversing-malware-tutorial-part5/ <img alt src=

Вредоносное ПО для WordPress похищает файлы cookie http://www.securitylab.ru/news/486105.php <img src=

Найдена новая вредоносная программа для WordPress, похищающая cookie-файлы https://securenews.ru/wordpress_malware/ <p><strong><span>Эксперты из Sucuri <a target=

Суд обязал игравших на бирже хакеров выплатить $9 млн http://www.securitylab.ru/news/486107.php <img src=

Fancy Bear освоили новые уязвимости нулевого дня https://www.anti-malware.ru/news/2017-05-11/22915 <img alt=

Новая стратегия развития информационного общества https://geektimes.ru/post/289065/ Добрый день.<br>

<br>

Без особого шума и пыли, вчера 09 мая Президентом РФ был подписан Указ Президента РФ от 09.05.2017 N 203 «О Стратегии развития информационного общества в Российской Федерации на 2017 — 2030 годы»<br>

<br>

В утверждённой указом Стратегии есть много интересных пунктов, но самый интересный, пожалуй, это пункт об исключении анонимности в сети интернет:<br>

<br>

<a href=

<br>

Без особого шума и пыли, вчера 09 мая Президентом РФ был подписан Указ Президента РФ от 09.05.2017 N 203 «О Стратегии развития информационного общества в Российской Федерации на 2017 — 2030 годы»<br>

<br>

В утверждённой указом Стратегии есть много интересных пунктов, но самый интересный, пожалуй, это пункт об исключении анонимности в сети интернет:<br>

<br>

<a href=

Опасная уязвимость в Android ставит под угрозу миллионы пользователей http://www.securitylab.ru/news/486108.php <img src=

Уязвимость в Android несет угрозу для большого количества пользователей https://securenews.ru/android_vulnerability_5/ <p><strong><span>Серьезная уязвимость в Android <a target=

Опубликован PoC-код для обхода политики единства происхождения в Edge http://www.securitylab.ru/news/486109.php <img src=

Microsoft в очередной раз выпустила проблемные обновления для Windows 10 http://www.securitylab.ru/news/486110.php <img src=