A

Size: a a a

2020 February 24

Пользователь Erick Kauffman был забанен по подозрению в спаме.

Y

Всем добрый день, плз хелп с НАТ-ом: Что не делаю ЧП отказывается делать НАТ выкидывая в интернет 192.168.1.1 как есть.

ЧП 77.30 , есть 4 айпи роутед к внешнему интерфейсу ЧП, для надежности добавил в ручную proxy arp (Global properties -> NAT -> translate on client/merge manual etc), делаю fw ctl arp и вижу ОК правильный айпи, правильный МАК и интерфейс .

Пинг из Интернета доходят до ЧП интерфейса, делаю ручной НАТ правило

Orig packet: SRC=Any, Dst=<IP on internet>, Service=orig

Translated packet: SRC=<один из 4 роутед>, Original, Original.

(пробовал и Static и Hide)

НЕ кластер, ВПН есть но encryption domain к адресам отношения не имеет , kernel debug + conn xlate xltrc дает вот такое:

"no conn translation buffer for conn <dir 1...."

"after vm <dir 1, 192.168.1.1 -> <IP on Internet ...>

Гугль молчит

ЧП 77.30 , есть 4 айпи роутед к внешнему интерфейсу ЧП, для надежности добавил в ручную proxy arp (Global properties -> NAT -> translate on client/merge manual etc), делаю fw ctl arp и вижу ОК правильный айпи, правильный МАК и интерфейс .

Пинг из Интернета доходят до ЧП интерфейса, делаю ручной НАТ правило

Orig packet: SRC=Any, Dst=<IP on internet>, Service=orig

Translated packet: SRC=<один из 4 роутед>, Original, Original.

(пробовал и Static и Hide)

НЕ кластер, ВПН есть но encryption domain к адресам отношения не имеет , kernel debug + conn xlate xltrc дает вот такое:

"no conn translation buffer for conn <dir 1...."

"after vm <dir 1, 192.168.1.1 -> <IP on Internet ...>

Гугль молчит

AK

fwaccel off

fw monitor -e "accept host(ip on internet) or host(routed ip);"

fwaccel on

Покажите

fw monitor -e "accept host(ip on internet) or host(routed ip);"

fwaccel on

Покажите

Y

Делал, красиво показывает на :о 192.168.1.1 -> 199.....

AK

Покажите два правила нат, которыми вы входящие и исходящие соединения натите

Y

Y

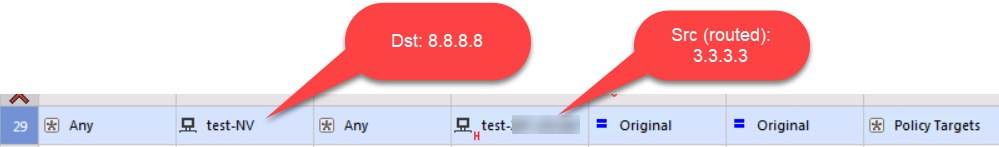

Правило одно из внутренней сетки наружу, обратно без надобности

Y

Выше правил с теми же адресами нет

AK

Для manual static nat снаружи внутрь надо правило:

src Any

dst - белый внешний ip

port

nated src - original

nated dst - серый ip

nated port - original (или другой)

src Any

dst - белый внешний ip

port

nated src - original

nated dst - серый ip

nated port - original (или другой)

AK

Yuri S

Делал, красиво показывает на :о 192.168.1.1 -> 199.....

для ИСХОДЯЩЕГО (какой вы мне и показываете вот здесь) необходимо второе правило

Y

Да, Интересует только исходящее, какое правило второе ?

AK

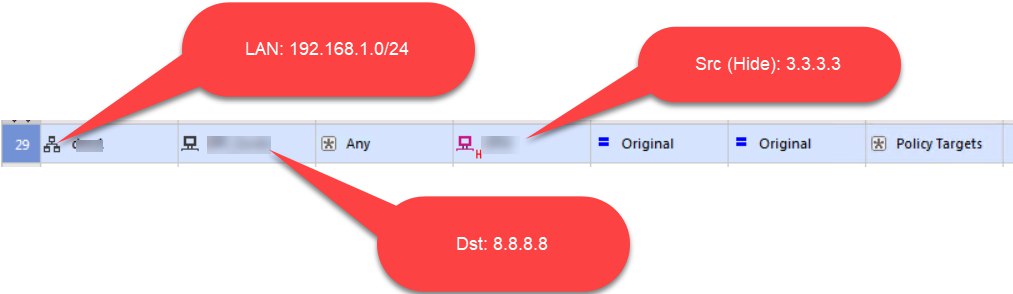

src - серый ip

dst - any

port - any

nated src - белый ip

nated dst - original

nated port original

тип NAT - Hide либо static, смотря что ы хотите сделать, вам скорее всего Hide

dst - any

port - any

nated src - белый ip

nated dst - original

nated port original

тип NAT - Hide либо static, смотря что ы хотите сделать, вам скорее всего Hide

AK

и ДО этого правила сделайте еще одно с названием NoNAT - где src и dst - группа из всех ваших внутренних сетей , между которыми не нужен NAT

Y

Спасибо, поменял Any в src на все внутренние сетки и за работало

AK

Покажите это правило

Y

AK

AK

Y

Да