Size: a a a

2017 November 01

Кстати, про VPN. Читатель прислал вот - небольшой список сервисов, которые сказали, что будут (или не будут) сотрудничать с РКН: https://vc.ru/28288-novye-pravila-kak-vpn-servisy-otnosyatsya-k-zapretu-na-obhod-blokirovok

2017 November 02

В публикации ЦРУ нескольких тысяч документов, изъятых в доме, где прятался Осама бин Ладен, самое интересное — это предупреждение о вредоносном ПО:

Prior to accessing this file collection, please understand that this material was seized from a terrorist organization. While the files underwent interagency review, there is no absolute guarantee that all malware has been removed.

https://www.cia.gov/library/abbottabad-compound/index_converted_documents.html

Prior to accessing this file collection, please understand that this material was seized from a terrorist organization. While the files underwent interagency review, there is no absolute guarantee that all malware has been removed.

https://www.cia.gov/library/abbottabad-compound/index_converted_documents.html

ЦРУ убрали в оффлайн архив документов из дома бин Ладена. Видимо, до них дошло, что выкладывать несколько сотен гигабайт террористических документов - не очень хорошая идея

Там в рамках программы Zero Day Initiative проходит конференция pwn2own, где народ активно взламывает айфоны, самсунги и прочие хуавеи. Отчёт о первом дне https://www.thezdi.com/blog/2017/11/1/the-results-mobile-pwn2own-day-one, отчёт о втором дне https://www.thezdi.com/blog/2017/11/2/the-results-mobile-pwn2own-2017-day-two

2017 November 04

я в сентябре еще писал о том, как в системе национальных электронных удостоверений Эстонии обнаружилась уязвимость, делающая использование этих национальных карточек, по большому счету, бессмысленной https://t.me/alexmakus/1347

так что с полуночи пятницы Эстония заблокировала использование этих карт для 760 тыс человек, и планирует полный перезапуск системы. электронное правительство — это хорошо, но опасно https://www.reuters.com/article/us-estonia-cyber/estonia-orders-online-id-lock-down-to-fix-security-flaw-idUSKBN1D312Q

так что с полуночи пятницы Эстония заблокировала использование этих карт для 760 тыс человек, и планирует полный перезапуск системы. электронное правительство — это хорошо, но опасно https://www.reuters.com/article/us-estonia-cyber/estonia-orders-online-id-lock-down-to-fix-security-flaw-idUSKBN1D312Q

уязвимость в Tor браузере позволяла утекать реальным IP-адресам юзеров на Маке и на Linux (удивительно, но в этот раз юзеров Windows проблема не затронула). Патч вышел в пятницу, если что. https://threatpost.com/tor-browser-users-urged-to-patch-critical-tormoil-vulnerability/128769/

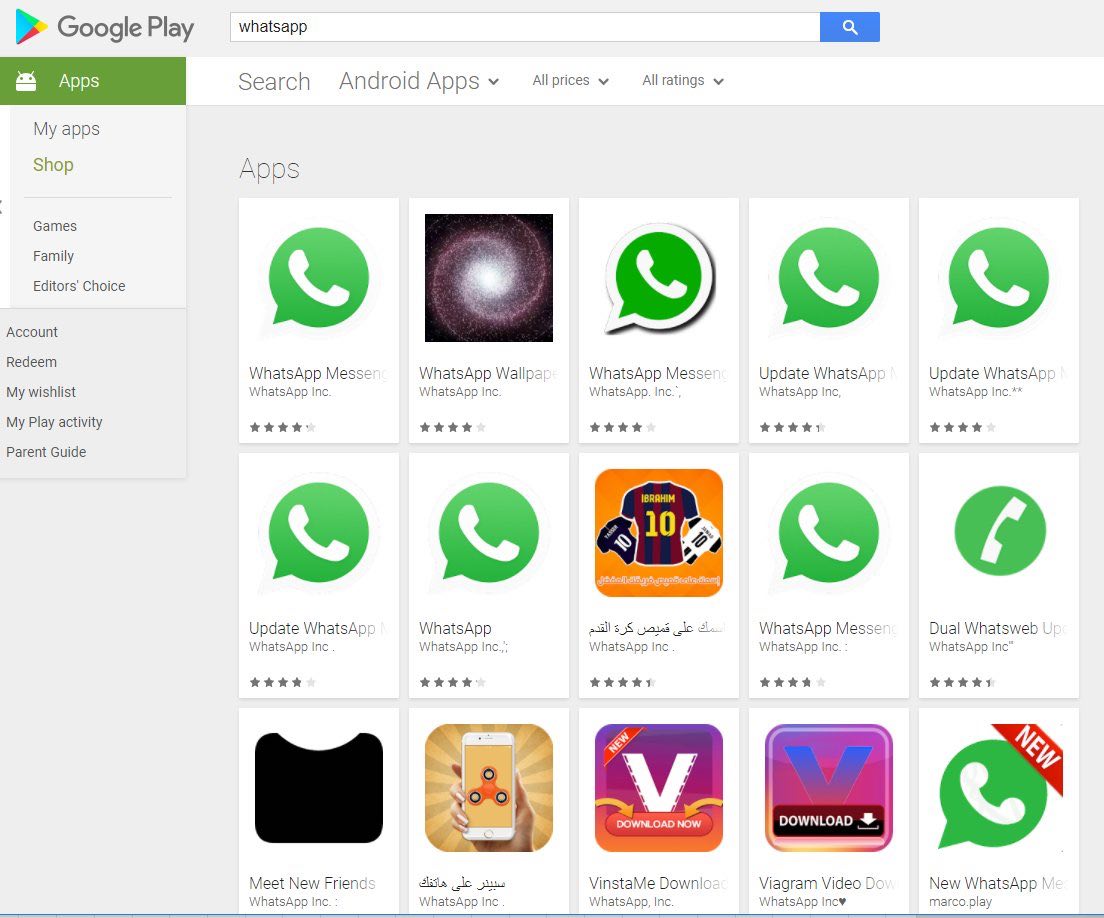

Фейковый апдейт WhatsApp в Google Play, с юникодным пробелом в имени разработчика. Миллион закачек https://www.reddit.com/r/Android/comments/7ahujw/psa_two_different_developers_under_the_same_name/

Если немного глубже копнуть... в App Store такого нет. И в этом айфон отстаёт от андроида

2017 November 06

кстати, нам тут пишут из Эстонии, поправляют про то, что у них там с картами происходит:

Привет. С одной стороны, перевыпуск карт не планируется — для существующих надо только поменять сертификат удалённо или в полиции (при генерации нового сертификата не будет использоваться проблемный блок). То есть, сами карты не заблокированы, а только существующие сертификаты на них. Для новых же карт налаживается этот самый перезапуск.

Вот фрагмент письма от полиции, например:

Уважаемый владелец ID-карты, digi-ID или карты вида на жительство!

Решением генерального директора Департамента полиции и погранохраны от 2 ноября 2017 года за номером 15.2-9/277-1 необновленные сертификаты вашего документа приостановлены начиная с 3 ноября 2017 года.

С приостановленными сертификатами у вас нет возможности пользоваться э-услугами или ставить цифровую подпись до того, как вы обновите сертификаты. Начиная с 6 ноября 2017 года до 31 марта 2018 года вы можете обновить сертификаты в своем компьютере дистанционно либо на месте в бюро обслуживания Департамента полиции и погранохраны.

Начиная с 1 апреля необновленные сертификаты будут аннулированы, для дигитального использования надо будет ходатайствовать в Департаменте полиции и погранохраны новую ID-карту.

Привет. С одной стороны, перевыпуск карт не планируется — для существующих надо только поменять сертификат удалённо или в полиции (при генерации нового сертификата не будет использоваться проблемный блок). То есть, сами карты не заблокированы, а только существующие сертификаты на них. Для новых же карт налаживается этот самый перезапуск.

Вот фрагмент письма от полиции, например:

Уважаемый владелец ID-карты, digi-ID или карты вида на жительство!

Решением генерального директора Департамента полиции и погранохраны от 2 ноября 2017 года за номером 15.2-9/277-1 необновленные сертификаты вашего документа приостановлены начиная с 3 ноября 2017 года.

С приостановленными сертификатами у вас нет возможности пользоваться э-услугами или ставить цифровую подпись до того, как вы обновите сертификаты. Начиная с 6 ноября 2017 года до 31 марта 2018 года вы можете обновить сертификаты в своем компьютере дистанционно либо на месте в бюро обслуживания Департамента полиции и погранохраны.

Начиная с 1 апреля необновленные сертификаты будут аннулированы, для дигитального использования надо будет ходатайствовать в Департаменте полиции и погранохраны новую ID-карту.

2017 November 07

В новостях всплыла новость про дешёвую клавиатуру на Алибабе, в которую якобы разу встроен кейлоггер. Такие сенсационные новости расходятся гораздо лучше, чем их опровержения, но вот я постараюсь исправить - в апдейте к статье оказалось, что отправляются не нажатые кнопки, а количество нажатий.

Updated, 11/7/2017, 8:40am PT: An earlier version of the article stated that the keyboard's software was sending key presses. However, in a closer look, it seems that the Cloud Driver software doesn't send the key presses to the Alibaba server but only how many times each key has been pressed.

Такая вот сенсация, что, впрочем, не мешает завтра появиться и клавиатуре с кейлоггером, так что вы там осторожно покупайте что попало

http://www.tomshardware.com/news/mantistek-gk2-collects-typed-keys,35850.html

Updated, 11/7/2017, 8:40am PT: An earlier version of the article stated that the keyboard's software was sending key presses. However, in a closer look, it seems that the Cloud Driver software doesn't send the key presses to the Alibaba server but only how many times each key has been pressed.

Такая вот сенсация, что, впрочем, не мешает завтра появиться и клавиатуре с кейлоггером, так что вы там осторожно покупайте что попало

http://www.tomshardware.com/news/mantistek-gk2-collects-typed-keys,35850.html

2017 November 09

Тут разворачивается очередная история с ФБР и зашифрованным айфоном. Террорист, расстрелявший 26 человек в церкви в Техасе, оказался владельцем айфона, защищённого Touch ID, и ФБР тут же обвинила шифрование данных в препятствии расследованию (https://www.theverge.com/2017/11/7/16618992/fbi-texas-church-shooting-encryption). А Reuters сегодня опубликовала статью о том, что ФБР не запросила вовремя помощь у Apple, и там упоминается, что якобы в течение 48 часов можно было попробовать разблокировать телефон пальцем убитого террориста. Там, похоже, зависит от того, как давно и как человек умер или погиб, но в некоторых ситуациях приложенный палец трупа может разблокировать телефон с Touch ID (https://www.cnbc.com/2017/11/08/the-fbi-may-have-lost-critical-time-unlocking-texas-shooters-iphone.html) а Apple в свою очередь подтвердила (https://twitter.com/JohnPaczkowski/status/928404789578293248), что компания вызвалась сразу помочь ФБР, но ФБР не воспользовалась предложением, так как рассчитывала воспользоваться навыками своих специалистов. Короче, тот ещё бардак, и как бы сейчас не началось опять «сделайте нам бэкдор»

2017 November 12

У драмы с ФБР и айфоном техасского стрелка внезапно появилось продолжение. Хотя, впрочем, вполне ожидаемо. Американское министерство юстиции заявило, что шифрование данных - это плохо, и оно стоит людям жизней, а правоохранительные органы должны иметь возможность получить доступ к данным на телефоне преступника. Как бы опять не началось все то же самое, как было с ФБР полтора года назад, где ФБР требовала от Apple написать кастомную iOS для телефона стрелка из Сан Бернардино. Тогда, к счастью, обошлось. Сейчас времена немного другие, неизвестно, как оно повернётся ещё. http://www.washingtonexaminer.com/rod-rosenstein-criticizes-tech-companies-for-phone-encryption/article/2640147

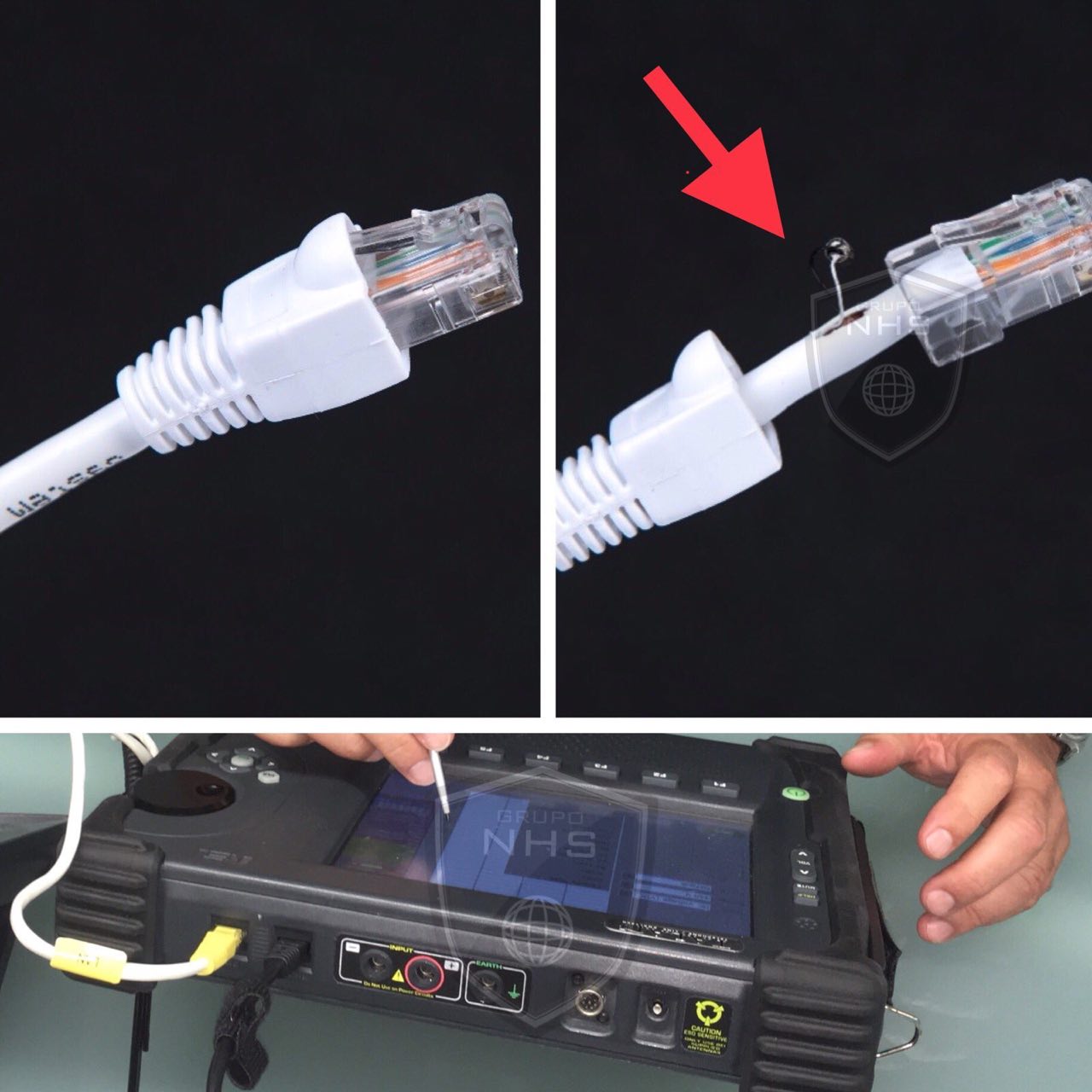

И об опасностях, которые вас подстерегают. Например, Ethernet кабель со скрытым микрофоном

Или разъём USB с gsm-трекингом. Никому нельзя верить, никому

2017 November 13

когда ваша персональная информация опасносте — как суды могут опубликовать ваши персональные данные без вашего разрешения: https://t.me/PlushevChannel/1423

Продолжая тему шифрования устройств и бэкдоров. вот тут издание, пересказывая Арстехнику, пишет:

Первый заместитель генпрокурора США Род Розенштейн считает, что шифрование, к которому власти не будут иметь специального ключа, вредит национальной безопасности. Американские правоохранители, кажется, начинают терять терпение в общении с ИТ-компаниями, пишет ArsTechnica.

Род Розенштейн, первый заместитель генпрокурора США, в недавнем интервью Politico Pro подробно изложил позицию министерства юстиции относительно шифрования. По его мнению, оно не должно стать инструментом в руках преступников для ухода от правосудия.

https://hightech.fm/2017/11/13/strong-encryption

У меня, честно говоря, от таких заявлений руки опускаются. Потому что нихрена они там не понимают рисков, связанных с наличием "специального ключа" и не учатся на своих же ошибках. Они думают, что если у них будет такой "специальный ключ", то он будет только у них, и никуда он не утечет. Как вообще об этом можно говорить, когда чуть ли не каждую неделю Wikileaks выкладывает очередной архив то инструментов NSA, то инструментов ЦРУ, которые используют эти организации для ведения киберборьбы с другими странами и злоумышленниками? Вон буквально на прошлой неделе WL опубликовали исходники и документацию по Hive в рамках релиза Vault 8, из которого в том числе выяснилось, что инструменты подписывались фальшивыми сертификатами, прикидываясь программами Лаборатории Касперского. Поэтому я уверен, что если начнется очередной виток напряженности между министерством юстиции и компанией вроде Apple, то повторится та же история, что полтора года назад.

Тогда, напомню, ФБР хотела, чтобы Apple написала специальную версию iOS для iPhone террориста, которая бы облегчила ФБР процесс подбора пароля для устройства. В итоге все закончилось тем, что израильская компания Cellebrite, специализирующаяся на взломе мобильных устройств, обнаружила уязвимость в iOS (какую — мы до сих пор не знаем, но якобы к новым устройствам и новым версиям iOS она не может быть применена), и смогла получить доступ к данным на устройстве, поэтому ФБР отстала от Apple. Более того, на устройстве еще и никакой полезной информации не было обнаружено, а шуму-то было. я тогда написал пост о том, какие последствия может вызвать для всех нас наличие такого "специального ключа" (а по сути — бэкдора, надо называть вещи своими именами), и с тех пор ничего не поменялось.

https://alexmak.net/blog/2016/02/19/implications/

Первый заместитель генпрокурора США Род Розенштейн считает, что шифрование, к которому власти не будут иметь специального ключа, вредит национальной безопасности. Американские правоохранители, кажется, начинают терять терпение в общении с ИТ-компаниями, пишет ArsTechnica.

Род Розенштейн, первый заместитель генпрокурора США, в недавнем интервью Politico Pro подробно изложил позицию министерства юстиции относительно шифрования. По его мнению, оно не должно стать инструментом в руках преступников для ухода от правосудия.

https://hightech.fm/2017/11/13/strong-encryption

У меня, честно говоря, от таких заявлений руки опускаются. Потому что нихрена они там не понимают рисков, связанных с наличием "специального ключа" и не учатся на своих же ошибках. Они думают, что если у них будет такой "специальный ключ", то он будет только у них, и никуда он не утечет. Как вообще об этом можно говорить, когда чуть ли не каждую неделю Wikileaks выкладывает очередной архив то инструментов NSA, то инструментов ЦРУ, которые используют эти организации для ведения киберборьбы с другими странами и злоумышленниками? Вон буквально на прошлой неделе WL опубликовали исходники и документацию по Hive в рамках релиза Vault 8, из которого в том числе выяснилось, что инструменты подписывались фальшивыми сертификатами, прикидываясь программами Лаборатории Касперского. Поэтому я уверен, что если начнется очередной виток напряженности между министерством юстиции и компанией вроде Apple, то повторится та же история, что полтора года назад.

Тогда, напомню, ФБР хотела, чтобы Apple написала специальную версию iOS для iPhone террориста, которая бы облегчила ФБР процесс подбора пароля для устройства. В итоге все закончилось тем, что израильская компания Cellebrite, специализирующаяся на взломе мобильных устройств, обнаружила уязвимость в iOS (какую — мы до сих пор не знаем, но якобы к новым устройствам и новым версиям iOS она не может быть применена), и смогла получить доступ к данным на устройстве, поэтому ФБР отстала от Apple. Более того, на устройстве еще и никакой полезной информации не было обнаружено, а шуму-то было. я тогда написал пост о том, какие последствия может вызвать для всех нас наличие такого "специального ключа" (а по сути — бэкдора, надо называть вещи своими именами), и с тех пор ничего не поменялось.

https://alexmak.net/blog/2016/02/19/implications/

Тут у New York Times как раз вышла большая статья о последствиях для NSA от утечек, которые публикуют Shadow Brokers. Если вкратце - ничего хорошего https://www.nytimes.com/2017/11/12/us/nsa-shadow-brokers.html

Некие вьетнамцы из компании Bkav утверждают, что им удалось обмануть Face ID с помощью маски, которую они собрали из каких-то подручных материалов и участков, напечатанных на 3Д принтере. Вот страница, где они рассказывают о своём достижении, там же есть видео с демонстрацией

http://www.bkav.com/d/top-news/-/view_content/content/103968/face-id-beaten-by-mask-not-an-effective-security-measure

Прежде чем паниковать и утверждать, что «эпол опять всех нажучила с рассказами про безопасность Face ID”, стоит сделать глубокий вдох и выдох. Во-первых, там есть какой-то скользкий момент на видео, когда маска разблокирует айфон, не видно анимации замочка, показывающего разблокировку от Face ID. Во-вторых, непонятен процесс производства такой маски - как нужно, например, сканировать лицо, чтобы такую маску воспроизвести. Вряд ли её можно сделать по фотографии. В-третьих, стоит дождаться независимой экспертизы от экспертов по безопасности, которые проанализируют детально процесс производства маски и взлома, чтобы оценить, нет ли там какого-то обмана. В-четвёртых, когда впервые появился Touch ID, тоже были демонстрации концептов по обману сканера отпечатка пальца, но это не остановило пользователей и не привело к массовым взломам сканеров отпечатков. И в-пятых, Face ID использует в том числе и машинное обучение, что означает, что в будущем механизм распознавания будет становиться лучше, поэтому даже если сейчас вьетнамцы нашли какую-то хитрость для обмана датчика, то в будущем эту хитрость вполне можно будет и элиминировать. Ну и главное - идеальных систем защиты не существует, да и Apple не обещала 100% защиты. У всех систем есть своя цена взлома, и если кто-то заморочится над печатью вашего лица в 3Д, предварительно его просканировав, да ещё и заполучив физический доступ к вашему устройству, то у вас наверняка гораздо большие проблемы, чем уязвимость у Face ID. Так что берегите там себя!

http://www.bkav.com/d/top-news/-/view_content/content/103968/face-id-beaten-by-mask-not-an-effective-security-measure

Прежде чем паниковать и утверждать, что «эпол опять всех нажучила с рассказами про безопасность Face ID”, стоит сделать глубокий вдох и выдох. Во-первых, там есть какой-то скользкий момент на видео, когда маска разблокирует айфон, не видно анимации замочка, показывающего разблокировку от Face ID. Во-вторых, непонятен процесс производства такой маски - как нужно, например, сканировать лицо, чтобы такую маску воспроизвести. Вряд ли её можно сделать по фотографии. В-третьих, стоит дождаться независимой экспертизы от экспертов по безопасности, которые проанализируют детально процесс производства маски и взлома, чтобы оценить, нет ли там какого-то обмана. В-четвёртых, когда впервые появился Touch ID, тоже были демонстрации концептов по обману сканера отпечатка пальца, но это не остановило пользователей и не привело к массовым взломам сканеров отпечатков. И в-пятых, Face ID использует в том числе и машинное обучение, что означает, что в будущем механизм распознавания будет становиться лучше, поэтому даже если сейчас вьетнамцы нашли какую-то хитрость для обмана датчика, то в будущем эту хитрость вполне можно будет и элиминировать. Ну и главное - идеальных систем защиты не существует, да и Apple не обещала 100% защиты. У всех систем есть своя цена взлома, и если кто-то заморочится над печатью вашего лица в 3Д, предварительно его просканировав, да ещё и заполучив физический доступ к вашему устройству, то у вас наверняка гораздо большие проблемы, чем уязвимость у Face ID. Так что берегите там себя!

Мне тут ещё подсказывают, что «там могло быть все проще, они обучили просто faceid этой маске вместе с лицом человека». Помните, что в интернете нельзя никому верить!

2017 November 14

храните пароли в оффлайне, говорили они...