Size: a a a

2016 December 06

а если вы — пользователь Android и используете приложение AirDroid (сервис для того, чтобы передавать файлы и уведомления между телефоном и компьютером, и в том числе получать на компьютер текстовые сообщения), то у меня для вас плохие новости. в этом самом AirDroid были обнаружены множественные уязвимости, которые позволяют злоумышленнику перехватывать пользовательскую информацию и даже исполнять код на телефоне. Все это связано с тем, как у AirDroid происходит авторизация устройства и передача статистики (там используется захардкоженный авторизационный ключ, молодцы, хаха). по оценкам экспертов, у AirDroid примерно 50 млн пользователей, так что чисто статистически, наверняка, среди читателей этого канала тоже такие есть. Короче, разработчики AirDroid пообещали исправить эту лажу, ну а вы пока что берегите там себя и свою информацию, она опасносте! https://blog.zimperium.com/analysis-of-multiple-vulnerabilities-in-airdroid/

2016 December 08

если я в какой-то день не пишу апдейты в канал, то это не означает, что их нет! (это означает, что либо я ленивый балбес, либо же сильно занятый ленивый балбес). ну так вот, сегодня у меня для вас очередной привет из мира опасных IoT-устройств, и в этот раз это — детские игрушки. потому что создатели игрушек тоже не лыком шыты, и давай пихать в игрушки камеры, вайфай, процессоры, операционные системы и прочую лабуду. И внезапно оказывается, что о безопасности таких игрушек особо никто не подумал, и получается, что к таким игрушкам могут подключаться злоумышленники, подглядывать за детьми, получать через игрушки скрытые маркетинговые месседжи, и тд. потребительский совет в Норвегии изучил такие игрушки и пришел к выводу, что там часто случается жопа в приватности и информацинной безопасности. короче, старые добрые деревянные кубики — самый безопасный вариант! по ссылке — статья о проблеме http://www.forbrukerradet.no/siste-nytt/connected-toys-violate-consumer-laws/

как на Windows распространяется вымогательный зловред Karma (через всякие штуки типа "оптимизиторов" Windows, например) https://www.grahamcluley.com/bad-karma-ransomware-piggybacks-free-software-downloads/

а вот тут читатель Сергей прислал ссылку (за что ему большое спасибо) на интересный пост в ФБ об опасностях, подстерегающих пользователей бесплатных сторонних почтовых клиентов вроде Spark, которые получают полный доступ к вашим почтовым ящикам, а затем еще на своем сервере хранят информацию о доступе к этому ящику, и в случае взлома сервера компании-разработчика такого почтового клиента чревато, что ваш основной почтовый ящик тоже будет взлома. Так что берегите там себя и вот это всё! https://www.facebook.com/virlof/posts/1160412887388592

тут вот еще одна ссылка от читателя — об уязвимости в почтовом сервере Roundcube, которой можно воспользоваться, просто послав определенное письмо на сервер https://blog.ripstech.com/2016/roundcube-command-execution-via-email/

кстати, раз уж об уязвимостях в опен-сорсе. вот, например, баг в кернеле Линукса, позволяющий эскалировать привелегии до рута, такие дела http://seclists.org/oss-sec/2016/q4/607

2016 December 09

я понимаю, что сегодня пятница, и у многих уже начались корпоративы, поэтому я не буду грузить вас сегодня множеством ссылок. но ссылка, которой я поделюсь сегодня, весьма важная и я рекомендую ее почитать, тем более, что она на русском языке. Это статья в the Insider по результатам исследования швейцарского магазина о технологиях персонализированной рекламы в Facebook. Там есть все — big data, Трамп, Brexit, анализ лайков, юзерпиков и проч. Эта статья отлично вписывается в тематику канала, потому что говорит об опасности для вашей личной информации, о том, как с помощью информации из социальных сетей можно не только нарисовать портрет человека, но и вычислить его предпочтения практически во всех сферах жизни. Психометрия — раздел психологии, основанной на анализе больших данных. Вот примеры: "Из простого анализа данных в сети могут получится необычные выводы. Например, если мужчина подписан на страничку бренда косметики MAC, он с высокой вероятностью является геем. Наоборот, сильный показатель гетеросексуальности — если человек поставил лайк хип-хоп группе Wu-Tang Clan из Нью-Йорка. Поклонник Леди Гаги с высокой долей вероятности экстраверт, а человек, ставящий «нравится» философским постам — интроверт."

НО! важный момент. как мне кажется, надо весьма осторожно относиться к выводам из статьи, в которой исследования и применение психометрии связывается с результатами выборов — я не уверен, что там есть настолько четкая корелляция, как подает ее статья и исследование, на которой оно базируется. не думаю, что можно однозначно говорить "мы проанализировали в ФБ людей, показали им рекламу и поэтому победил Трамп" — есть масса других факторов, сопутствовавших тем результатам выборов, которые получились. Сейчас много хайпа в интернете по этому поводу, и любую информацию по этому поводу надо воспринимать сдержанно.

Но в целом факт остается фактом — информация, которую вы о себе оставляете в социальных сетях и в интернете вообще, собирается, анализируется, скрещивается с другой информацией, доступной о вас, и как она потом и кем используется — вы пока не знаете. Да-да, я знаю, что многие пользователи говорят "мне нечего скрывать", но это все до поры до времени, пока эта собранная информация не начинает быть использована в чьих-то интересах. И, главное, непонятно, что со всем этим делать — в дальней компьютеризации и оцифровывании нашей жизни избежать сбора информации о людях будет все сложнее; цифровая информация легко добывается, легко скрещивается, а современные компьютерные мощности позволяют ее достаточно быстро обрабатывать. Короче, страшно жыть.

Вот вам ссылка, читайте и делайте собственные выводы http://theins.ru/politika/38490

НО! важный момент. как мне кажется, надо весьма осторожно относиться к выводам из статьи, в которой исследования и применение психометрии связывается с результатами выборов — я не уверен, что там есть настолько четкая корелляция, как подает ее статья и исследование, на которой оно базируется. не думаю, что можно однозначно говорить "мы проанализировали в ФБ людей, показали им рекламу и поэтому победил Трамп" — есть масса других факторов, сопутствовавших тем результатам выборов, которые получились. Сейчас много хайпа в интернете по этому поводу, и любую информацию по этому поводу надо воспринимать сдержанно.

Но в целом факт остается фактом — информация, которую вы о себе оставляете в социальных сетях и в интернете вообще, собирается, анализируется, скрещивается с другой информацией, доступной о вас, и как она потом и кем используется — вы пока не знаете. Да-да, я знаю, что многие пользователи говорят "мне нечего скрывать", но это все до поры до времени, пока эта собранная информация не начинает быть использована в чьих-то интересах. И, главное, непонятно, что со всем этим делать — в дальней компьютеризации и оцифровывании нашей жизни избежать сбора информации о людях будет все сложнее; цифровая информация легко добывается, легко скрещивается, а современные компьютерные мощности позволяют ее достаточно быстро обрабатывать. Короче, страшно жыть.

Вот вам ссылка, читайте и делайте собственные выводы http://theins.ru/politika/38490

2016 December 12

Здравствуйте. Начнем сегодняшний выпуск с веселых новостей. Например, пишут, что Роскомнадзор попытался заблокировать IP-адрес 127.0.0.1. Это было бы, конечно, очень смешно, если бы не было так грустно https://rublacklist.net/24044/

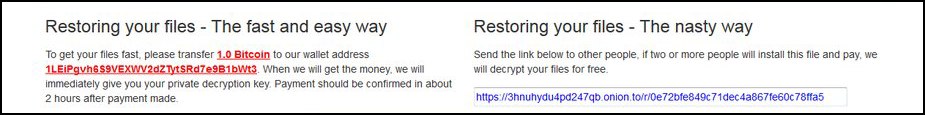

А вот еще из интересного (об этом также мне прислал ссылочку читатель канала). Обнаружен новый зловред-вымогатель с интересной схемой "размножения". В частности, жертве предлагается для того, чтобы получить код разблокировки своих файлов, заразить двух других человек. так что "ransomware по реферальной ссылке" — это уже практически реальность. а еще там внутри у этого софта зачатки кода, который должен делать следующее: при 4 попытках ввода неправильного кода разблокировки зашифрованные файлы вообще удаляются. Короче, страшное дело, поэтому традиционный призыв — берегите там себя! https://www.bleepingcomputer.com/news/security/new-scheme-spread-popcorn-time-ransomware-get-chance-of-free-decryption-key/

Ну и очень важная информация для тех, кто пользуется роутерами NETGEAR. Пока что речь идет о трех моделях роутеров — R7000, R6400, R8000, но, возможно, затронуто больше. Короче, там в роутерах обнаружена уязвимость, которая позволяет удаленно получить контроль над роутером. Вот информация о самой уязвимости https://www.kb.cert.org/vuls/id/582384, вот больше текста о ней на понятном, хотя и английском, языке http://www.networkworld.com/article/3148771/security/us-cert-stop-using-your-remotely-exploitable-netgear-routers.html, вот KB-статья от NETGEAR, где они признают проблему и обещают поисследовать ее и выпустить обновление с исправлением http://kb.netgear.com/000036386/CVE-2016-582384 Пока что же совет владельцам таких роутеров отключить их до появления обновления. Хотя в статье на Networkworld есть также информация о том, как временно защититься от этой проблемы.

Кстати, про вирус-"вымогатель", код к которому можно получить, заразив двух других людей. на русском о нем можно почитать, например, тут http://apparat.cc/news/popcorn-time-ransomware/

я уже, кажется, писал о том, что у мобильного приложения Uber теперь трекинг вашего местоположения происходит даже после того, как вы закончили поездку. но тут вообще вот есть статья о том, какой убер нехороший и неоднократно нарушал приватность своих пользователей, так что вы там поосторожней! https://www.revealnews.org/article/uber-said-it-protects-you-from-spying-security-sources-say-otherwise/

2016 December 13

Сегодня у нас в программе взломы мелкие, но от этого не менее неприятные. Есть в США такая сеть по приему медицинских анализов Quest Diagnostics, я сам неоднократно туда ходил сдавать кровь на анализы. У них можно зарегистрироваться на сайте, чтобы там в онлайне получать результаты этих анализов (что само по себе даже прикольно, когда сдаешь несколько одинаковых анализов на протяжении какого-то времени, а потом смотришь динамику). так вот, их портал для пациентов взломали, и вроде как украли данные 34 тыс пациентов, включая результаты анализов (по-настоящему важную информацию вроде номера социального страхования и данных кредитных карточек) не украли. Компания обещала проинформировать тех, кого зацепил этот взлом (я пока что такого уведомления не получал) https://www.databreaches.net/quest-diagnostics-notifying-34000-patients-after-hacker-acquired-phi/

чуть покрупнее взлом произошел у сети KFC (да-да, та самая жареная курица). у них взломали "клуб постоянных пользователей" в Великобритании, и украли данные 1,2 млн юзеров, любителей курочки. Поэтому юзерам разослали уведомление с просьбой сменить пароль. Собственно, самая большая опасность в этом случае — это традиционный password reuse, но об этом вы и сами знаете. Ну, самое главное — информация о рецепте уцелела! https://techcrunch.com/2016/12/12/colonel-panic-kfc-loyalty-club-system-hacked/

а вот еще только что ссылочку прислал читатель канала, за что ему большое спасибо (и за то, что читает, и за то, что ссылку прислал). бэкдор в десктопной версии Скайпа https://www.trustwave.com/Resources/SpiderLabs-Blog/A-Backdoor-in-Skype-for-Mac-OS-X/

2016 December 14

в последние пару дней вышли обновления для всех операционных систем Apple, и, как обычно, обновления включают в себя различные исправления уязвимостей и прочие улучшения безопасности системы. Вот что было исправлено в iOS 10.2 https://support.apple.com/en-us/HT207422, вот фиксы в tvOS 10.1 https://support.apple.com/en-us/HT207425, а вот исправления в macOS 10.12.2 https://support.apple.com/en-us/HT207423. про исправления в watchOS 3.1.1 документа нет, потому что Apple пока что отозвала это обновление в связи с проблемами апдейтов у некоторых пользователей.

обычно я стараюсь избегать околополитических тем в этом канале, но сегодня сделаю исключение. The New York Times опубликовала большущую статью с результатами расследования о том, как были взломаны компьютерная система демократической партии США, а также личный почтовый ящик руководителя избирательной кампании Клинтон. в статье много говорится о том, что обе эти операции были проведены российскими хакерами (да еще и такими, которые поддерживаются государством). К сожалению, в статье нет четких доказательств именно этих обвинений, все, о чем говорится — это весьма косвенные улики, так что относитесь к этому соответственно. (можно не доверять, можно порадоваться за великую Россию и ее могущественных хакеров, например). вообще статья содержит интересные моменты: например, о том, как ФБР пыталась сообщить администраторам сети комитета демократической партии о взломе, но админы не верили, что им действительно звонят из ФБР и поэтому не особо заморачивались проверками. или о том, что взлом почты Подесты (это как раз руководитель кампании Клинтон) произошел из-за банальной опечатки в письме. там помощники увидели письмо, похожее на фишинговое, спросили у админов "это че такое?", а админ в ответ написал "это легитимное письмо" вместо "нелегитимное" (должно было быть слово illegitimate, а написал legitimate"), ну и в итоге в это письмо таки кликнули, ввели пароль, и аля-улю. Короче, если абстрагироваться от части "кибервойна России с США", то в целом статья интересна именно там, как расслабленность и случайные факапы приводят к катастрофам больших масштабов. must read, короче http://mobile.nytimes.com/2016/12/13/us/politics/russia-hack-election-dnc.html

Вчера еще Google и Dropbox одновременно опубликовали свои отчеты о правительственных запросах этим компаниям о пользователях и их информации в 2016. Вот, например, отчет Google со ссылками на запросы ФБР https://blog.google/topics/public-policy/sharing-national-security-letters-public/, а вот отчет Dropbox https://www.dropbox.com/transparency/?_tk=mb&_camp=news&_ad=transparency-h1-2016&_net=trans-prin

а вот тут интересное, как комитет журналистов за свободную прессу обратился к производителям фотоаппаратов с просьбой добавить в камеры опцию шифрования данных. Журналисты часто снимают в опасных точках, и подвергаются опасности за отснятые материалы, и для защиты материалов им такая фича пригодилась бы. отличное начинание, конечно, но что-то мне подсказывает, что производителям камер сейчас не до этого. с одной стороны их поджимают производители смартфонов, и продажи и так падают, а с другой журналисты являются весьма нишевой аудиторией, да еще и не факт, что они будут выбирать камеры по принципу "есть там шифрование или нет". в общем, идея хорошая, но непонятно, будет ли у нее реализация https://freedom.press/news/over-150-filmmakers-and-photojournalists-call-major-camera-manufacturers-build-encryption-their-cameras/