K

Size: a a a

2021 January 14

Обсуждение неполное без указания моделей мониторов/ноутбуков и информации об освещенности помещения, а также характеристиках ламп

S(

Там же и закончите :)

Плюсую

S(

Бросил курить (обои, одежду, полынь) и все проблемы исчезли, ну а с глазами на то мы и красноглазики

2021 January 15

T

што твориться)

Двадцать первый век на дворе - эпоха качалок библиотек и композеров в кубернетисовой степени. А ты чё? Не качок что ли?

Оb

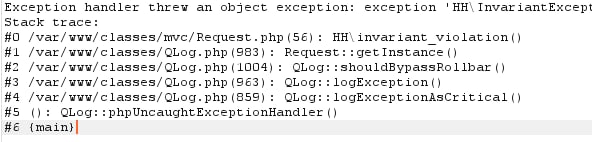

кто-то встречал подобное?

D

Сканирую Nmap'oм список хостов.

Периодически зависает на каком-то домене и это зависание может очень долго по времени тянутся.

Можно ли пропустить сканирование таких хостов висящих, без прекращения самого скана?

Периодически зависает на каком-то домене и это зависание может очень долго по времени тянутся.

Можно ли пропустить сканирование таких хостов висящих, без прекращения самого скана?

q

Сканирую Nmap'oм список хостов.

Периодически зависает на каком-то домене и это зависание может очень долго по времени тянутся.

Можно ли пропустить сканирование таких хостов висящих, без прекращения самого скана?

Периодически зависает на каком-то домене и это зависание может очень долго по времени тянутся.

Можно ли пропустить сканирование таких хостов висящих, без прекращения самого скана?

D

Спасибо. Полезная статья, воспользуюсь обязательно в дальнейшем. Но это не совсем то, что я искал. На данный момент сканирование зависло на одном айпи. Хочу пропустить его, без прекращения сканирования.

L

Спасибо. Полезная статья, воспользуюсь обязательно в дальнейшем. Но это не совсем то, что я искал. На данный момент сканирование зависло на одном айпи. Хочу пропустить его, без прекращения сканирования.

А команды для такого случая разве нет?

D

Пытаюсь выяснить. Яндекс результатов не дал

L

Пытаюсь выяснить. Яндекс результатов не дал

--host-timeout <время> (Прекращает сканирование медленных целей)

Некоторые хосты просто требуют длительного времени сканирования. Это может быть в силу низкой производительности или ненадежности сетевого оборудования или программного обеспечения, ограничений на количество пакетов или ограничивающих брандмауэров. Несколько процентов наиболее медленных хостов могут занять большую часть времени сканирования. Иногда лучшим выходом является просто пропуск таких хостов. Передайте в качестве аргумента опции --host-timeout максимальное значение промежутка времени, в течении которого вы готовы ждать. Я часто задаю 30 мин, чтобы удостовериться в том, что Nmap не потратит более получаса на единичный хост. Имейте ввиду, что в течении этого получаса Nmap может сканировать другие хосты, так что это не просто потеря времени. Хост, чье время истекло, пропускается. Для этого хоста не выводится ни таблица портов, ни информации об ОС.

L

Пытаюсь выяснить. Яндекс результатов не дал

--max-retries <количество_попыток> (Задает максимальное количество повторных передач запроса)

Когда Nmap не получает ответа на запрос сканирования порта, это может означать, что порт фильтруется. А возможно, запрос или ответ просто затерялись в сети. Также возможно, что у цели есть ограничение на количество ответов, что стало причиной временной блокировки запроса. В этом случае Nmap повторную передачу исходного запроса. Если для Nmap сеть кажется ненадежной, то она может совершить очень много попыток, перед тем как бросить это дело. Хотя это и придает достоверность результатам сканирования, это в то же время увеличивает время сканирования. Когда производительность критична, время сканирования может быть сокращено путем введения ограничения на максимальное количество повторных передач запроса. Вы даже можете задать --max-retries 0, чтобы предотвратить все повторные попытки, хотя это не рекомендуется.

Значением по умолчанию (без -T шаблона) является 10 ретрансляций. Если сеть кажется надежной, и целевые хосты не имеют ограничений на количество ответов, то Nmap обычно делают одну повторную попытку. Поэтому установка --max-retries в низкое значение (например, 3) никак не вличет на большинство типов сканирования. Такие значения могут значительно увеличить скорость сканирования медленных (с ограничениями на количество ответов) хостов. Обычно вы теряете некоторую информацию, когда Nmap рано прекращает сканировать порты, поэтому лучше дать истечь времени --host-timeout, и потерять всю информацию о цели.

D

--max-retries <количество_попыток> (Задает максимальное количество повторных передач запроса)

Когда Nmap не получает ответа на запрос сканирования порта, это может означать, что порт фильтруется. А возможно, запрос или ответ просто затерялись в сети. Также возможно, что у цели есть ограничение на количество ответов, что стало причиной временной блокировки запроса. В этом случае Nmap повторную передачу исходного запроса. Если для Nmap сеть кажется ненадежной, то она может совершить очень много попыток, перед тем как бросить это дело. Хотя это и придает достоверность результатам сканирования, это в то же время увеличивает время сканирования. Когда производительность критична, время сканирования может быть сокращено путем введения ограничения на максимальное количество повторных передач запроса. Вы даже можете задать --max-retries 0, чтобы предотвратить все повторные попытки, хотя это не рекомендуется.

Значением по умолчанию (без -T шаблона) является 10 ретрансляций. Если сеть кажется надежной, и целевые хосты не имеют ограничений на количество ответов, то Nmap обычно делают одну повторную попытку. Поэтому установка --max-retries в низкое значение (например, 3) никак не вличет на большинство типов сканирования. Такие значения могут значительно увеличить скорость сканирования медленных (с ограничениями на количество ответов) хостов. Обычно вы теряете некоторую информацию, когда Nmap рано прекращает сканировать порты, поэтому лучше дать истечь времени --host-timeout, и потерять всю информацию о цели.

Это конечно хорошо. Но когда процесс сканирования запущен - как пропустить тормознутые хосты?

q

--max-retries <количество_попыток> (Задает максимальное количество повторных передач запроса)

Когда Nmap не получает ответа на запрос сканирования порта, это может означать, что порт фильтруется. А возможно, запрос или ответ просто затерялись в сети. Также возможно, что у цели есть ограничение на количество ответов, что стало причиной временной блокировки запроса. В этом случае Nmap повторную передачу исходного запроса. Если для Nmap сеть кажется ненадежной, то она может совершить очень много попыток, перед тем как бросить это дело. Хотя это и придает достоверность результатам сканирования, это в то же время увеличивает время сканирования. Когда производительность критична, время сканирования может быть сокращено путем введения ограничения на максимальное количество повторных передач запроса. Вы даже можете задать --max-retries 0, чтобы предотвратить все повторные попытки, хотя это не рекомендуется.

Значением по умолчанию (без -T шаблона) является 10 ретрансляций. Если сеть кажется надежной, и целевые хосты не имеют ограничений на количество ответов, то Nmap обычно делают одну повторную попытку. Поэтому установка --max-retries в низкое значение (например, 3) никак не вличет на большинство типов сканирования. Такие значения могут значительно увеличить скорость сканирования медленных (с ограничениями на количество ответов) хостов. Обычно вы теряете некоторую информацию, когда Nmap рано прекращает сканировать порты, поэтому лучше дать истечь времени --host-timeout, и потерять всю информацию о цели.

человеку хоткей нужен

D

L

Думал эти команды можно во время выполнения прописать, stonk

НА

Двадцать первый век на дворе - эпоха качалок библиотек и композеров в кубернетисовой степени. А ты чё? Не качок что ли?

эпоха качалок библиотек)

DT

Это конечно хорошо. Но когда процесс сканирования запущен - как пропустить тормознутые хосты?

Останавливаешь скан, незаметно вычеркиваешь лишние хосты, запускаешь с resume

D

Не пойдёт к сожалению. У меня 2.5к доменов в списке сканирование ставил на ночь. И я не знаю сколько подобных доменов имелось и сколько их ещё будет дальше по списку

q

Останавливаешь скан, незаметно вычеркиваешь лишние хосты, запускаешь с resume

интересно кстати - resume схавает новые параметры таймаутов?