⚠️ 📌

10 способов защиты от хакеров

• 👤 В то время, как обычный хакер - это талантливый программист, хорошо владеющий управлением или модификацией компьютерных систем или сети, хакер-злоумышленник использует свои знания и навыки в целях получения несанкционированного доступа к банковским или персональным данным с целью извлечения выгоды.

• 👥 🕹 Хакеры (преступного сорта) представляют собой пугающую группу - независимо от того, работают ли они как часть организованного подразделения или как идеалист с политической целью, они получают знания и возможность получить доступ к вашим самым ценным данным.

• 🕹♻️ Например, если хакеры хотят нацелиться на определенную компанию, они могут найти огромное количество информации об этой компании, просто выполнив поиск в Интернете. Затем они могут использовать эту информацию, чтобы использовать слабые места в безопасности компании, что, в свою очередь, ставит под угрозу данные, которые вы доверили этой компании.

• ⚙️ ❓ Под хакерской атакой следует понимать несанкционированное проникновение в систему компьютера в целях последующей манипуляции работы ПК и связанных с ним систем. Это достигается использованием специальных скриптов или программ, которые манипулируют обработкой принимаемых через подключение к сети данных, чтобы получить доступ к конфиденциальной информации. Техники взлома включают в себя использование вирусов, червей, троянцев, шифровальщиков, угонщиков браузера, руткитов и DoS-атак.

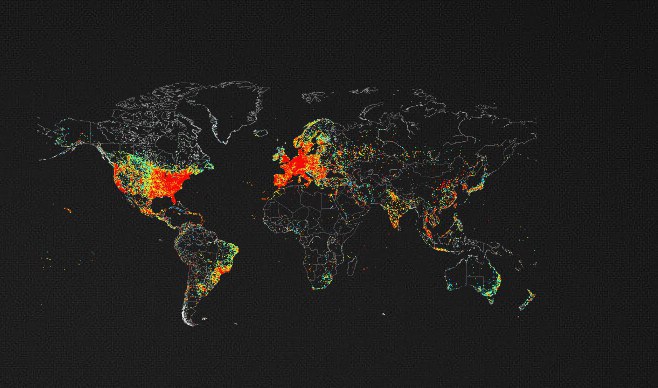

• 🌐 🖥 Источники хакерских атак

Предконфигурированные хакерские скрипты доступны для загрузки онлайн всеми желающими, включая начинающих пользователей. На практике, любой человек, обладающий достаточным уровнем терпения и целеустремленности, способен научиться взлому компьютерных систем, что наиболее применительно в случае тех, кто ставит своей целью похищение персональных данных в корыстных целях. Помимо начинающих хакеров, за многие попытки атак ответственны хакеры-профессионалы, модифицирующие скрипты и разрабатывающие новые техники взлома, что представляет наиболее серьезную угрозу.

• ⚔️ 🛡 Думайте о своем домашнем компьютере или смарфоне как о компании. Что вы можете сделать, чтобы защитить его от киберпреступников? Вместо того, чтобы сидеть и ждать, чтобы заразиться, почему бы не вооружиться и дать отпор?

• 📃 В данной статье расмотрим наиболее простые и важные способы защиты и предотвращения потери ваших данных

@SingleSecurity 🛡