A

Size: a a a

2021 February 05

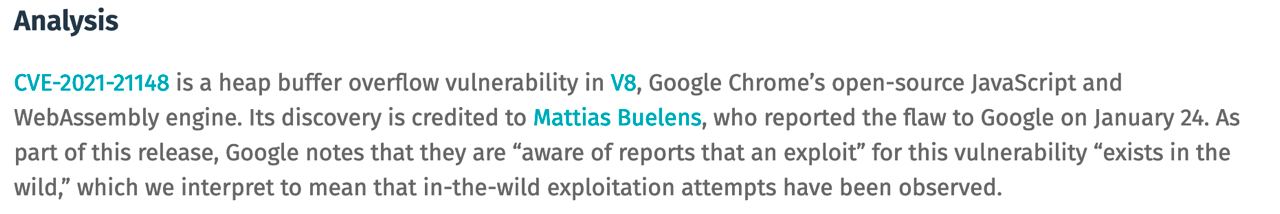

Да в WebAssembly по дизайну никаких уязвимостей быть не может. Это всё V8.

A

Дырявая имплементация.

M

> об уязвимости в Chrome WebAssembly и движке JavaScript V8

Сама формулировка полный бред. Начнем с того, что sanbox, js и wasm находятся в V8 которая является одним из компонентов Chrome. При чем здесь WebAssembly не ясно. В CVE ничего не сказано про wasm. Но я смотрю ругать WebAssembly становиться что то можно с повода и без повода

Сама формулировка полный бред. Начнем с того, что sanbox, js и wasm находятся в V8 которая является одним из компонентов Chrome. При чем здесь WebAssembly не ясно. В CVE ничего не сказано про wasm. Но я смотрю ругать WebAssembly становиться что то можно с повода и без повода

2021 February 06

MV

> об уязвимости в Chrome WebAssembly и движке JavaScript V8

Сама формулировка полный бред. Начнем с того, что sanbox, js и wasm находятся в V8 которая является одним из компонентов Chrome. При чем здесь WebAssembly не ясно. В CVE ничего не сказано про wasm. Но я смотрю ругать WebAssembly становиться что то можно с повода и без повода

Сама формулировка полный бред. Начнем с того, что sanbox, js и wasm находятся в V8 которая является одним из компонентов Chrome. При чем здесь WebAssembly не ясно. В CVE ничего не сказано про wasm. Но я смотрю ругать WebAssembly становиться что то можно с повода и без повода

Там вполне вероятно Wasm мог использоваться для обхода aslr и dep, часто просто в васм модуль записывают шеллкод, ищут его в памяти и передают управление

MV

Ну и автор заметки мог что-то неправильно понять

M

там WebAssembly было только вот в этом контексте. А сама процедука эксплойта нигде не описана. Известно только что эксплутировалось переполнение буфера

M

так что это скорее трудности перевода

A

Лол, действительно. Интересно, у них наверно вотчер на ключевые слова где-то

A

Я ждал AOT еще в ноябре 2020. Его не появилось. Я бросил шарп.

A

Потом новости о том что они AOT будут делать через Emscripten вбили последний гвоздь в гроб моих надежд.

M

Лол, действительно. Интересно, у них наверно вотчер на ключевые слова где-то

Я удалил здесь сообщение, потому что это не совсем дев адвока MS, а скорее адвокат Mono или UnoPlatform. Но не суть на самом деле

A

На скока я помню, это главный разраб Uno. Помню как пробовал его AOT компилятор из Mono C# в Wasm. Скомпилить то получилось, но через такую задницу что работать с этим мне больше не хотелось.

M

На скока я помню, это главный разраб Uno. Помню как пробовал его AOT компилятор из Mono C# в Wasm. Скомпилить то получилось, но через такую задницу что работать с этим мне больше не хотелось.

ясно

2021 February 07

ДЧ

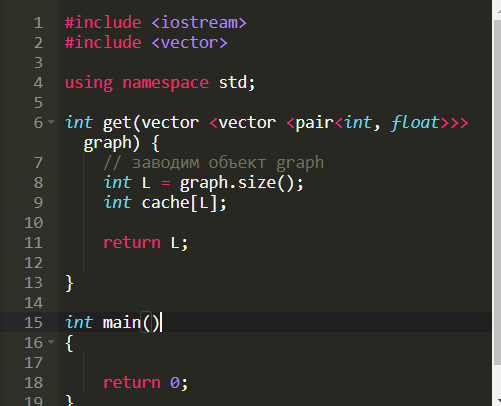

Можете подсказать, у меня есть простой c++ скрипт в котором две функции (main и get)

Я компилирую это в wasm. И пытаюсь из JS вызвать get, но он пишет undefined

JS:

WebAssembly.instantiateStreaming(fetch("module.wasm"), {}).then(result => {

// возвращает undefined

console.log(result.instance.exports.get);

}).catch(console.error);

c++ в картинке

Я компилирую это в wasm. И пытаюсь из JS вызвать get, но он пишет undefined

JS:

WebAssembly.instantiateStreaming(fetch("module.wasm"), {}).then(result => {

// возвращает undefined

console.log(result.instance.exports.get);

}).catch(console.error);

c++ в картинке

К

Данил Черкашин

Можете подсказать, у меня есть простой c++ скрипт в котором две функции (main и get)

Я компилирую это в wasm. И пытаюсь из JS вызвать get, но он пишет undefined

JS:

WebAssembly.instantiateStreaming(fetch("module.wasm"), {}).then(result => {

// возвращает undefined

console.log(result.instance.exports.get);

}).catch(console.error);

c++ в картинке

Я компилирую это в wasm. И пытаюсь из JS вызвать get, но он пишет undefined

JS:

WebAssembly.instantiateStreaming(fetch("module.wasm"), {}).then(result => {

// возвращает undefined

console.log(result.instance.exports.get);

}).catch(console.error);

c++ в картинке

И не будет, если ты их не экспортировал.

Какие флаги компилятора?

Какие флаги компилятора?

К

Ну и хз как ты пробросишь такой сложный объект.

Я бы сказал никак =)

Ты его должен создать уже на стороне c++и гонять только указатель

Я бы сказал никак =)

Ты его должен создать уже на стороне c++и гонять только указатель

ДЧ

И не будет, если ты их не экспортировал.

Какие флаги компилятора?

Какие флаги компилятора?

в каком плане экспорт?

ДЧ

в c++ что-то надо прописать?

ДЧ

или в js

К

Если ты не пронял про флаги компилятора, то тебе рано.