AP

Size: a a a

2020 April 14

это обязательно)

И раскатай его на свежий скл)

B

пора уже, а то древность не хочет отпускать наши, а новые фитчи хочется внедрять

NK

Пользователи заражаются через почту, фишинговые страницы, вредоносные вложения. После установки на целевом устройстве вредоносная программа начинает работать с жестко закодированному (хардкодинг) списку объектов, в основном местных (Испания, Бразилия) банков. После запуска, малварь устанавливает шифрованный коннект с командным сервером…

В чем “яркое” отличие - малварь ставит в браузер (Chrome) дополнение (заменяя легитимное на фиктивное, имя расширения - EditThisCookie), далее создается новый ярлык для запуска браузера с подгрузкой “обновленного” дополнения (малварное дополнение подгружается только по данному ярлыку)…

Суть - хищение банковских данных пользователей. Почему это еще может быть интересным, потому-что “это” может быть в будущем не только в вышеуказанных странах и превентить это уже надо сейчас 🙂

Четко-таргетированная атака на банки Бразилии, Испании:

https://securityintelligence.com/posts/grandoreiro-malware-now-targeting-banks-in-spain/

В чем “яркое” отличие - малварь ставит в браузер (Chrome) дополнение (заменяя легитимное на фиктивное, имя расширения - EditThisCookie), далее создается новый ярлык для запуска браузера с подгрузкой “обновленного” дополнения (малварное дополнение подгружается только по данному ярлыку)…

Суть - хищение банковских данных пользователей. Почему это еще может быть интересным, потому-что “это” может быть в будущем не только в вышеуказанных странах и превентить это уже надо сейчас 🙂

Четко-таргетированная атака на банки Бразилии, Испании:

https://securityintelligence.com/posts/grandoreiro-malware-now-targeting-banks-in-spain/

S

Коллеги, всем привет.

Есть вопрос.

Какая прога платная/бесплатная сможет обеспечить следующее:

Защита файлов на флешке от копирования.

К примеру есть *.doc, *.avi и т.д файлы. Конкретный файл можно открыть, посмотреть, но нельзя скопировать.

Без участия клиентского ПО. Делать только на локальном компе

Есть вопрос.

Какая прога платная/бесплатная сможет обеспечить следующее:

Защита файлов на флешке от копирования.

К примеру есть *.doc, *.avi и т.д файлы. Конкретный файл можно открыть, посмотреть, но нельзя скопировать.

Без участия клиентского ПО. Делать только на локальном компе

YG

Я когда-то писал на дельфи, что-то подобное((

Попробуй ntfs разрешения выставить, для всех только чтения. Топорно, но вдруг в дтвоем случае это будет вариант.

Попробуй ntfs разрешения выставить, для всех только чтения. Топорно, но вдруг в дтвоем случае это будет вариант.

S

Пробовал такой вариант. И срабатывает правило: чтение и есть копирования )

S

Либо открывает и копирует, либо не открывает и не копирует

Е

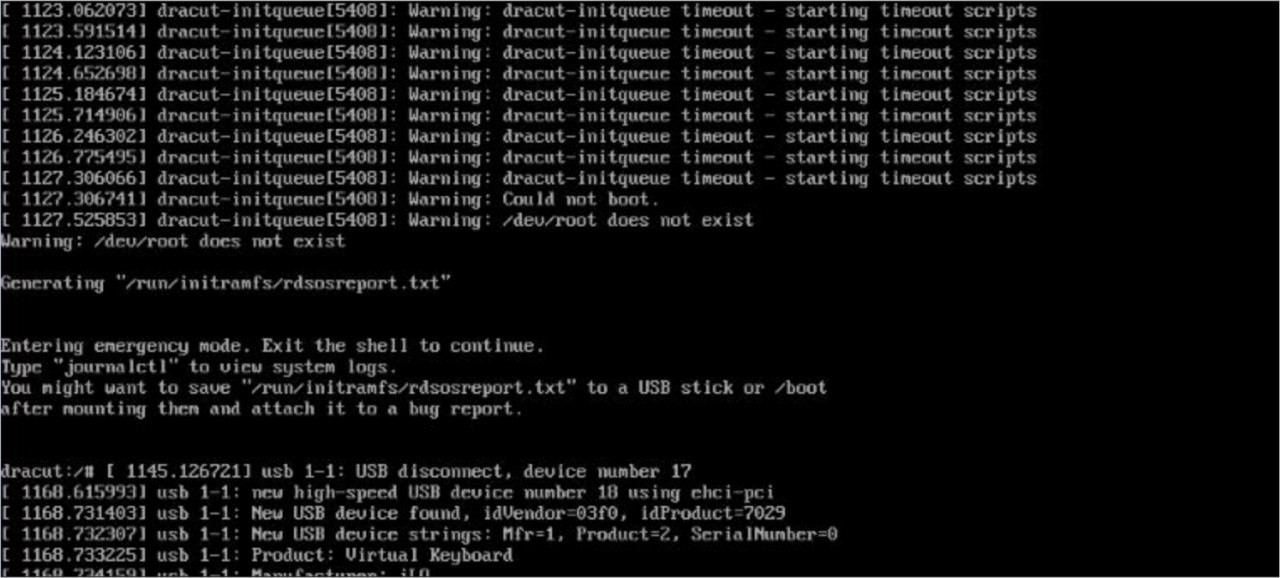

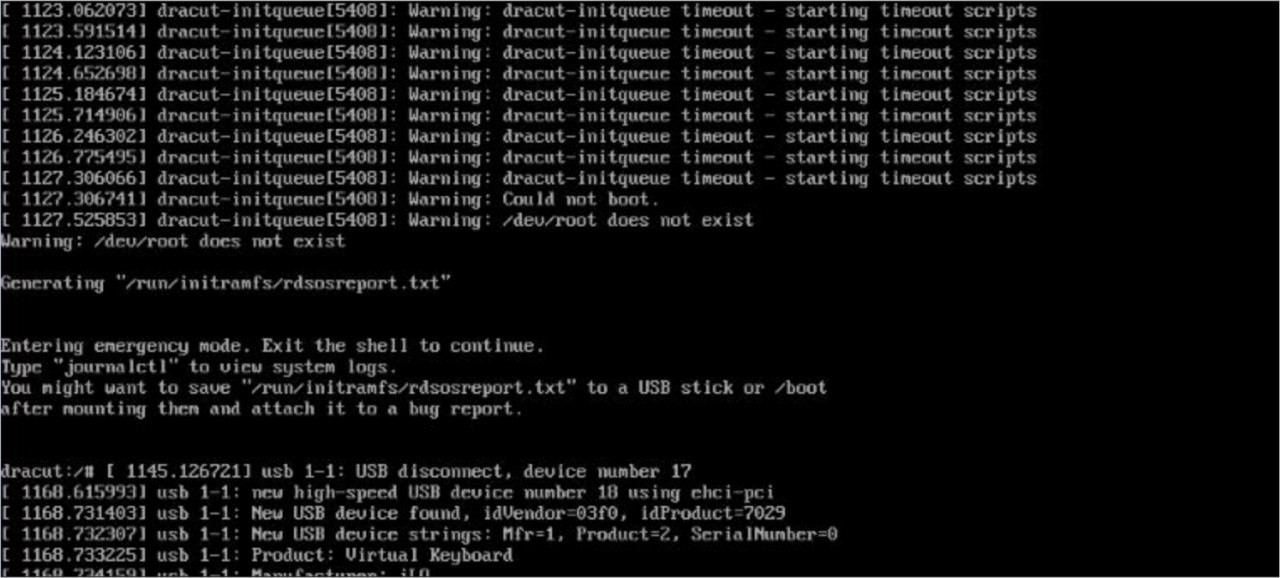

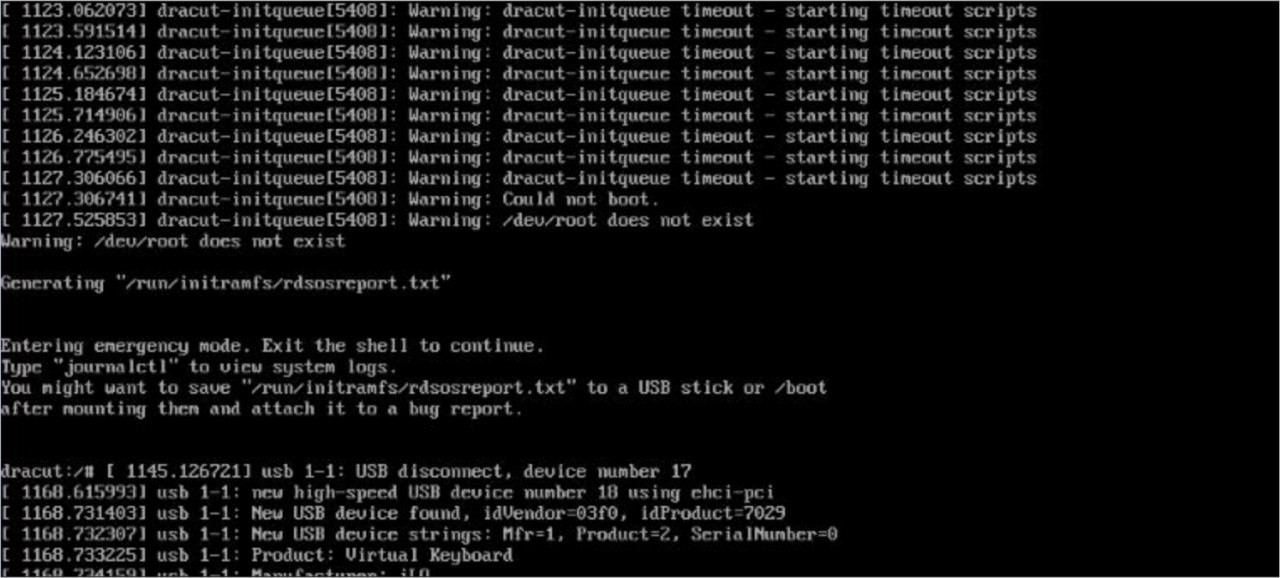

Добрый день, помогите пожалуйста, HP GEN 10 не могу установить Oracle 7.5 пробовал Oracle 7.6 и 8,0 Linux системы не устанавливаются ни с флешки, ни с ISO файла через ILO.

Виндовс сервер 2016 установился без проблем.

Виндовс сервер 2016 установился без проблем.

DK

Евгений

Добрый день, помогите пожалуйста, HP GEN 10 не могу установить Oracle 7.5 пробовал Oracle 7.6 и 8,0 Linux системы не устанавливаются ни с флешки, ни с ISO файла через ILO.

Виндовс сервер 2016 установился без проблем.

Виндовс сервер 2016 установился без проблем.

Скорее всего проблема из-за RAID контроллера, возможно требуется скачать драйвера на сайте производителя, и ещё попробуйте CentOS либо Redhat

Е

Драйвер на что?

DK

Евгений

Драйвер на что?

RAID контроллер

Е

а т.е. попробовать обновить

NK

VP

Евгений

Добрый день, помогите пожалуйста, HP GEN 10 не могу установить Oracle 7.5 пробовал Oracle 7.6 и 8,0 Linux системы не устанавливаются ни с флешки, ни с ISO файла через ILO.

Виндовс сервер 2016 установился без проблем.

Виндовс сервер 2016 установился без проблем.

Резать на dvd и usb привод

Мне помогало на gen9, разбираться было некогда, но работает.

Мне помогало на gen9, разбираться было некогда, но работает.

AK

плюсую, только у меня на Gen7

AK

Винда без проблем, Oracle и CentOS только с привода

A

На Gen5 Винда не с первого раза вставала)

Е

Благодарю, пойду пробовать

u

ребята кто может подсказать, на сервер hp proliant 380 g9 можно подключить обычный саташный диск на материснкую плату?

ребята кто может подсказать, на сервер hp proliant 380 g9 можно подключить обычный саташный диск на материснкую плату?

К твоему сожалению я могу тебе посоветовать только почитать документацию по данному серверу.