КП

Size: a a a

2021 April 03

Или посмотреть

КП

Так сказать для более лёгкого вхождения)

AG

ID:0

🥳 Сегодня у SPbCTF замечательная дата — ровно 5 лет назад мы провели первую сходку!

Весь 2015 год я проучилась на безопасности и старалась участвовать во всевозможных соревнованиях и конференциях. Быстро поняла, что стоит учиться именно практической безопасности. Вспомнила про CTF, но оказалось, что в Питере из студенческих команд лишь 5 изредка играющих, и нет какой-то движухи, чтоб любой мог прийти, узнать о цтфе, попробовать собрать команду и прокачиваться вместе.

🤔 Три месяца погружалась в цтф, общалась с игроками, и в новый год на 1 января 2016 года решила, что хватит готовиться и пора действовать. Начала приглашать спикеров в команду, по крупицам из разных вузов находила единомышленников, договаривалась с площадкой, рассылала приглашения, подписывала бумажки, и вот, долгожданная тренировка! Пришло чуть больше 100 человек, мы не поместились в заброненную аудиторию и быстро искали другую.

😬 Надо начинать, открывать проект, трясутся колени, горло пересыхает, голос дрожит, ладошки мокрые. Начали! Забывая слова и сбиваясь с мысли, рассказываю участникам, что мы затеяли... замечаю, что люди слушают спикеров и проникаются. И через час митапа я поняла — мы на правильном пути! Я до сих пор помню один из отзывов после сходки: «— Получил полезной информации больше, чем за 3 года обучения в вузе»

🚀 Больше 1330 человек за десять сезонов пришли к нам на тренировки. Мы видели, как спбцтфные навыки помогают устроиться в компании и заниматься практической ИБ. Благодаря вам, многие нашли близких по духу тиммэйтов и обзавелись друзьями. Когда я узнаю истории, что люди специально поступают в Питер или ездят на ночном поезде из другого города, чтобы приходить на наши сходки каждое воскресенье, у меня внутри всё сжимается от счастья и благодарности.

Спасибо за доверие! ❤️

— vk.com/wall-114366489_2048 —

Весь 2015 год я проучилась на безопасности и старалась участвовать во всевозможных соревнованиях и конференциях. Быстро поняла, что стоит учиться именно практической безопасности. Вспомнила про CTF, но оказалось, что в Питере из студенческих команд лишь 5 изредка играющих, и нет какой-то движухи, чтоб любой мог прийти, узнать о цтфе, попробовать собрать команду и прокачиваться вместе.

🤔 Три месяца погружалась в цтф, общалась с игроками, и в новый год на 1 января 2016 года решила, что хватит готовиться и пора действовать. Начала приглашать спикеров в команду, по крупицам из разных вузов находила единомышленников, договаривалась с площадкой, рассылала приглашения, подписывала бумажки, и вот, долгожданная тренировка! Пришло чуть больше 100 человек, мы не поместились в заброненную аудиторию и быстро искали другую.

😬 Надо начинать, открывать проект, трясутся колени, горло пересыхает, голос дрожит, ладошки мокрые. Начали! Забывая слова и сбиваясь с мысли, рассказываю участникам, что мы затеяли... замечаю, что люди слушают спикеров и проникаются. И через час митапа я поняла — мы на правильном пути! Я до сих пор помню один из отзывов после сходки: «— Получил полезной информации больше, чем за 3 года обучения в вузе»

🚀 Больше 1330 человек за десять сезонов пришли к нам на тренировки. Мы видели, как спбцтфные навыки помогают устроиться в компании и заниматься практической ИБ. Благодаря вам, многие нашли близких по духу тиммэйтов и обзавелись друзьями. Когда я узнаю истории, что люди специально поступают в Питер или ездят на ночном поезде из другого города, чтобы приходить на наши сходки каждое воскресенье, у меня внутри всё сжимается от счастья и благодарности.

Спасибо за доверие! ❤️

— vk.com/wall-114366489_2048 —

Ребята, вы молодцы! Поздравляю!🚀🚀🚀

NK

Добрый день. Подскажите, у меня есть обфусцированный бинарь. Я хочу узнать, к каким функциям winapi он обращается. как можно поймать такую функцию? есть ли аналог ltrace на винду или что то подобное, может плагин для отладчика ida/x64dbg?

apimonitor

N

ETA на фикс завтра вечер, пингани если не подымется

Все еще не поднялся

IS

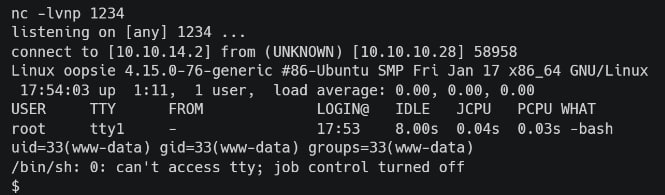

php-reverse-shell закидываю на сайт и запускаю его ( TryHackMe - ColddBox )

поменять ip:port в php-reverse-shell на свой (или ngrok) и запустить у себя на соответствующем порту nc -lvnp

nx

поменять ip:port в php-reverse-shell на свой (или ngrok) и запустить у себя на соответствующем порту nc -lvnp

менял на ip, который в ifconfig как tun0 подписан, порты разные пробовал

NM

php-reverse-shell закидываю на сайт и запускаю его ( TryHackMe - ColddBox )

Проверь, что ip указываешь из vpn интерфейса, а не локалсети

IS

менял на ip, который в ifconfig как tun0 подписан, порты разные пробовал

у меня на винде с vpn hackthebox порой порты не открываются нормально

nx

у меня на винде с vpn hackthebox порой порты не открываются нормально

через wsl пробовал, тоже не работает.

IS

через wsl пробовал, тоже не работает.

попробуй через виртуалку например Kali с NAT-интерфейсом и VPN-клиентом запущенным внутри виртуалки