a

Size: a a a

2021 May 27

Резюме оставь - тебя сами найдут

ОА

спасибо вам

v

ХАХАХА СОСАТЬ

v

v

никакого

v

ебучего яндекса

ОА

аче так мало

b

купил за 100рублей

b

потом имигрировал на можонг акк

b

потом походу надо будет майковский акк

b

лицуха маинкрафт столько и должна стоить

v

В стиме 400р без скидок было

C

гений.

2021 May 28

ОА

нихуя джиниесы

A

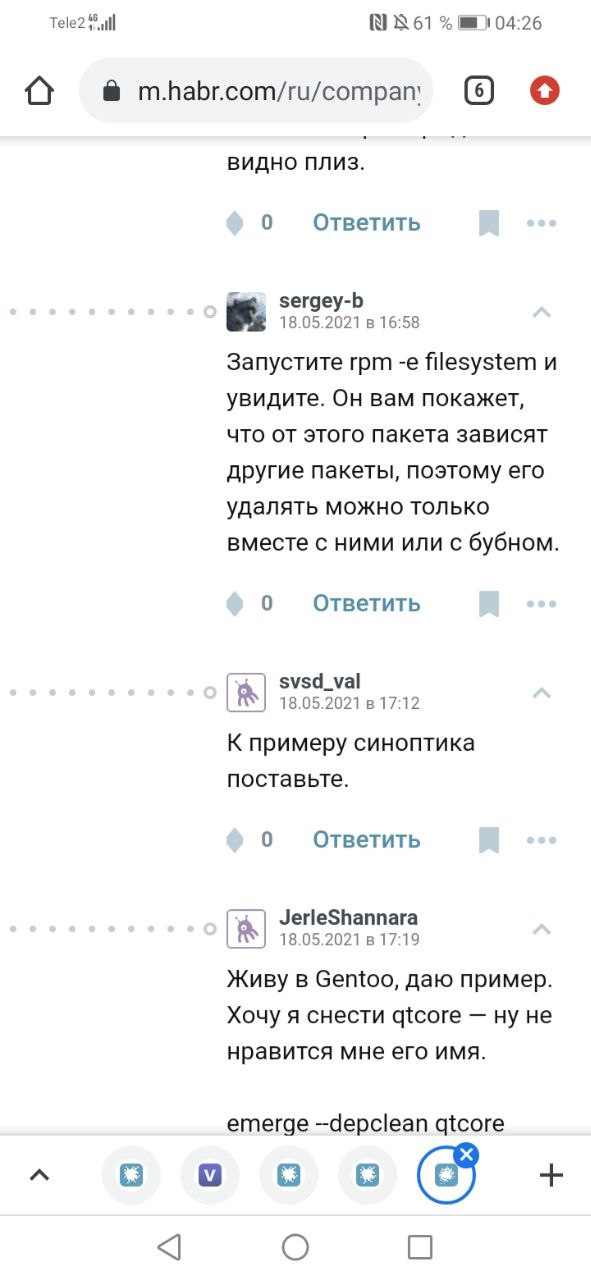

Потратил 2 часа жизни на чтение линукс-виндовского срача🤡👍

S

Исследователи Рурского Университета опубликовали результаты исследования, в котором изучали безопасность механизмов подписывания документов в формате PDF.

В результате они разработали два новых типа атаки на Certification signature (позволяет вносить некоторые изменения в документ, сохраняя при этом его действительность). Первую они назвали Sneaky Signature (SSA), а вторую - Evil Annotation (EAA). Соответственно, с помощью атаки SSA можно добавить вредоносное содержимое поверх легального контента PDF, а EAA позволяет помещать вредоносное содержимое в аннотации, оставляя при этом цифровую подпись нетронутой.

В итоге из 26 распространенных приложений для работы с PDF 8 оказались уязвимы для SSA, а 15 - для EAА (среди них - Adobe и LibreOffice). Продукты Adobe к этому всему позволяли сертифицированным документам при определенных условиях еще и выполнять JavaScript без подтверждения пользователя.

К счастью, отчет с техническими подробностями уязвимостей выпущен уже после их устранения (как, собственно, и полагается поступать ответственным исследователям).

Кстати, товарищи из Рурского университета нападают на PDF не в первый раз. В прошлом году они разработали Shadow Attack, суть которой заключается в подготовке PDF-документа с двумя "слоями", содержащими различный контент. При подписи виден один слой, однако в дальнейшем злоумышленник делает видимым другой слой, при этом цифровая подпись сохраняется.

В результате они разработали два новых типа атаки на Certification signature (позволяет вносить некоторые изменения в документ, сохраняя при этом его действительность). Первую они назвали Sneaky Signature (SSA), а вторую - Evil Annotation (EAA). Соответственно, с помощью атаки SSA можно добавить вредоносное содержимое поверх легального контента PDF, а EAA позволяет помещать вредоносное содержимое в аннотации, оставляя при этом цифровую подпись нетронутой.

В итоге из 26 распространенных приложений для работы с PDF 8 оказались уязвимы для SSA, а 15 - для EAА (среди них - Adobe и LibreOffice). Продукты Adobe к этому всему позволяли сертифицированным документам при определенных условиях еще и выполнять JavaScript без подтверждения пользователя.

К счастью, отчет с техническими подробностями уязвимостей выпущен уже после их устранения (как, собственно, и полагается поступать ответственным исследователям).

Кстати, товарищи из Рурского университета нападают на PDF не в первый раз. В прошлом году они разработали Shadow Attack, суть которой заключается в подготовке PDF-документа с двумя "слоями", содержащими различный контент. При подписи виден один слой, однако в дальнейшем злоумышленник делает видимым другой слой, при этом цифровая подпись сохраняется.

S

AD

Линукс говно

AD