VK

Size: a a a

2020 November 18

Для людей, кто работает в практической ИБ очень важны именно опыт, образ мышления и способность быстро вникать в определенные новые ситуации и задачи + некоторый набор фундаментальных знаний, который помогает быстро вникать. Сами зание (все подряд) в голову пихать не представляется возможным, потому что многие из них быстро устаревают, забираю циклы CPU и доступных кэш.

$

Для людей, кто работает в практической ИБ очень важны именно опыт, образ мышления и способность быстро вникать в определенные новые ситуации и задачи + некоторый набор фундаментальных знаний, который помогает быстро вникать. Сами зание (все подряд) в голову пихать не представляется возможным, потому что многие из них быстро устаревают, забираю циклы CPU и доступных кэш.

Хм... вспомнился «Чёрный лебедь»

y

Это пост 2011 года

мне кажется что я не уловил твой посыл)

y

Ruslan Ivanov

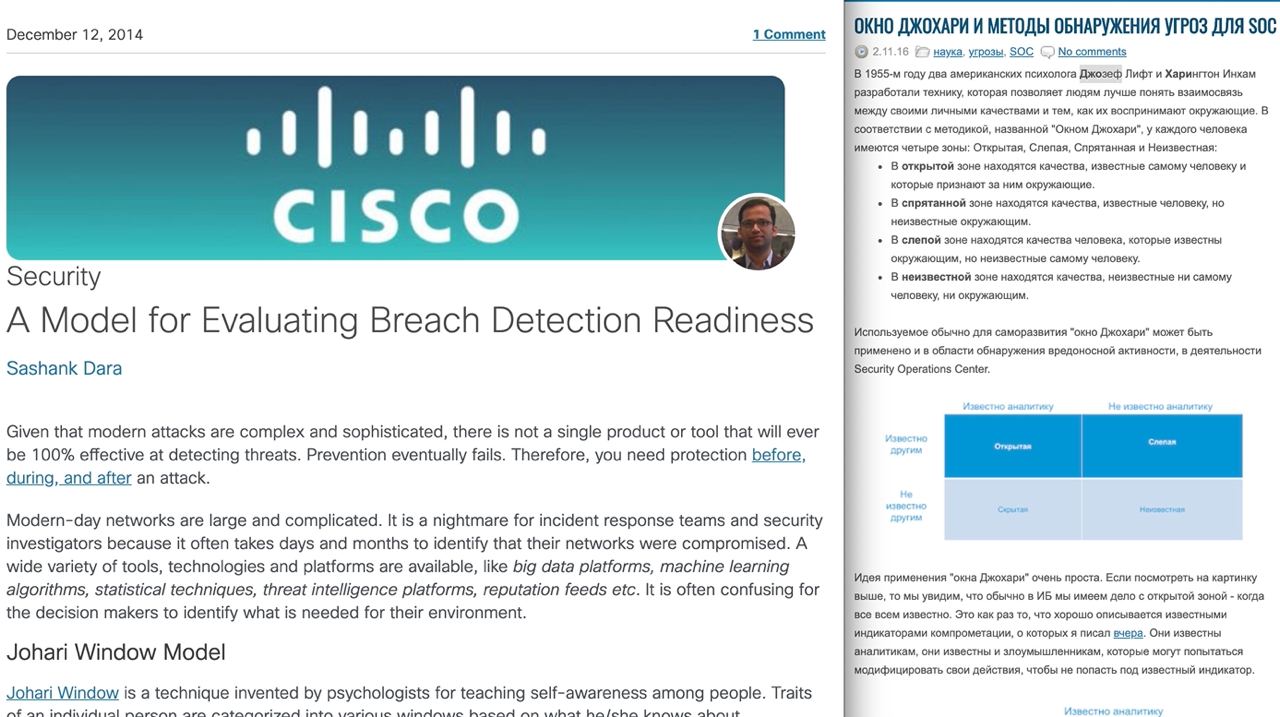

@alukatsk для этого использовал очень наглядный пример на базе концепции окна Джохари (не путать с Овертоном). Есть четыре зоны

- открытая (известно атакующим/защитникам)

- слепая (известно атакующим/ не известно защитникам)

- скрытая (не известно атакующим/известно защитникам)

- неизвестная (не известно атакующим/защитникам)

- открытая (известно атакующим/защитникам)

- слепая (известно атакующим/ не известно защитникам)

- скрытая (не известно атакующим/известно защитникам)

- неизвестная (не известно атакующим/защитникам)

о, лукацкий как "автор крутых концепций" — это мое любимое

y

найди 7 отличий

RI

о, лукацкий как "автор крутых концепций" — это мое любимое

А я где-то написал, что Алексей автор? Я написал, что он использовал этот подход для объяснения, имхо, получилось довольно наглядно

y

Ruslan Ivanov

А я где-то написал, что Алексей автор? Я написал, что он использовал этот подход для объяснения, имхо, получилось довольно наглядно

Полностью с вами согласен (:

SS

Это пост 2011 года

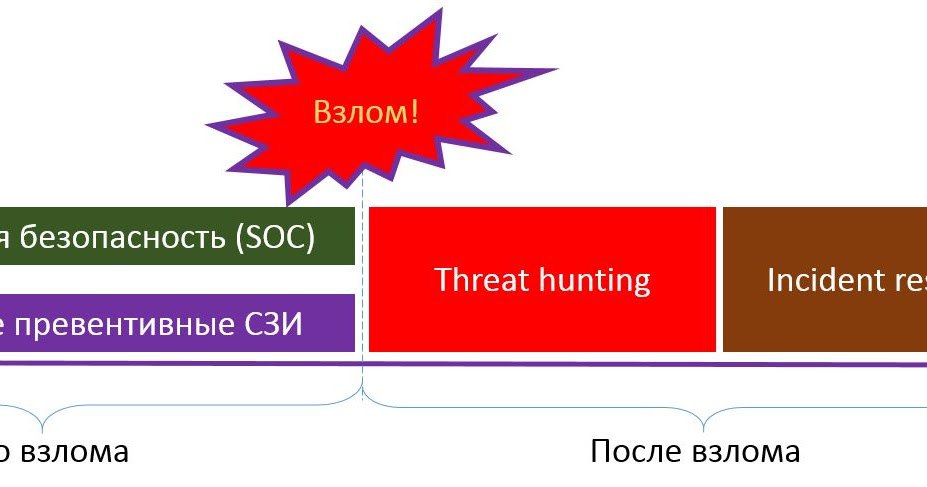

Что-то вспомнилось, про 2011. Сейчас бы это тоже назвали модным термином Threat Hunting, ибо находилось вручную, а все используемые СЗИ, в общем-то, молчали :)

SS

Лишнее подтверждение высокой важности visibility для SOC

E

SOC'и пока всем. Рад был читать вас, много увидел нового.

A

Sergey Soldatov

Да, TH - это после взлома, когда есть на чем гипотезу проверять. Об этом тоже писал

http://reply-to-all.blogspot.com/2017/08/blog-post_19.html

http://reply-to-all.blogspot.com/2017/08/blog-post_19.html

Отличный у вас блог. Спасибо что регулярно публикуете новые статьи. Читаю уже давно с большим удовольствием!

SS

Ребят, огромное спасибо! Очень приятно

RI

Sergey Soldatov

Ребят, огромное спасибо! Очень приятно

Правда хороший.

AL

Sergey Soldatov

Да, TH - это после взлома, когда есть на чем гипотезу проверять. Об этом тоже писал

http://reply-to-all.blogspot.com/2017/08/blog-post_19.html

http://reply-to-all.blogspot.com/2017/08/blog-post_19.html

Не соглашусь, что TH - это после взлома. Он может быть вообще со взломом не связан. Тебе надо проверить гипотезу - ты ее проверяешь. Не обязательно, чтобы гипотеза дала положительный результат. Отрицательный тоже результат в данном случае

SS

Алексей Викторович, вот как раз про профилактику и TH как operations;) Очевидно если вы практикуете TH, и вас действительно не сломали, то из предположения, что вас когда-то сломают следует, что сейчас вы хантите, очевидно, до взлома. https://reply-to-all.blogspot.com/2017/07/blog-post_28.html

AL

Вот сложно ты как-то написал

AL

В заметке тоже не про то. Там ты написал про взломанную инфру, в которой тихо сидели и ждали своего часа плохие ребята

AL

А я имел ввиду другое