NA

Size: a a a

2020 April 13

Евгений

Автономка для клиентских сервисов у Амазона одна - as16509, все остальное во вашему списку либо вообще ничего не анонсирует, либо анонсирует с десяток /24 префиксов, явно не имеющих отношения к клиентским сервисам Амазона.

Вы не правы. С 01.04 по 13.04, я вижу IOC во с такого списка AS 16509, 8987, 14618

$

Вы не правы. С 01.04 по 13.04, я вижу IOC во с такого списка AS 16509, 8987, 14618

Он ушёл. Но твои ответы полезны :)

NA

о как.... а QR код он получил, чтобы за пределы чатика выходить ?

$

о как.... а QR код он получил, чтобы за пределы чатика выходить ?

Не най)

K

Это tor не по AS, а облачным провайдерам. Провайдеры детектятся как по AS, так и по диапазону адресов. Это все известные ноды Tor, как промежуточные, так и exit.

я не очень уверен, что этот график иллюстрирует. “ovh разрешает у себя tor”?

топовые клауд провайдеры не держат свои префиксы в чужих AS, можно не заморачиваться с диапазонами адресов, это точности не добавляет (а, скорее, уменьшает).

топовые клауд провайдеры не держат свои префиксы в чужих AS, можно не заморачиваться с диапазонами адресов, это точности не добавляет (а, скорее, уменьшает).

NA

Что делать с CDN в таком случае?

K

Что делать с CDN в таком случае?

откуда в CDN tor узлы?

NA

Я в целом про детект провайдеров

K

Я в целом про детект провайдеров

я про конкретную ситуацию с compute ресурсами. она неприменима к CDN.

кроме того, я хочу заметить, что сомневаюсь, что не-exit коррелируют как-то с повышенным уровнем зловредного трафика, поэтому я спросил про корреляцию с IOC.

кроме того, я хочу заметить, что сомневаюсь, что не-exit коррелируют как-то с повышенным уровнем зловредного трафика, поэтому я спросил про корреляцию с IOC.

NA

С учетом того, что я не замечал чтобы те источники, с которых я собираю IOC полностью включали в себя списки TOR-нод, попробую такую корреляцию сделать

K

С учетом того, что я не замечал чтобы те источники, с которых я собираю IOC полностью включали в себя списки TOR-нод, попробую такую корреляцию сделать

Списки Tor узлов (кроме бриджей) публичны

NA

Ээээээ... Да, публичны. А как это связано с вышесказанным?

NA

А еще публичны все источники IOC, с которых я собираю инфу

K

С учетом того, что я не замечал чтобы те источники, с которых я собираю IOC полностью включали в себя списки TOR-нод, попробую такую корреляцию сделать

Я не очень понимаю этот тезис тогда. Слишком вычурно написано. Можно проще? «Нету полных фидов Tor узлов»? Или что это значит?

NA

Видимо надо чуток пояснить что происходит. Я собираю фиды из открытых источников, включая TOR-ноды. Сливаю их в одно базу. Далее делаю пересечение по источникам, т.е. каждому IOC пишу перечень источников в которых он встретился. Т.о. если другие источники тупо не копируют список TOR-узлов я могу посмотреть на пересечение и увидеть какие из TOR-узлов (по мнению других источников) были замечены во вредоносной активности.

NA

Я не очень понимаю этот тезис тогда. Слишком вычурно написано. Можно проще? «Нету полных фидов Tor узлов»? Или что это значит?

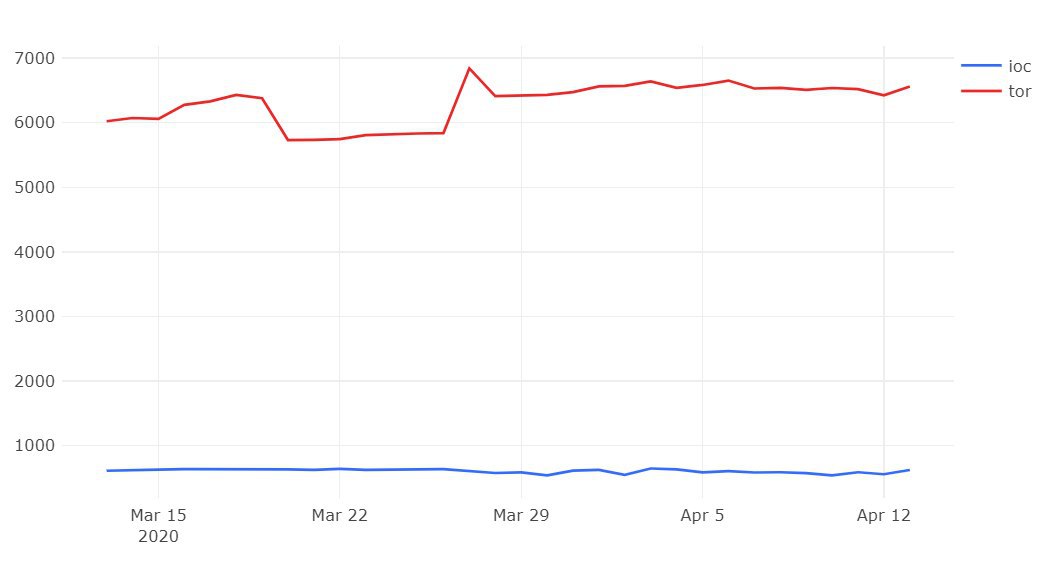

Все-таки решил посмотреть на корреляцию. На графике:

tor - уникальные IP tor-нод (включая промежуточные и выходные). Данные с dan.me.uk и torproject.

ioc - tor ноды, участвующие во вредонносной активности, по мнению других фидов. Считались только IP, подтвержденные более чем 3-мя разными фидами.

tor - уникальные IP tor-нод (включая промежуточные и выходные). Данные с dan.me.uk и torproject.

ioc - tor ноды, участвующие во вредонносной активности, по мнению других фидов. Считались только IP, подтвержденные более чем 3-мя разными фидами.

NA

Особой корреляции, на глаз, я не вижу.

2020 April 14

SB

Всем привет! Завтра 15 апреля в 16.00 проводим вебинар «Как выстроить процесс реагирования на инциденты ИБ с помощью SOAR-системы». Эксперт «Инфосистемы Джет» расскажет об автоматизации процессов для сокращения времени реагирования на инциденты ИБ, представители IBM в России и СНГ приведут примеры как это можно реализовать на базе IBM Resilient SOAR Platform. Если интересно послушать, регистрируйтесь: https://events.webinar.ru/jet/soarsystems

V

Всем привет! Завтра 15 апреля в 16.00 проводим вебинар «Как выстроить процесс реагирования на инциденты ИБ с помощью SOAR-системы». Эксперт «Инфосистемы Джет» расскажет об автоматизации процессов для сокращения времени реагирования на инциденты ИБ, представители IBM в России и СНГ приведут примеры как это можно реализовать на базе IBM Resilient SOAR Platform. Если интересно послушать, регистрируйтесь: https://events.webinar.ru/jet/soarsystems

Запись будет ?

SB

Да, будет. Рекомендую зарегистрироваться, чтобы потом пришла ссылка на запись