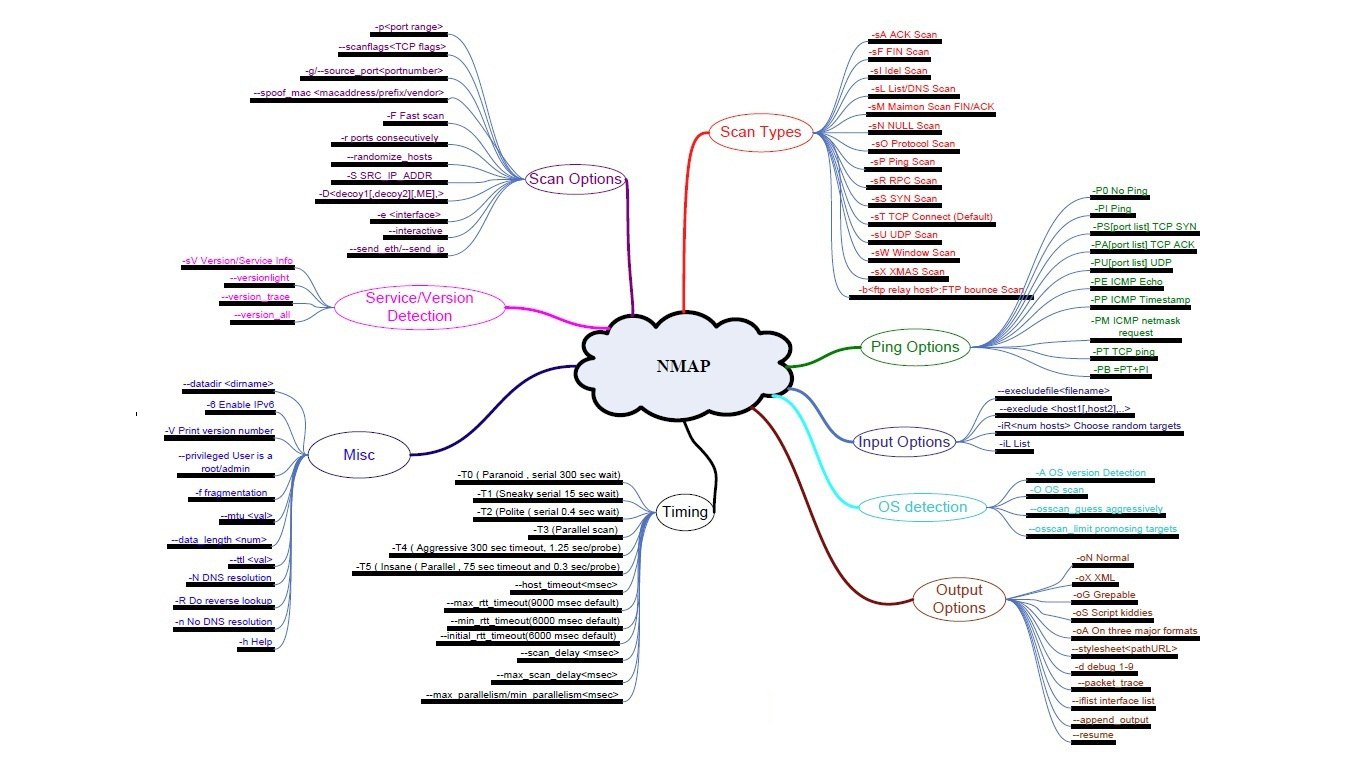

Подробнейший отчёт о состоянии возможности спуфинга в Интернете по материалам собранными проектом

spoofer.caida.org. Интересно, что для исходящего трафика проверки делают многие, но далеко не все, а вот для входящего - нет. То есть многие сети принимают пакеты из внешних источников, в которых адрес отправителя значится внутренним. Не стоит забывать и транзитные моменты - два апстрима или пиринга, а между ними бегает трафик с поддельными адресами, хотя маршруты и не утекают. Масла в огонь добавляет

NAT, который может с лёгкостью транслировать не свой адрес. И конечно

IPv6, спуфить внутри своей

/64 могут почти все клиенты, вроде логично, хотя около

9% не могут вообще спуфить.

Проблема совсем не новая, возвращаясь к

пирингову форуму где эта тема в том или ином виде бывает каждый год, по крайней мере один раз в каком нибудь докладе да упомянут про

BCP38, и вообще на всех мероприятиях так или иначе относящихся к глобальным сетям. Но. Воз и ныне там, общаешься со многими провайдерами, большими или маленькими и у всех с этим какие-то проблемы. Некоторые и в самом деле про необходимость фильтрации слышат первый раз, многие не придают значения - потому что без этого работает и с этим работает так же, прямых последствий не возникает. При этом для

38% тупиковых автономок с одним апстримом это достигается элементарно, если есть механизм

uRPF на роутере то им, если нет то фильтрами.

К проекту CAIDA Spoofer можно присоедениться,

есть клиенты для популярных ОС и исходники, и конечно если можете фильтровать - фильтруйте. Когда нибудь усилия будут вознаграждены и

DDoS, вирусов, сканеров станет меньше.