k

Size: a a a

2019 December 26

S

годный скрипт, чутка под себя оптимизировал, можно я форкну? и выложу свою версию?

можешь мне скинуть я гляну и добавлю для всех

S

самый первый взял шо был для , WHMCS

S

@AntiDDoS_Noice дизайн сайта знаком, я такой же сайт делал, it host вроде)))

S

я добавлю твою версию ,телегу оставлю, или можешь себе добавить но указать телегу мою которая в скрипте =)

P

как они забьют канал))

легко. запросы мелкие. сесли сервер что-то отвечает то в одной tcp бот может начать неистово выполнять GETы. ответы сервера забивают его канал - классика

P

сколько надо таких запросов чтобы они забили канал)

не много. достаточно до 500 железных зомби.

U

Как правильно включать FULL сертификат от CLOUDFLARE?

Cloudflare Предлагает три три типа SSL

Flexible

FULL

FULL (Strict)

Рекомендуют тип FULL, из документации я понял что FULL Требует наличие SSL на самом серваке.

Я отключил проксирование Clouflare, затем получил Let`s encrypt для домена, и после этого включил FULL сертификат, это правильно?

Cloudflare Предлагает три три типа SSL

Flexible

FULL

FULL (Strict)

Рекомендуют тип FULL, из документации я понял что FULL Требует наличие SSL на самом серваке.

Я отключил проксирование Clouflare, затем получил Let`s encrypt для домена, и после этого включил FULL сертификат, это правильно?

JK

Как правильно включать FULL сертификат от CLOUDFLARE?

Cloudflare Предлагает три три типа SSL

Flexible

FULL

FULL (Strict)

Рекомендуют тип FULL, из документации я понял что FULL Требует наличие SSL на самом серваке.

Я отключил проксирование Clouflare, затем получил Let`s encrypt для домена, и после этого включил FULL сертификат, это правильно?

Cloudflare Предлагает три три типа SSL

Flexible

FULL

FULL (Strict)

Рекомендуют тип FULL, из документации я понял что FULL Требует наличие SSL на самом серваке.

Я отключил проксирование Clouflare, затем получил Let`s encrypt для домена, и после этого включил FULL сертификат, это правильно?

можно взять сертификат на 10 лет, выпущенный CF и поставить его на сервере.

соответственно, он только для работы с CF валидный

соответственно, он только для работы с CF валидный

RI

Коллеги привет. Появилось необходимость проксировать запросы к SOAP серверу. Сделай вот такой конфиг:

server {

listen 80;

server_name soapproxy.loc;

access_log /var/log/nginx/soapproxy.loc-access.log newb;

error_log /var/log/nginx/soapproxy.loc-error.log warn;

location / {

proxy_pass http://10.10.10.10:7172;

}

}

В результате гет запросы норм а посты валятся с 502

"POST /location/API HTTP/1.1" 502 "PHP-SOAP/7.4.0" rt=0.285 uht="0.285" urt="0.285"

recv() failed (104: Connection reset by peer) while reading response header from upstream, client: 10.249.10.44, server: soapproxy.loc, request: "POST /location/API HTTP/1.1", upstream: "http://10.10.10.10:7172/location/API", host: "soapproxy.loc"Чего я не учел?

ВМ

легко. запросы мелкие. сесли сервер что-то отвечает то в одной tcp бот может начать неистово выполнять GETы. ответы сервера забивают его канал - классика

444 закрывает соединение и ничего не отвечает боту))

ВМ

внезапно)

ВМ

не много. достаточно до 500 железных зомби.

буквально на прошлой недели были атаки с 500-1000 ip с разных регионов и не забило канал)

ВМ

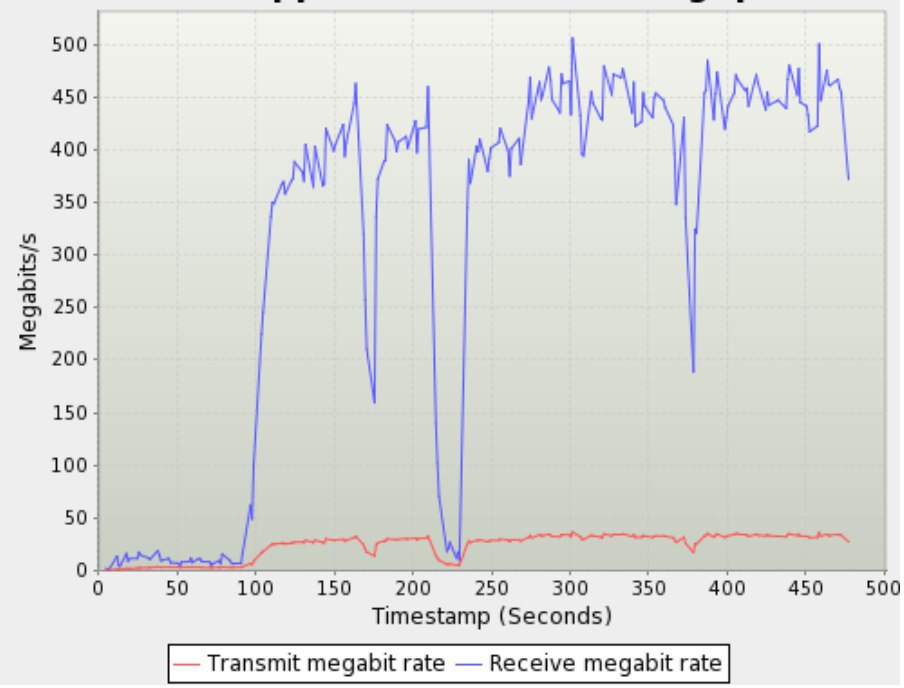

провалы это там где сервер уже задушил канал исходящим трафиком

исходящего нет если отдавать 444)), читайте документацию

ВМ

Как вы хотите вычислять ботов?

я не хочу