На этой неделе СМИ сообщили об утечке персональных данных клиентов ряда отечественных банков. Этот случай стал одним из крупнейших инцидентов в этой сфере. Так в конце прошлого года в открытый доступ попал архив с файлами Сбербанка — в нем были служебные документы, связанные с проверками работоспособности финансовых систем, а также данные 420 тыс. сотрудников.

С того момента в нашей стране произошло еще несколько крупных утечек. Например, на портале «Госуслуги» оказались открыты для свободного доступа документы с персональными данными сотрудников государственных служб — МВД и ФСБ. В файлах содержались должности, телефоны и адреса электронной почты. А в марте стало известно о «сливе» базы данных 3,8 млн пользователей сервиса Bookmate (это облачный продукт для чтения электронных книг). Хакерам удалось получить доступ к email-адресам, датам рождения, именам и юзернеймам пользователей, а также зашифрованным паролям.

Последнее время СМИ все чаще рассказывают о подобных случаях. И мы как IaaS-провайдер стараемся оказать максимальное содействие компаниям-клиентам, чтобы исключить вероятность утечки данных.

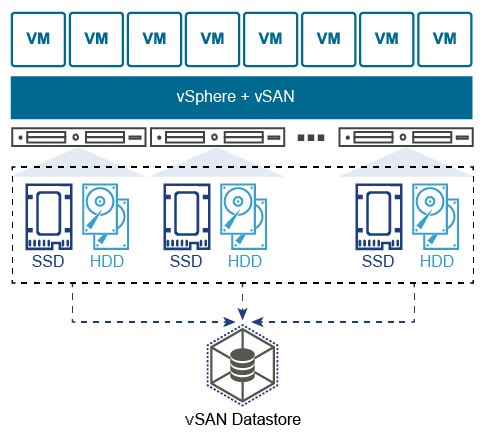

В нашем распоряжении есть набор сервисов и инструментов для защиты «чувствительной» информации. Например, у нас в «ИТ-ГРАД» есть услуга «Хостинг PCI DSS». Стандарт PCI DSS представили MasterCard и Visa, и он описывает обязательные требования для компаний, которые обрабатывают данные владельцев пластиковых карт. Облачный провайдер «закрывает» часть требований стандарта, связанных с защитой сети и физическим доступом к оборудованию. С помощью этой услуги компания соблюдает требования законодательства и защищает ПД клиентов.

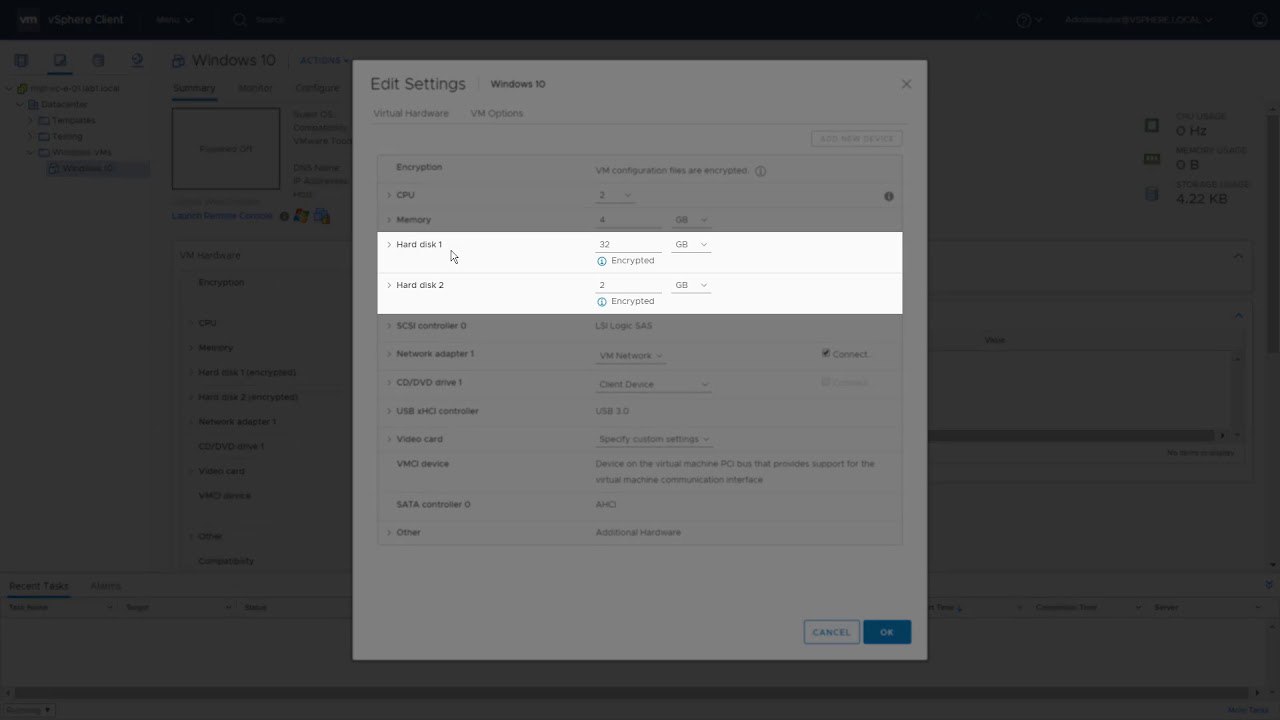

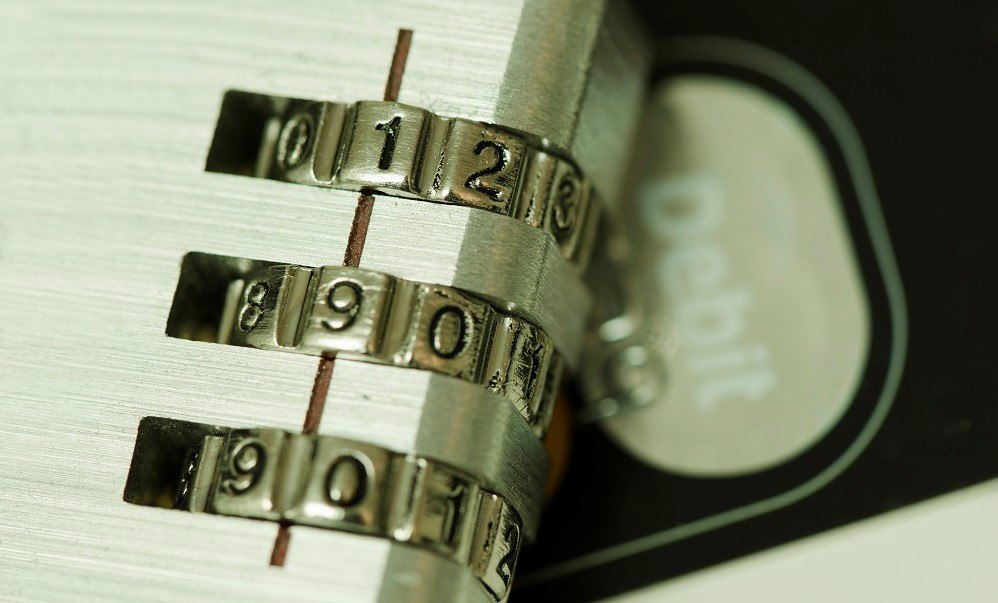

Еще один сервис — шифрование данных в облаке. Используя сертифицированный набор криптографических средств, компания-клиент может защитить информацию от неавторизованного доступа. Также мы предлагаем услугу «Облако ФЗ-152», когда компания арендует ИТ-инфраструктуру с полным набором сертифицированных средств для защиты ПД. Сервис помогает выполнить требования законодательства и должным образом обезопасить персональные данные физических лиц (например, паспортные данные).