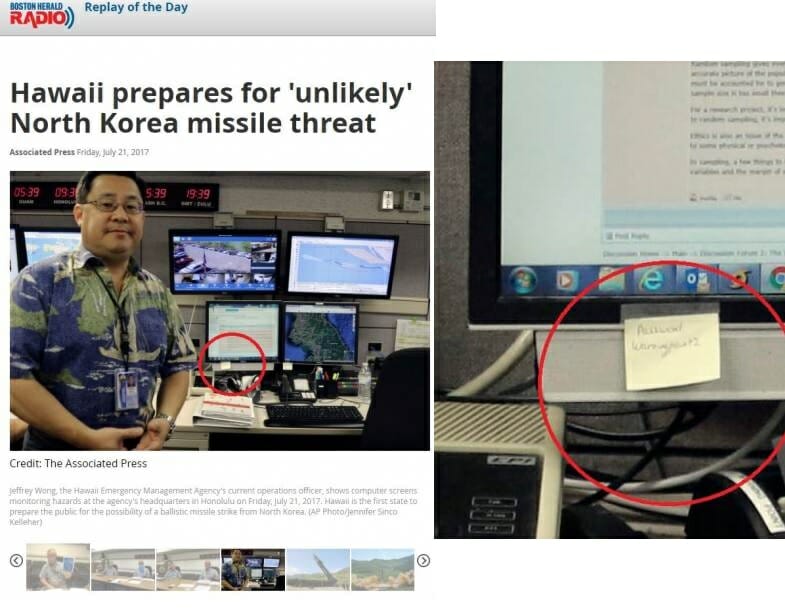

и снова здравствуйте! Канал плохих новостей продолжает свою трансляцию. Если вы пользуетесь Твиттером, то вам будет интересно узнать о мутной истории, в которой фигурирует Твиттер, его сотрудники и их возможности по чтению приватных сообщений (Direct Messages) в сервисе. Все началось со скрытого видео, снятого сотрудниками Project Veritas, на котором бывший сотрудник Твиттера рассказывает о том, что "сотни сотрудников Твиттера читают вашу переписку каждый день". (надо отметить, что Project Veritas — та еще помойка, периодически засылающая в СМИ поддельных свидетелей, чтобы подставить неугодные ей СМИ). Твиттер утверждает, что действительно к ДМ есть доступ у некоторых сотрудников, но не у всех подряд, а только у специально отобранных и для рабочих нужд — например, если кто-то жалуется, что его чморят через ДМ. Так что:

а) надо со скептицизмом воспринимать заявления у project veritas

б) подозревать, что дыма без огня не бывает

в) никому не верить

г) быть начеку и свои обнаженные фоточки через ДМ-ы в Твиттере не слать

Кстати, я в Твиттере —

@alexmak, если что. Туда точно не стоит слать обнаженные фото в ДМ!