Size: a a a

2020 April 22

Новость, которая заставила меня проверить, не дежавю ли это, или просто глюк в матрице. Опять новости про уязвимость в iOS, которую использует Китай для заражения айфонов уйгуров

https://www.volexity.com/blog/2020/04/21/evil-eye-threat-actor-resurfaces-with-ios-exploit-and-updated-implant/

О подобном я писал в прошлом году

https://t.me/alexmakus/3021

Там тоже шла речь об уязвимостях в iOS 12, которые были исправлены. Так и в этом случае, уязвимости присутствуют в версиях iOS 12.3, 12.3.1 и 12.3.2, но были исправлены в 12.4. Эксплойт под названием Insomnia, заражал телефон пользователя при посещении сайта путем загрузки вредоносных файлов JavaScript, и применялся затем для выгрузки нешифрованной переписки в браузерах, фотографий, адресной книги и информации о геолокации. Дополнение по сравнению с прошлогодними уязвимостями — попытки получить доступ к почте Proton, а также к изображениям в Signal. Загруженные вредоносные фафлы удаляются после рестарта устройства. Группа, ответственная за этот эксплойт — та же, что и с цепочкой уязвимостей из новостей прошлого года.

https://www.volexity.com/blog/2020/04/21/evil-eye-threat-actor-resurfaces-with-ios-exploit-and-updated-implant/

О подобном я писал в прошлом году

https://t.me/alexmakus/3021

Там тоже шла речь об уязвимостях в iOS 12, которые были исправлены. Так и в этом случае, уязвимости присутствуют в версиях iOS 12.3, 12.3.1 и 12.3.2, но были исправлены в 12.4. Эксплойт под названием Insomnia, заражал телефон пользователя при посещении сайта путем загрузки вредоносных файлов JavaScript, и применялся затем для выгрузки нешифрованной переписки в браузерах, фотографий, адресной книги и информации о геолокации. Дополнение по сравнению с прошлогодними уязвимостями — попытки получить доступ к почте Proton, а также к изображениям в Signal. Загруженные вредоносные фафлы удаляются после рестарта устройства. Группа, ответственная за этот эксплойт — та же, что и с цепочкой уязвимостей из новостей прошлого года.

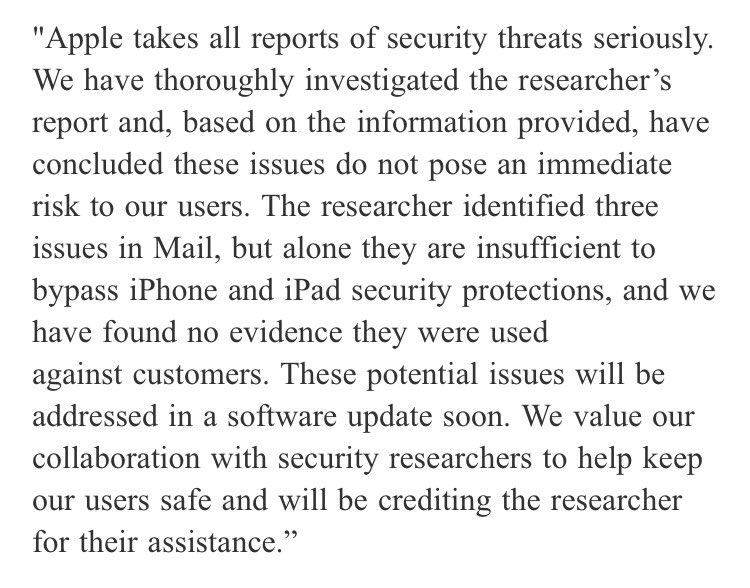

Продолжая тему с уязвимостями для iPhone. Компания Zecops опубликовала отчет о том, что они обнаружили уязвимости в iOS, которые к тому же уже эксплуатируются для получения доступа к данным пользователей, по утверждениям компани, их обнаруживших. Одна из них вообще не требует кликов, а вектор — получение писем в почте, которые выжирают большое количество памяти, причем полная загрузка письма с сервера не требуется (в iOS 13). в iOS 12 требуется клик на письмо. Визуально для пользователя это выглядит как падение почтового клиента после получения нового письма.

Уязвимости присутствуют как минимум с iOS 6, по утверждениям компании. Apple говорит о том, что уязвимости исправлены в последних бетах iOS 13 и войдут в ближайший релиз. Сама уязвимость, обнаруженная компанией, не приводит к утечкам данных на устройстве, атакующим нужны другие уязвимости для доступа через ядро, например, чтобы получить данные к пользователям. Но при наличии high-value цели определенные силы могут найти и такие уязвимости — массовым пользователям особо волноваться по поводу подобных уязвимостей не стоит.

https://blog.zecops.com/vulnerabilities/unassisted-ios-attacks-via-mobilemail-maild-in-the-wild/

Уязвимости присутствуют как минимум с iOS 6, по утверждениям компании. Apple говорит о том, что уязвимости исправлены в последних бетах iOS 13 и войдут в ближайший релиз. Сама уязвимость, обнаруженная компанией, не приводит к утечкам данных на устройстве, атакующим нужны другие уязвимости для доступа через ядро, например, чтобы получить данные к пользователям. Но при наличии high-value цели определенные силы могут найти и такие уязвимости — массовым пользователям особо волноваться по поводу подобных уязвимостей не стоит.

https://blog.zecops.com/vulnerabilities/unassisted-ios-attacks-via-mobilemail-maild-in-the-wild/

2020 April 23

Раз уж речь о Zero-click RCE. Вот уязвимость CVE-2020-0022 в Android 8 и 9, которая при её эксплуатации позволяет установить удаленное соединение со смартфоном. Уязвимость была исправлена в патче 1.2.2020 in A-143894715

https://insinuator.net/2020/04/cve-2020-0022-an-android-8-0-9-0-bluetooth-zero-click-rce-bluefrag/

https://insinuator.net/2020/04/cve-2020-0022-an-android-8-0-9-0-bluetooth-zero-click-rce-bluefrag/

Утек исходный код Team Fortress 2 и Counter-Strike: Global Offensive. Циркулируют рекомендации играть только на официальных серверах, чтобы избежать потенциально какого нибудь вредоносного ПО с RCE, написанного по результатам утечки. Компания утверждает, что причин для паники нет

https://www.bleepingcomputer.com/news/security/valve-reassures-gamers-after-cs-go-and-team-fortress-2-leaks/

https://www.bleepingcomputer.com/news/security/valve-reassures-gamers-after-cs-go-and-team-fortress-2-leaks/

Всякие полезные советы от Google о том, как улучшить свою онлайн-безопасность во время работы из дома из-за эпидемии

https://blog.google/technology/safety-security/helping-you-avoid-covid-19-security-risks/

https://blog.google/technology/safety-security/helping-you-avoid-covid-19-security-risks/

я тут в этом месяце много писал плохого про Zoom, так что для баланса должен написать и то, что они выпустили (АПД — не выпустили, но вот-вот) версию 5.0 с некоторыми улучшениями безопасности. В частности, теперь можно быстро залочить звонок, удалить участника, ограничить возможности по показу экрана или по чату во время звонка. Также по умолчанию для многих пользователей включены пароли, и появилась политика для админов по настройке сложности пароля. Лучше поздно, чем никогда.

https://blog.zoom.us/wordpress/2020/04/22/zoom-hits-milestone-on-90-day-security-plan-releases-zoom-5-0/

https://blog.zoom.us/wordpress/2020/04/22/zoom-hits-milestone-on-90-day-security-plan-releases-zoom-5-0/

2020 April 24

Ответ Apple по поводу уязвимостей в почтовом клиенте iOS, которые были обнаружены компанией ZecOps.

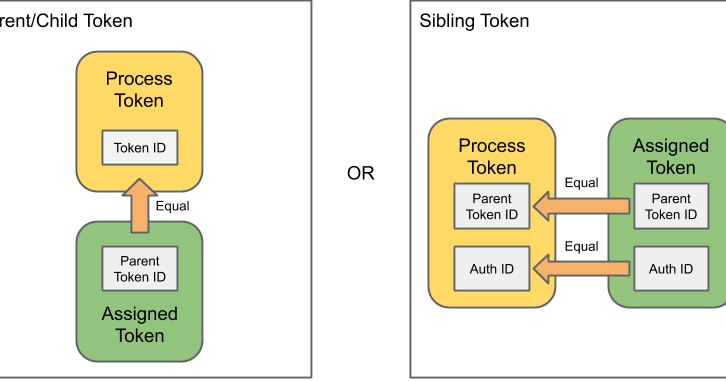

Google и Apple, которые разрабатывают совместно технологию отслеживания контактов с людьми, которые могли быть носителями нового коронавируса, сегодня сообщили дополнительную информацию о методах, которые компании планируют применять для реализации этого отслеживания. В частности, речь идет о дополнительных условиях генерации случайных ключей, шифровании метаданных Bluetooth, ограничении диапазона пересечения с зараженными до 30 минут, и других методах для улучшения мер по сохранению конфиденциальности пользователей.

О самом анонсе пару недель назад я писал тут:

https://t.me/alexmakus/3405

Кроме этого, сама технология теперь будет называться Exposure Notification — “Уведомление о попадании в зону воздействия”, а публичный запуск технологии произойдет в середине мая (ранняя бета будет доступна 28 апреля). Компании еще раз уточнили, что система не предполагает раскрытия личности человека, который может быть заражен вирусом, а также не содержит в себе информации о геолокации — она не собирает и не хранит её. Госорганы здравоохранения смогут использовать API для разработки своих приложений, и смогут регулировать настройки по времени попадания в зону воздействия до максимального значения 30 минут. Это осложнит привязку ключа к определенному пользователю.

https://covid19-static.cdn-apple.com/applications/covid19/current/static/contact-tracing/pdf/ExposureNotification-FAQv1.0.pdf

О самом анонсе пару недель назад я писал тут:

https://t.me/alexmakus/3405

Кроме этого, сама технология теперь будет называться Exposure Notification — “Уведомление о попадании в зону воздействия”, а публичный запуск технологии произойдет в середине мая (ранняя бета будет доступна 28 апреля). Компании еще раз уточнили, что система не предполагает раскрытия личности человека, который может быть заражен вирусом, а также не содержит в себе информации о геолокации — она не собирает и не хранит её. Госорганы здравоохранения смогут использовать API для разработки своих приложений, и смогут регулировать настройки по времени попадания в зону воздействия до максимального значения 30 минут. Это осложнит привязку ключа к определенному пользователю.

https://covid19-static.cdn-apple.com/applications/covid19/current/static/contact-tracing/pdf/ExposureNotification-FAQv1.0.pdf

2020 April 25

Nintendo тут призывает пользователей проверить в аккаунтах лишние покупки и неавторизованные логины. Похоже, реюз паролей и слабые пароли привели к тому, что примерно у 160 тыс пользователей появилась различная неавторизованная активность в аккаунтах. Нинтендо призывает включить 2FA на аккаунтах и сбросит пароли тем пользователям, которых затронула эта история

https://www.nintendo.co.jp/support/information/2020/0424.html

http://www.nintendolife.com/news/2020/04/nintendo_confirms_that_around_160000_accounts_may_have_been_hacked_personal_info_possibly_at_risk

https://www.nintendo.co.jp/support/information/2020/0424.html

http://www.nintendolife.com/news/2020/04/nintendo_confirms_that_around_160000_accounts_may_have_been_hacked_personal_info_possibly_at_risk

2020 April 27

Отличный тред в твиттере с реверсом приложения для отслеживания контактов с заболевшими COVID-19, которое выпустили в Австралии для граждан страны

https://twitter.com/matthewrdev/status/1254336105203200000

https://twitter.com/matthewrdev/status/1254336105203200000

===== РЕКЛАМА ======

Skolkovo Cybersecurity Challenge – конкурс стартапов в области защиты бизнеса и частных лиц от киберугроз. Победитель выйдет в финал ИТ-трека Startup Village и сможет побороться за призовой фонд в 6 млн. рублей. Прием заявок уже идет:

Конкурс Cybersecurity Challenge – https://cyberday.sk.ru/cybersecurity-challenge/

Номинация Kaspersky Lab – https://cyberday.sk.ru/konkurs-proektov-cybersecurity-challenge/

===== РЕКЛАМА ======

Skolkovo Cybersecurity Challenge – конкурс стартапов в области защиты бизнеса и частных лиц от киберугроз. Победитель выйдет в финал ИТ-трека Startup Village и сможет побороться за призовой фонд в 6 млн. рублей. Прием заявок уже идет:

Конкурс Cybersecurity Challenge – https://cyberday.sk.ru/cybersecurity-challenge/

Номинация Kaspersky Lab – https://cyberday.sk.ru/konkurs-proektov-cybersecurity-challenge/

===== РЕКЛАМА ======

Читатель прислал ссылку, которая будет интересна другим подписчикам из Украины - речь идет о возможной утечке данных клиентов популярного банка Приватбанк.

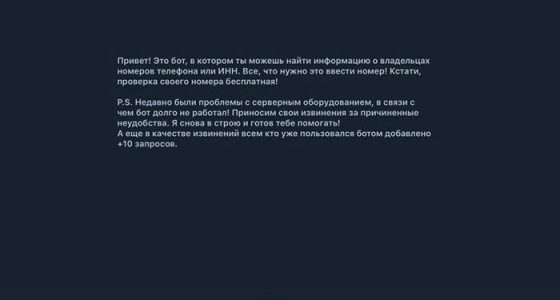

В мессенджере Telegram появилось два бота, которые ищут персональные данные украинских пользователей по номеру телефона за деньги. Один бот под названием «Досье» уже закрыт, второй еще работает. Боты предположительно берут данные из украденной базы пользователей «ПриватБанка».

https://ain.ua/2020/04/27/v-telegram-zarabotali-boty-kotorye-po-nomeru-vydayut-inn/

В мессенджере Telegram появилось два бота, которые ищут персональные данные украинских пользователей по номеру телефона за деньги. Один бот под названием «Досье» уже закрыт, второй еще работает. Боты предположительно берут данные из украденной базы пользователей «ПриватБанка».

https://ain.ua/2020/04/27/v-telegram-zarabotali-boty-kotorye-po-nomeru-vydayut-inn/

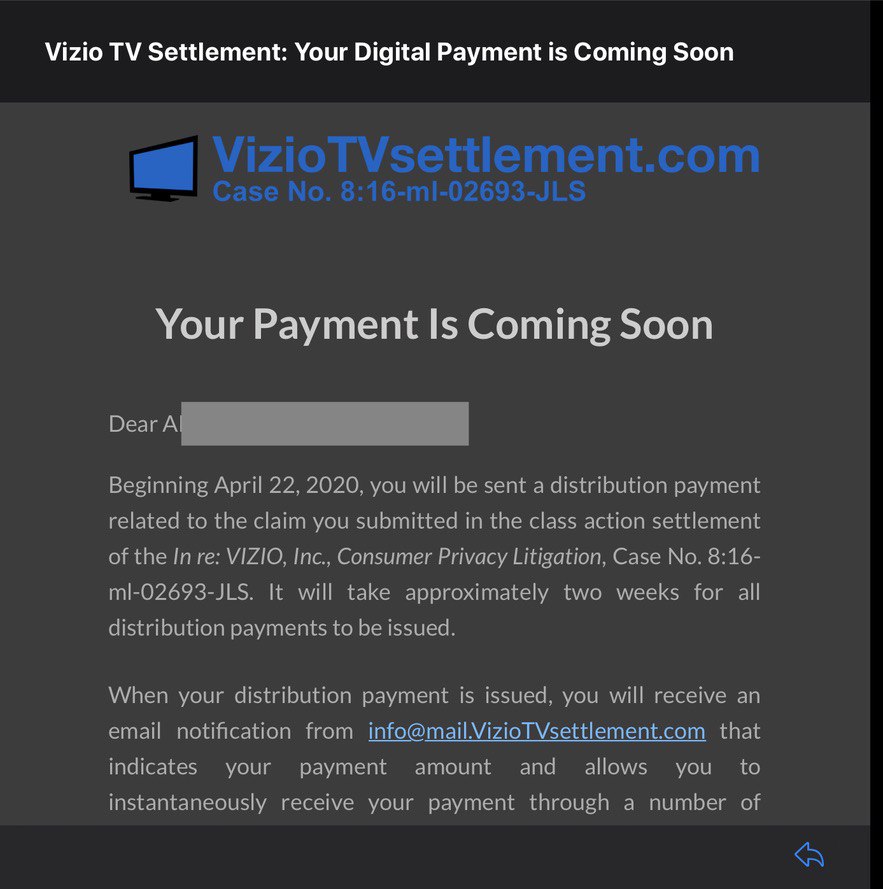

в бесконечно далеком 2017 году я писал о компании Vizio — американском производителе телевизоров. Там выяснилось, что они собирали информацию об изображении на телевизоре для последующей аналитики и продажи рекламы, не предупреждая об этом пользователей. На компанию подали в суд, и компания согласилась выплатить компенсацию. Вот мне пришло письмо о том, что уже скоро придут денежки. Наверно, целых 5 долларов!

2020 April 28

Новости, которые не очень часто встречаются в этом канале. Группировка, которая отвечала за вирус-вымогатель Shade (Troldesh), закрылась, и в качестве жеста доброй воли опубликовала более 750 тыс ключей для расшифровки зашифрованных их вирусом данных. Shade являлся одним из самых старых подвидов вирусов-шифрователей - его первые версии были замечены ещё в районе 2014 года.

https://github.com/shade-team/keys

Исследователи компании ЛК подтвердили аутентичность ключей и работают над разработкой бесплатной утилиты для расшифровки.

https://twitter.com/k1k_/status/1254773729642475520

https://github.com/shade-team/keys

Исследователи компании ЛК подтвердили аутентичность ключей и работают над разработкой бесплатной утилиты для расшифровки.

https://twitter.com/k1k_/status/1254773729642475520

Microsoft Teams + GIF = boom!

https://www.cyberark.com/threat-research-blog/beware-of-the-gif-account-takeover-vulnerability-in-microsoft-teams/

https://www.cyberark.com/threat-research-blog/beware-of-the-gif-account-takeover-vulnerability-in-microsoft-teams/

давайте сделаем систему наблюдения, говорили они. что может пойти не так, говорили они. контрольная панель системы распознавания номеров автомобилей оказалась доступной просто по IP-адресу без каких либо логинов и паролей, и 8,6 млн записей перемещения ничего не подозревающих жителей оказались доступными в интернете.

https://www.theregister.co.uk/2020/04/28/anpr_sheffield_council/

https://www.theregister.co.uk/2020/04/28/anpr_sheffield_council/

2020 April 29

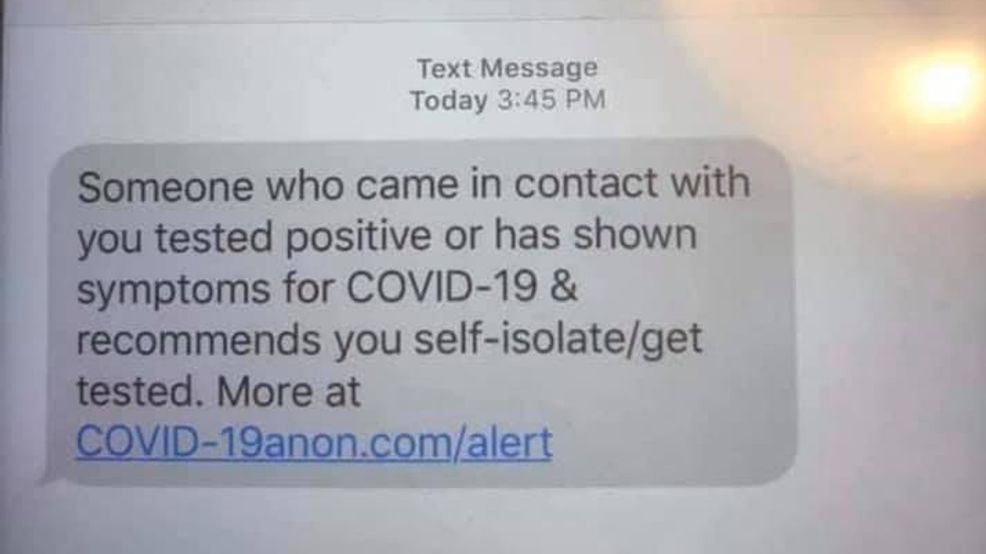

О, все это обсуждение вокруг мониторинга контактов не осталось без внимания фишеров. осторожно там!

https://wjla.com/news/nation-world/do-not-click-the-link-police-warn-of-scam-covid-19-text-messages

https://wjla.com/news/nation-world/do-not-click-the-link-police-warn-of-scam-covid-19-text-messages

ссылка от читателя: Данные желающих взять кредит россиян выставили на продажу в интернете

Данные оформлявших микрозаймы в 2017–2019 годах россиян выставили на продажу. По уверению продавца, в базе 12 млн записей — с номерами паспортов, телефонами и сведениями об электронных кошельках. Утечку могла допустить одна из МФО

В бесплатном пробнике содержатся данные около 1,8 тыс. клиентов: Ф.И.О., паспортные данные, дата рождения, номер телефона, адрес электронной почты, регион проживания, номера электронных кошельков и сумма займа.

https://www.rbc.ru/finances/29/04/2020/5ea808ed9a79471aa6bb91fd

Данные оформлявших микрозаймы в 2017–2019 годах россиян выставили на продажу. По уверению продавца, в базе 12 млн записей — с номерами паспортов, телефонами и сведениями об электронных кошельках. Утечку могла допустить одна из МФО

В бесплатном пробнике содержатся данные около 1,8 тыс. клиентов: Ф.И.О., паспортные данные, дата рождения, номер телефона, адрес электронной почты, регион проживания, номера электронных кошельков и сумма займа.

https://www.rbc.ru/finances/29/04/2020/5ea808ed9a79471aa6bb91fd