Size: a a a

2020 January 17

Благодаря новому диалогу о подтверждении доступа приложений к информации о геолокации пользователей в фоновом режиме количество таких данных снизилось более чем на 50% (ранее этот показатель почти достигал 100%, так как пользователи просто не знали, что что-то там в фоне может стучать о геолокации). эти все диалоги в iOS 13 о доступе к Bluetooth и геолокации конкретно задалбывают, но, похоже, всетаки работают.

https://digiday.com/marketing/apples-new-privacy-features-rattle-location-based-ad-market/

https://digiday.com/marketing/apples-new-privacy-features-rattle-location-based-ad-market/

В свете обострения историй про Apple и интерес правоохранительных органов к устройствам компании — хороший материал у Элкомсофт о том, ЧТО, ГДЕ и В КАКОМ ВИДЕ хранится из пользовательских данных с iPhone. и что из этих данных могут получить органы при законном запросе

https://blog.elcomsoft.com/2020/01/apple-vs-law-enforcement-cloud-forensics/

https://blog.elcomsoft.com/2020/01/apple-vs-law-enforcement-cloud-forensics/

2020 January 20

Основной разговор в инфосек-сообществе в эти выходные вращался вокруг статьи в The New York Times о компании Clearview AI, сервис которой используется различными правоохранительными агентствами в США, включая ФБР. Компания собрала 3 миллиарда фотографий из различных сервисов, включая Facebook, Twitter, Instageam, Venmo, YouTube и другие сайты, и функциональность заключается в том, что после подачи запроса с фотографией в сервис она позволяет найти с очень высокой точностью человека, который находится на запрашиваемом снимке. Интересно, как будут выглядеть разборки с этими сайтами в будущем, так как политика многих из них запрещает такую сборку данных, и тем более использование для систем распознавания лиц.

В данный момент сервис компании не является публичным, но инвесторы компании считают, что в будущем это может измениться. Потенциальные последствия такой публичной системы распознавания лиц пока что трудно представить, но прайваси как таковая может перестать существовать в принципе (представьте себе, что ктото направляет на вас телефон с камерой — или AR-очки — и получает сразу массу информации о вас, включая имя и адрес). Возможно, я утрирую из-за своей паранойи, но будет интересно посмотреть, как тема распознавания лиц будет развиваться далее. пока что все больше и больше локальных юрисдикций в США призывают к запрету (или уже запрещают) применение систем распознавания лиц до принятия федерального законодательства по этому поводу. В других странах тоже по-своему "дикий запад", да и про приложения, собирающие инфу с ВК и находящие людей в реальной жизни, мы тоже уже читали, в том числе и в этом канале. privacy is dead, baby. privacy is dead.

https://www.nytimes.com/2020/01/18/technology/clearview-privacy-facial-recognition.html

В данный момент сервис компании не является публичным, но инвесторы компании считают, что в будущем это может измениться. Потенциальные последствия такой публичной системы распознавания лиц пока что трудно представить, но прайваси как таковая может перестать существовать в принципе (представьте себе, что ктото направляет на вас телефон с камерой — или AR-очки — и получает сразу массу информации о вас, включая имя и адрес). Возможно, я утрирую из-за своей паранойи, но будет интересно посмотреть, как тема распознавания лиц будет развиваться далее. пока что все больше и больше локальных юрисдикций в США призывают к запрету (или уже запрещают) применение систем распознавания лиц до принятия федерального законодательства по этому поводу. В других странах тоже по-своему "дикий запад", да и про приложения, собирающие инфу с ВК и находящие людей в реальной жизни, мы тоже уже читали, в том числе и в этом канале. privacy is dead, baby. privacy is dead.

https://www.nytimes.com/2020/01/18/technology/clearview-privacy-facial-recognition.html

2020 January 21

Интересный материал у Reuters о том, что, возможно, Apple приняла решение не шифровать полностью бэкапы в iCloud после жалоб ФБР. (это позволяет компании передавать данные из резервных копий правоохранительным органам по запросу с решением суда).

Интересно, как оно было на самом деле и как будет сейчас отвечать (или выкручиваться) Apple, учитывая постоянный маркетинговый месседж про конфиденциальность и защиту пользовательских данных. правда, никто не обещал, что это защита от правоохранительных органов.

Вопрос о том, почему все же у Apple остаются ключи для расшифровки резервных копий в облаке, мучает сообщество достаточно давно. Причин, по которой принимается то или иное продуктовое решение, может быть множество. В частности, в статье есть цитата от одного из сотрудников, который говорит, что компания опасалась, что это приведет к увеличению случаев потери доступа пользователей к данным вообще. Хотя все равно непонятно, почему тем пользователям, кто готов принять на себя такой риск, все равно не дать такую опцию. Например, у устройств Android есть возможность делать бекапы устройств в собственные облачные хранилища без передачи ключей Google.

Еще одна важная цитата из статьи:

Reuters could not determine why exactly Apple dropped the plan.

То есть комментарии бывших сотрудников — это одно дело, четкое понимание истинной причины того или иного решения — немного другое.

https://www.reuters.com/article/us-apple-fbi-icloud-exclusive-idUSKBN1ZK1CT

Уверен, ответ Apple последует достаточно скоро.

Интересно, как оно было на самом деле и как будет сейчас отвечать (или выкручиваться) Apple, учитывая постоянный маркетинговый месседж про конфиденциальность и защиту пользовательских данных. правда, никто не обещал, что это защита от правоохранительных органов.

Вопрос о том, почему все же у Apple остаются ключи для расшифровки резервных копий в облаке, мучает сообщество достаточно давно. Причин, по которой принимается то или иное продуктовое решение, может быть множество. В частности, в статье есть цитата от одного из сотрудников, который говорит, что компания опасалась, что это приведет к увеличению случаев потери доступа пользователей к данным вообще. Хотя все равно непонятно, почему тем пользователям, кто готов принять на себя такой риск, все равно не дать такую опцию. Например, у устройств Android есть возможность делать бекапы устройств в собственные облачные хранилища без передачи ключей Google.

Еще одна важная цитата из статьи:

Reuters could not determine why exactly Apple dropped the plan.

То есть комментарии бывших сотрудников — это одно дело, четкое понимание истинной причины того или иного решения — немного другое.

https://www.reuters.com/article/us-apple-fbi-icloud-exclusive-idUSKBN1ZK1CT

Уверен, ответ Apple последует достаточно скоро.

2020 January 22

История годовалой давности с утечками личных материалов Джеффа Безоса с его телефона получила продолжение, да какое!

Вот материал год назад https://t.me/alexmakus/2754

Там, напомню, история заключалась в том, что переписка и личные фотографии Безоса и его любовницы утекли в прессу, и возник логичный вопрос о том, как же это произошло. Подозрение падало на Саудовскую Аравию и конкретно принца Мохаммеда бин Салман.

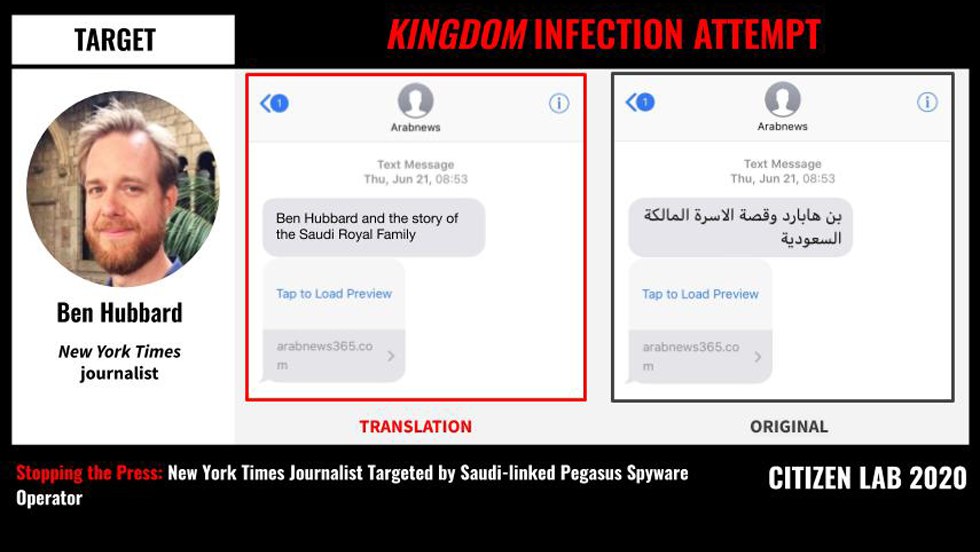

Так вот, продолжение заключается в очень интересных деталях, которые опубликовала вчера The Guardian. Собственно, речь о том, что Джефф Безос переписывался с принцем МБС в WhatsApp, когда с его аккаунта неожиданно пришел файл. Очевидно, это был специально подготовленный вредоносный файл, использующий уязвимость в WhatsApp (о нескольких таких уязвимостях были новости в канале), который позволил получить доступ к файлам на телефоне, и выгрузить эти данные. Затем эти данные были использованы для шантажа Безоса. Есть версия, что могло быть использовано ПО компании NSO Group, и в этом есть своя ирония. Продукты NSO для взлома Whatsapp API используют Amazon Web Services, и, подозреваю, инфосек команда AWS сможет накопать достаточно материалов в логах AWS по этому поводу.

Представители Саудовской Аравии все, разумеется, отрицают. Дополнительно хочу отметить, что это тоже не первый случай, в котором фигурируют СА, NSO Group и взлом телефонов тех, кто критикует принца MBS. И Facebook, и Google, и Apple постоянно чинят какие-то уязвимости в своих продуктах, защищаясь от взломов NSO Group, но с той стороны, похоже, тоже не дураки сидят.

https://www.theguardian.com/technology/2020/jan/21/amazon-boss-jeff-bezoss-phone-hacked-by-saudi-crown-prince?CMP=share_btn_tw

Вот материал год назад https://t.me/alexmakus/2754

Там, напомню, история заключалась в том, что переписка и личные фотографии Безоса и его любовницы утекли в прессу, и возник логичный вопрос о том, как же это произошло. Подозрение падало на Саудовскую Аравию и конкретно принца Мохаммеда бин Салман.

Так вот, продолжение заключается в очень интересных деталях, которые опубликовала вчера The Guardian. Собственно, речь о том, что Джефф Безос переписывался с принцем МБС в WhatsApp, когда с его аккаунта неожиданно пришел файл. Очевидно, это был специально подготовленный вредоносный файл, использующий уязвимость в WhatsApp (о нескольких таких уязвимостях были новости в канале), который позволил получить доступ к файлам на телефоне, и выгрузить эти данные. Затем эти данные были использованы для шантажа Безоса. Есть версия, что могло быть использовано ПО компании NSO Group, и в этом есть своя ирония. Продукты NSO для взлома Whatsapp API используют Amazon Web Services, и, подозреваю, инфосек команда AWS сможет накопать достаточно материалов в логах AWS по этому поводу.

Представители Саудовской Аравии все, разумеется, отрицают. Дополнительно хочу отметить, что это тоже не первый случай, в котором фигурируют СА, NSO Group и взлом телефонов тех, кто критикует принца MBS. И Facebook, и Google, и Apple постоянно чинят какие-то уязвимости в своих продуктах, защищаясь от взломов NSO Group, но с той стороны, похоже, тоже не дураки сидят.

https://www.theguardian.com/technology/2020/jan/21/amazon-boss-jeff-bezoss-phone-hacked-by-saudi-crown-prince?CMP=share_btn_tw

Вдогонку про историю с Джефом Безосом и взломом его смартфона (это был iPhone X, кстати, если кому интересно), несколько технических документов:

1. Заключение Совета по правам человека ООН с заключением об анализе, который был проведен над телефоном в рамках расследования этого взлома

https://www.ohchr.org/Documents/Issues/Expression/SRsSumexFreedexAnnexes.pdf

2. А издание Vice вообще получило технический отчет по экспертизе телефона. Интересно, что кроме файла, который был использован для взлома Whatsapp, на самом устройстве никаких вредоносных приложений найдено не было. Но логи показывают, что после передачи файла в Whatsapp был нехарактерный всплеск передачи данных с телефона. Из забавного — эксперты пытались анализировать оффлайновый бэкап iPhone, сделанный в iTunes, а Джефф Безос забыл к нему пароль. В отчете также есть интересная часть о том, из какого оборудования состояла лаборатория, в которой происходило исследование смартфона. Увлекательное чтиво!

https://assets.documentcloud.org/documents/6668313/FTI-Report-into-Jeff-Bezos-Phone-Hack.pdf

1. Заключение Совета по правам человека ООН с заключением об анализе, который был проведен над телефоном в рамках расследования этого взлома

https://www.ohchr.org/Documents/Issues/Expression/SRsSumexFreedexAnnexes.pdf

2. А издание Vice вообще получило технический отчет по экспертизе телефона. Интересно, что кроме файла, который был использован для взлома Whatsapp, на самом устройстве никаких вредоносных приложений найдено не было. Но логи показывают, что после передачи файла в Whatsapp был нехарактерный всплеск передачи данных с телефона. Из забавного — эксперты пытались анализировать оффлайновый бэкап iPhone, сделанный в iTunes, а Джефф Безос забыл к нему пароль. В отчете также есть интересная часть о том, из какого оборудования состояла лаборатория, в которой происходило исследование смартфона. Увлекательное чтиво!

https://assets.documentcloud.org/documents/6668313/FTI-Report-into-Jeff-Bezos-Phone-Hack.pdf

2020 January 23

Боб Дьяченко и его поиск открытых Elasticsearch снова наносят удар, теперь по Microsoft. База данных на 250 млн записей клиентов компании с обращениями в службу поддержки, включая адреса электронной почты, имейлы специалистов поддержки, описания обращений и тд. — все было доступно в базе данных без всяких аутентификаций.

https://www.comparitech.com/blog/information-security/microsoft-customer-service-data-leak/

https://www.comparitech.com/blog/information-security/microsoft-customer-service-data-leak/

2020 January 27

Я писал в декабре о компании Avast, и о том, как их продукты собирают информацию о пользователях для последующей перепродажи этих данных

https://t.me/alexmakus/3174

У Vice сегодня вышел большой материал о том, как именно это происходит, кто клиенты компании (Google, Yelp, Microsoft, McKinsey, Pepsi, Sephora) и о масштабах этого безобразия. Включая то, как изначально анонимные данные могут быть привязаны к индивидуальным пользователям продуктов Avast.

https://www.vice.com/en_us/article/qjdkq7/avast-antivirus-sells-user-browsing-data-investigation

и дополнительный материал

https://www.pcmag.com/news/the-cost-of-avasts-free-antivirus-companies-can-spy-on-your-clicks

https://t.me/alexmakus/3174

У Vice сегодня вышел большой материал о том, как именно это происходит, кто клиенты компании (Google, Yelp, Microsoft, McKinsey, Pepsi, Sephora) и о масштабах этого безобразия. Включая то, как изначально анонимные данные могут быть привязаны к индивидуальным пользователям продуктов Avast.

https://www.vice.com/en_us/article/qjdkq7/avast-antivirus-sells-user-browsing-data-investigation

и дополнительный материал

https://www.pcmag.com/news/the-cost-of-avasts-free-antivirus-companies-can-spy-on-your-clicks

2020 January 28

из рубрики "АСТАНАВИТЕСЬ" — очередная атака со спекулятивным исполнением в процессорах Intel.

https://cacheoutattack.com

ну и чтобы два раза не вставать про Intel — про Cacheout и другую уязвимость у самой компании

https://blogs.intel.com/technology/2020/01/ipas-intel-sa-00329/

https://cacheoutattack.com

ну и чтобы два раза не вставать про Intel — про Cacheout и другую уязвимость у самой компании

https://blogs.intel.com/technology/2020/01/ipas-intel-sa-00329/

вдогонку к посту про уязвимость Shitrix у устройств Citrix

https://t.me/alexmakus/3231

на прошлой неделе компания таки выпустила фикс

https://threatpost.com/citrix-patch-rollout-critical-rce-flaw/152041/

https://t.me/alexmakus/3231

на прошлой неделе компания таки выпустила фикс

https://threatpost.com/citrix-patch-rollout-critical-rce-flaw/152041/

на всякий случай напоминаю и поздравляю вас с международным Днем Защиты Данных. Хаха, как будто это что-то значит 🙂 И этот канал — доказательство тому.

https://en.wikipedia.org/wiki/Data_Privacy_Day

https://en.wikipedia.org/wiki/Data_Privacy_Day

Кстати, в рамках Дня защиты данных. Если у вас есть аккаунт Facebook, рекомендую посетить страницу по ссылке ниже. Там будет ссылка со списком организаций, которые делятся с Facebook информацией о вашем взаимодействии с этими организациями. Возможно, без вашего согласия и представления о том, что это происходит. Технически ничего противозаконного, и какую-то глубоко персональную информацию там не передают, но тем не менее. Там же можно также заблокировать дальнейшую передачу ваших данных от этих организацией в Facebook. В общем, полезная штука.

https://www.facebook.com/off_facebook_activity/

https://www.facebook.com/off_facebook_activity/

как Саудовская Аравия применяет вредоносное ПО компании NSO Group для таргетинга журналистов https://citizenlab.ca/2020/01/stopping-the-press-new-york-times-journalist-targeted-by-saudi-linked-pegasus-spyware-operator/

2020 January 29

Apple вчера выкатила пачку апдейтов для своих устройств, и практически во всех апдейтах исправлено достаточно много различных дыр и дырочек безопасности, поэтому апдейты крайне рекомендованы к установке. Вот, например, только в macOS исправлено 32 различных CVE

https://support.apple.com/en-us/HT210919

А там и апдейты для iOS/watchOS/tvOS тоже весьма содержательны

https://support.apple.com/en-us/HT201222

Но гораздо интересней то, о чем Apple не говорит. Неожиданным стал апдейт позапрошлогодней iOS 12 — iOS 12.4.5, который вышел для большого количества старых устройств. Что именно исправлено в этом апдейте, Apple не указывает, так что воображение рисует самые ужасные картины 🙂 Короче, апдейт лучше поставить.

https://support.apple.com/en-us/HT210919

А там и апдейты для iOS/watchOS/tvOS тоже весьма содержательны

https://support.apple.com/en-us/HT201222

Но гораздо интересней то, о чем Apple не говорит. Неожиданным стал апдейт позапрошлогодней iOS 12 — iOS 12.4.5, который вышел для большого количества старых устройств. Что именно исправлено в этом апдейте, Apple не указывает, так что воображение рисует самые ужасные картины 🙂 Короче, апдейт лучше поставить.

Я бросал както ссылку о том, что ктото опубликовал более 500 тысяч записей учеток для Telnet-подключений для 500 тыс. различных устройств и маршрутизаторов. Тут ребята из соседнего канала проанализировали содержимое этих учеток. там, как всегда, весело!

https://t.me/dataleak/1471

https://t.me/dataleak/1471

Министерство внутренних ресурсов США запретило полеты всех дронов (кроме тех, которые нужны для ситуаций крайней необходимости) министерства для оценки киберугрозы в связи с этими дронами

https://www.doi.gov/sites/doi.gov/files/elips/documents/signed-so-3379-uas-1.29.2020-508.pdf

https://www.cyberscoop.com/drone-ban-interior-department-cybersecurity/

https://www.doi.gov/sites/doi.gov/files/elips/documents/signed-so-3379-uas-1.29.2020-508.pdf

https://www.cyberscoop.com/drone-ban-interior-department-cybersecurity/

Тебе распознавание лиц! и тебе распознавание лиц! Всем распознавание лиц! В Москве! На базе FindFace! МОЛОДЦЫ КАКИЕ (не новость, об этом говорят давно уже, но тут руководитель компании NtechLab в интервью Forbes хвастается масштабами проекта)

https://www.forbes.com/sites/thomasbrewster/2020/01/29/findface-rolls-out-huge-facial-recognition-surveillance-in-moscow-russia/

https://www.forbes.com/sites/thomasbrewster/2020/01/29/findface-rolls-out-huge-facial-recognition-surveillance-in-moscow-russia/

2020 January 30

По следам истории про антивирус Avast, продающий аналитику о поведении пользователей в веб-браузерах направо и налево.

https://t.me/alexmakus/3248

Компания объявила, что закрывает Jumpshot — филиал Avast, который занимался этими данными и их продажей. Судя по всему, этот правильный шаг будет весьма болезненным для компании, так что надо отдать должное такому решению

https://blog.avast.com/a-message-from-ceo-ondrej-vlcek

https://t.me/alexmakus/3248

Компания объявила, что закрывает Jumpshot — филиал Avast, который занимался этими данными и их продажей. Судя по всему, этот правильный шаг будет весьма болезненным для компании, так что надо отдать должное такому решению

https://blog.avast.com/a-message-from-ceo-ondrej-vlcek