AL

Size: a a a

2020 November 13

Но, однако, запись в /etc/hosts “127.0.0.1 ocsp.apple.com” исправляла проблему. Т.е. загвоздка была не в невозможности проверки подписи бинарника, а в тайм-ауте ожидания ответа от хоста.

За ремарку спасибо, в канал добавил, чтобы было более ясно.

A

Для проверки интернета пингуется ya.ru

в Украине нет интернета значит

2020 November 14

KG

i.ua короче на 1 символ

A

A

короче не видел :)

VV

в Украине нет интернета значит

В Украине по другому значит, это же просто 🤝

KG

Шик

KG

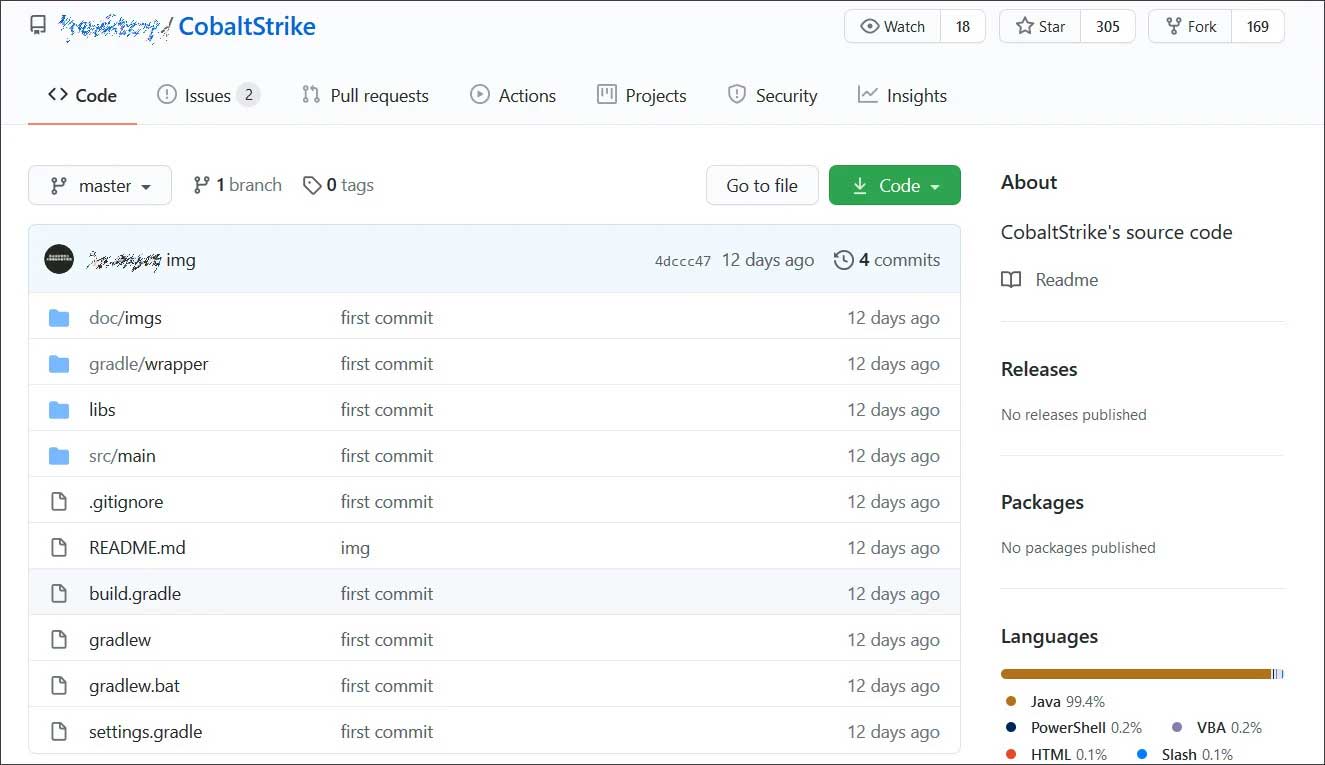

СМИ: исходные коды Cobalt Strike опубликовали в сети | «Хакер»

https://xakep.ru/2020/11/12/cobalt-strike-github/

https://xakep.ru/2020/11/12/cobalt-strike-github/

KG

2020 November 15

A

ID:0

Как верно подметили в комментариях, добавление OCSP-сервера в hosts-файл с записью 127.0.0.1 исправляло ситуацию. Это связано с тем, что система могла связаться с сервером, но не получала ответ по тайм-ауту.

То есть при полной недоступности такого сервера используется локальный кэш "доверия". Здесь же, и ни туда, и ни сюда. Вроде как и доступен, а не отвечает.

То есть при полной недоступности такого сервера используется локальный кэш "доверия". Здесь же, и ни туда, и ни сюда. Вроде как и доступен, а не отвечает.

Значит система ничего не проверяет, если достаточно прописаться в хостс))

AL

Значит система ничего не проверяет, если достаточно прописаться в хостс))

Не значит.

KG

OSCP проверяет не был ли отозван сертификат, и почти всегда используется обычный HTTP без TLS, так что можно достаточно просто посмотреть какой именно сертификат вызывает проблемы

NK

Самая дорогая компания на планете, говорите?

ИБ

ID:0

Самая дорогая компания на планете, говорите?

Ну и каков твой lorem ipsum?

Mm

ID:0

Самая дорогая компания на планете, говорите?

Опух и посинел, обратитесь к специалисту

AB

ID:0

Самая дорогая компания на планете, говорите?

🤡

K

ID:0

Самая дорогая компания на планете, говорите?

Так ведь Fitness+ еще не запустился, уж для беты iOS ничего страшного

К

ID:0

Самая дорогая компания на планете, говорите?

На самом деле Saudi Aramco дороже стоит, недели Apple

DF

ID:0

🍏 Что случилось с Apple за последние сутки?

Вчера все дружно побежали скачивать новую macOS и столкнулись с тем, что серверы Apple... лежат!

Через пару часов легли и iMessage, и Apple Pay, и ещё один очень важный сервис. Так вот из-за падения последнего у многих пользователей перестали открываться многие приложения на их компьютерах Mac. Как заметили некоторые, кто решил поковыряться в происходящем, при запуске приложений Mac связывается с хостом

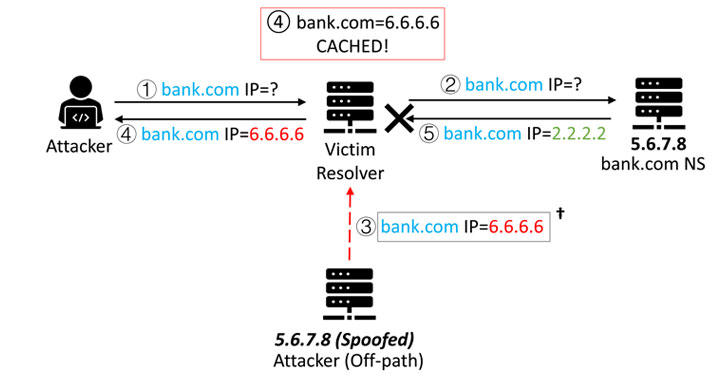

Так что ж это за хост такой и почему macOS так критически на него завязана?

Этот хост отвечает за сервис OCSP. OCSP — это такой протокол, с помощью которой в режиме реального времени можно проверить статус сертификата, которым что-то подписано. Обращаясь к OCSP-серверу, macOS проверяет при запуске приложения, не был ли отозван сертификат, которым подписана программа.

У каждого разработчика-участника Apple Developer Program есть собственный сертификат, которым он подписывает свою продукцию. ОС, в свою очередь, проверяет такую подпись — это позволяет убедиться в том, что никто не вносил несанкционированных изменений в программное обеспечение и в том, что оно было получено от доверенного источника. В случае если приватный ключ разработчика будет скомпрометирован (его похитят, например) — злоумышленник сможет подписывать софт от имени своей жертвы, а система, в свою очередь, не заметит подвоха. Благодаря OCSP разработчик может отозвать украденный сертификат и предотвратить дальнейшие последствия.

Так вот когда macOS не получала ответ от OCSP-сервера, имея при этом соединение с интернетом — она подозревала, что тут что-то не чисто. И соответственно, защищала пользователя от потенциального вредоносного ПО. Только и всего.

Вчера все дружно побежали скачивать новую macOS и столкнулись с тем, что серверы Apple... лежат!

Через пару часов легли и iMessage, и Apple Pay, и ещё один очень важный сервис. Так вот из-за падения последнего у многих пользователей перестали открываться многие приложения на их компьютерах Mac. Как заметили некоторые, кто решил поковыряться в происходящем, при запуске приложений Mac связывается с хостом

ocsp.apple.com. Ну и как он упал (вместе со всем остальным) — приложения перестали запускаться. Так что ж это за хост такой и почему macOS так критически на него завязана?

Этот хост отвечает за сервис OCSP. OCSP — это такой протокол, с помощью которой в режиме реального времени можно проверить статус сертификата, которым что-то подписано. Обращаясь к OCSP-серверу, macOS проверяет при запуске приложения, не был ли отозван сертификат, которым подписана программа.

У каждого разработчика-участника Apple Developer Program есть собственный сертификат, которым он подписывает свою продукцию. ОС, в свою очередь, проверяет такую подпись — это позволяет убедиться в том, что никто не вносил несанкционированных изменений в программное обеспечение и в том, что оно было получено от доверенного источника. В случае если приватный ключ разработчика будет скомпрометирован (его похитят, например) — злоумышленник сможет подписывать софт от имени своей жертвы, а система, в свою очередь, не заметит подвоха. Благодаря OCSP разработчик может отозвать украденный сертификат и предотвратить дальнейшие последствия.

Так вот когда macOS не получала ответ от OCSP-сервера, имея при этом соединение с интернетом — она подозревала, что тут что-то не чисто. И соответственно, защищала пользователя от потенциального вредоносного ПО. Только и всего.

"Только и всего"?! Так вот, эта новая система фактически лишает вас прав собственности на свой комп, а ещё хуже, это огромная дыра в безопасности и приватности. Во первых сам факт того, что каждый запуск любого приложения отправляется в Apple - это слежка за пользователем. Hash отправляется с привязкой вашего IP-адреса, серийного номера машины, даты и времени. То есть Apple фактически регистрирует ваше местоположение и теперь знает где и когда вы запускаете те или иные приложения. Этой инфой она спокойно делится с спецслужбами (как минимум США). И изюминка на торте: вся эта инфа идёт через сторонний CDN НЕ ЗАШИФРОВАННОМ виде. То есть эту информацию можно перехватить с помощью MitM. Дальше читаем здесь:

https://sneak.berlin/20201112/your-computer-isnt-yours/

https://sneak.berlin/20201112/your-computer-isnt-yours/

А

На самом деле Saudi Aramco дороже стоит, недели Apple

Петрокарпарации вообще не в счёт) самый примитивный бизнес