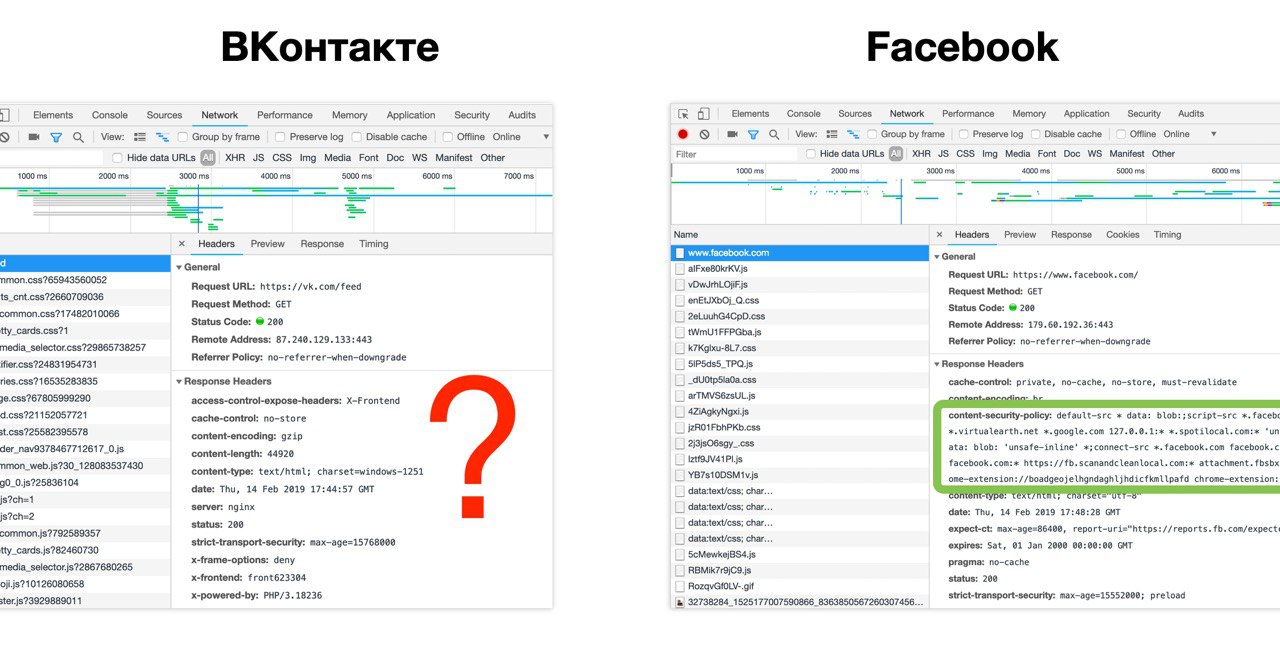

Интернет-банки, MTProto и Роскомнадзор — эксперименты с DPI?Пост обновлен 1 марта 2019 г. в 12:36Вчера многие клиенты крупных российских банков, таких как ВТБ, «Открытие» и Россельхозбанк, жаловались на недоступность мобильных приложений для дистанционного банковского обслуживания. Многие медиаресурсы сообщили о причастности Роскомнадзора к этому инциденту. Они также сообщили, что сбой может быть связан с попыткой Роскомнадзора блокировать Telegram по-новому — через DPI. Мол, выявлять пакеты шифрованного протокола MTProto по сигнатурам и блокировать весь обмен трафика по такому протоколу. Большинство их них ссылались на публикацию Reuters, которой не было.

В Роскомнадзоре, разумеется, отвергли все обвинения, сообщив, что они "не включали IP-адреса приложений ВТБ, Открытия и Россельхозбанка в реестр заблокированных ресурсов".

В пресс-службах банков тоже от такой версии открестились, объяснив недоступность своих сервисов "плановым обновлением программного обеспечения". Зато вчера, ближе к ночи мне написал сотрудник одного из упомянутых банков и сообщил, что "удивительно, что об обновлениях нашего ПО я узнаю от пресс-службы и СМИ". Он также добавил, что "ни один уважающий себя банк не будет обновлять программное обеспечение с каким-то downtime утром рабочего дня, когда все этим приложением пользуются". Более того, судя по всему, SMM-менеджеры того же ВТБ не были в курсе проходящего "обновления программного обеспечения" — в ответ на множество жалоб клиентов в Твиттере на недоступность мобильного банка они не сообщали о каких-либо проводимых технических работах и пытались решить проблемы каждого пользователя индивидуально.

Мы помним эксперимент, проводимый РКН в августе 2018-го года. Тогда, в ходе эксперимента по блокировке MTProto и SOCKS5 с помощью DPI, под раздачу попал (внезапно) Сбербанк Онлайн. В этот же раз всё куда прозаичнее. Изначально, честно признаться, я тоже предположил, что РКН действительно может быть причастен к произошедшему, ведь факт недоступности ДБО у банков действительно был. Более того, после беседы с моим подписчиком из упомянутого выше банка стало ясно, что никакого планового обновления ПО, о котором заявили пресс-службы, похоже, на вовсе не было. И здесь я охуел — еще веселее становится,

если посмотреть на хронологию распространения информации в канале, прости господи, «Официальный Жаров». Как можно заметить, вброс про Reuters разошелся о-о-очень быстро. И самое забавное, что очень многие сразу это подхватили — Царьград, The Bell, Finanz и многие другие. Вот что выходит: РКН ни при делах, а банки сообщают о сбоях из-за плановых обновлений ПО о которых не знают даже сами сотрудники IT-департамента банка. Ситуацией удобно пользуются в медиапространстве, паразитируя на инфоповоде — потом эти шедевры будут читать тысячи их подписчиков (срань господня, даже меня угораздило наступить в это дерьмо). Складывается ощущение, что кто-то в очередной раз обосрался в банке и без всяких обновлений, уронив какую-то часть собственной инфраструктуры, а потом попытался дать этому какое-то внятное оправдание, пока, тем временем другие — сочиняли новости на несуществующем инфоповоде.

Мораль. Вроде как всегда понимаешь, что никогда нельзя никому верить, а бдительность всё равно подводит в самый неожиданный момент. Всегда проверяйте информацию вне зависимости от того, откуда она поступила.

«РКН мудаки, но давайте им давать

* за то, что они действительно делали» (С)