L

Size: a a a

2020 May 21

Никак. Ты не Бэтмен и не судья Дредд. Только наживешь себе неприятностей. Любые подобные вещи делаются строго по закону-жалобой в соответствующие органы.

Спасибо за совет, прислушаюсь!

L

Ну это явно странно раз кто-то нанимает рандом челов, которые его ещё могут сдать, причём ни о чем их не предупреждая, в надежде на то, что они не выяснят о чем на самом деле проект. Он либо дурак, либо что-то тут не так

Тогда буду глядеть, как развернется ситуэйшн

VP

Просто для понимания того как все устроено:

периодически кто-то поднимает очередной сайт-клон нашего ozon.ru, берет какое-нибудь похожее название, типа ozonmsk.com, и пытается фишить юзеров. БОльшая часть подобных сайтов сделана из говна и палок-открытые админки, открытые системные диры итд.

На одном из последних таких сайтов недавно Bo0om помог найти админку, в которой сайт можно было тупо удалить.

Будем ли мы так делать? Нет, не будем. Потому что то что сайт фишинговый и вообще поднят для криминальных целей (например сбора данных карт), это еще надо доказать. А вот если ты этот сайт порушил, нанеся ему непоправимый ущерб, то ты уже нарушил закон.

Поэтому решается такое обычно всегда строго жалобами в соответствующие инстанции, регистратору, хостеру, итд.

Ни в коем разе не самостоятельно, обрушивая/ломая сайт, хотя казалось бы, у нас есть на это полное моральное право.

периодически кто-то поднимает очередной сайт-клон нашего ozon.ru, берет какое-нибудь похожее название, типа ozonmsk.com, и пытается фишить юзеров. БОльшая часть подобных сайтов сделана из говна и палок-открытые админки, открытые системные диры итд.

На одном из последних таких сайтов недавно Bo0om помог найти админку, в которой сайт можно было тупо удалить.

Будем ли мы так делать? Нет, не будем. Потому что то что сайт фишинговый и вообще поднят для криминальных целей (например сбора данных карт), это еще надо доказать. А вот если ты этот сайт порушил, нанеся ему непоправимый ущерб, то ты уже нарушил закон.

Поэтому решается такое обычно всегда строго жалобами в соответствующие инстанции, регистратору, хостеру, итд.

Ни в коем разе не самостоятельно, обрушивая/ломая сайт, хотя казалось бы, у нас есть на это полное моральное право.

P

Ну это явно странно раз кто-то нанимает рандом челов, которые его ещё могут сдать, причём ни о чем их не предупреждая, в надежде на то, что они не выяснят о чем на самом деле проект. Он либо дурак, либо что-то тут не так

Есть обычные "наемники". Им пофиг что тестить, деньги не пахнут

L

Просто для понимания того как все устроено:

периодически кто-то поднимает очередной сайт-клон нашего ozon.ru, берет какое-нибудь похожее название, типа ozonmsk.com, и пытается фишить юзеров. БОльшая часть подобных сайтов сделана из говна и палок-открытые админки, открытые системные диры итд.

На одном из последних таких сайтов недавно Bo0om помог найти админку, в которой сайт можно было тупо удалить.

Будем ли мы так делать? Нет, не будем. Потому что то что сайт фишинговый и вообще поднят для криминальных целей (например сбора данных карт), это еще надо доказать. А вот если ты этот сайт порушил, нанеся ему непоправимый ущерб, то ты уже нарушил закон.

Поэтому решается такое обычно всегда строго жалобами в соответствующие инстанции, регистратору, хостеру, итд.

Ни в коем разе не самостоятельно, обрушивая/ломая сайт, хотя казалось бы, у нас есть на это полное моральное право.

периодически кто-то поднимает очередной сайт-клон нашего ozon.ru, берет какое-нибудь похожее название, типа ozonmsk.com, и пытается фишить юзеров. БОльшая часть подобных сайтов сделана из говна и палок-открытые админки, открытые системные диры итд.

На одном из последних таких сайтов недавно Bo0om помог найти админку, в которой сайт можно было тупо удалить.

Будем ли мы так делать? Нет, не будем. Потому что то что сайт фишинговый и вообще поднят для криминальных целей (например сбора данных карт), это еще надо доказать. А вот если ты этот сайт порушил, нанеся ему непоправимый ущерб, то ты уже нарушил закон.

Поэтому решается такое обычно всегда строго жалобами в соответствующие инстанции, регистратору, хостеру, итд.

Ни в коем разе не самостоятельно, обрушивая/ломая сайт, хотя казалось бы, у нас есть на это полное моральное право.

Понял, т.к. в данной части я не особо профессионален буду иметь ввиду. Просто думал, что раз происходит что-то “тёмное”, тем более по соседству, то следует к этому предпринять некие попытки нарушения работы

P

И в обычных компаниях говна хватает. Иногда дикие вещи попадаются (на мой взгляд). Лично закрывал 2 смутных арабских проекта

VP

а ктонить meg использует?

Отличная штука, при некоторых доработках можно использовать для поиска вообще кучи уязвимостей, не только брут дир. Но несколько более неудобный по сравнению с дирсерчем выхлоп результатов, который потом придется долго тасовать в терминале для нормальной читаемости.

Но если есть большой скоуп со злым вафом, где все дирсерчи и ffuf будут заблочены, мег позволит умеренно быстро и не стриггерив его, найти нужные диры. Там кстати относительно недавно томномном впилил поддержку POST запросов (с полноценной передачей body), я детально не изучал, но открывает кучу новых возможностей, типа масс тестов например на XXE.

Но если есть большой скоуп со злым вафом, где все дирсерчи и ffuf будут заблочены, мег позволит умеренно быстро и не стриггерив его, найти нужные диры. Там кстати относительно недавно томномном впилил поддержку POST запросов (с полноценной передачей body), я детально не изучал, но открывает кучу новых возможностей, типа масс тестов например на XXE.

GD

Отличная штука, при некоторых доработках можно использовать для поиска вообще кучи уязвимостей, не только брут дир. Но несколько более неудобный по сравнению с дирсерчем выхлоп результатов, который потом придется долго тасовать в терминале для нормальной читаемости.

Но если есть большой скоуп со злым вафом, где все дирсерчи и ffuf будут заблочены, мег позволит умеренно быстро и не стриггерив его, найти нужные диры. Там кстати относительно недавно томномном впилил поддержку POST запросов (с полноценной передачей body), я детально не изучал, но открывает кучу новых возможностей, типа масс тестов например на XXE.

Но если есть большой скоуп со злым вафом, где все дирсерчи и ffuf будут заблочены, мег позволит умеренно быстро и не стриггерив его, найти нужные диры. Там кстати относительно недавно томномном впилил поддержку POST запросов (с полноценной передачей body), я детально не изучал, но открывает кучу новых возможностей, типа масс тестов например на XXE.

Я его дописываю для своих целей и если есть пожелания может добавлю

P

Отличная штука, при некоторых доработках можно использовать для поиска вообще кучи уязвимостей, не только брут дир. Но несколько более неудобный по сравнению с дирсерчем выхлоп результатов, который потом придется долго тасовать в терминале для нормальной читаемости.

Но если есть большой скоуп со злым вафом, где все дирсерчи и ffuf будут заблочены, мег позволит умеренно быстро и не стриггерив его, найти нужные диры. Там кстати относительно недавно томномном впилил поддержку POST запросов (с полноценной передачей body), я детально не изучал, но открывает кучу новых возможностей, типа масс тестов например на XXE.

Но если есть большой скоуп со злым вафом, где все дирсерчи и ffuf будут заблочены, мег позволит умеренно быстро и не стриггерив его, найти нужные диры. Там кстати относительно недавно томномном впилил поддержку POST запросов (с полноценной передачей body), я детально не изучал, но открывает кучу новых возможностей, типа масс тестов например на XXE.

например каких кроме опен редиректа?

VP

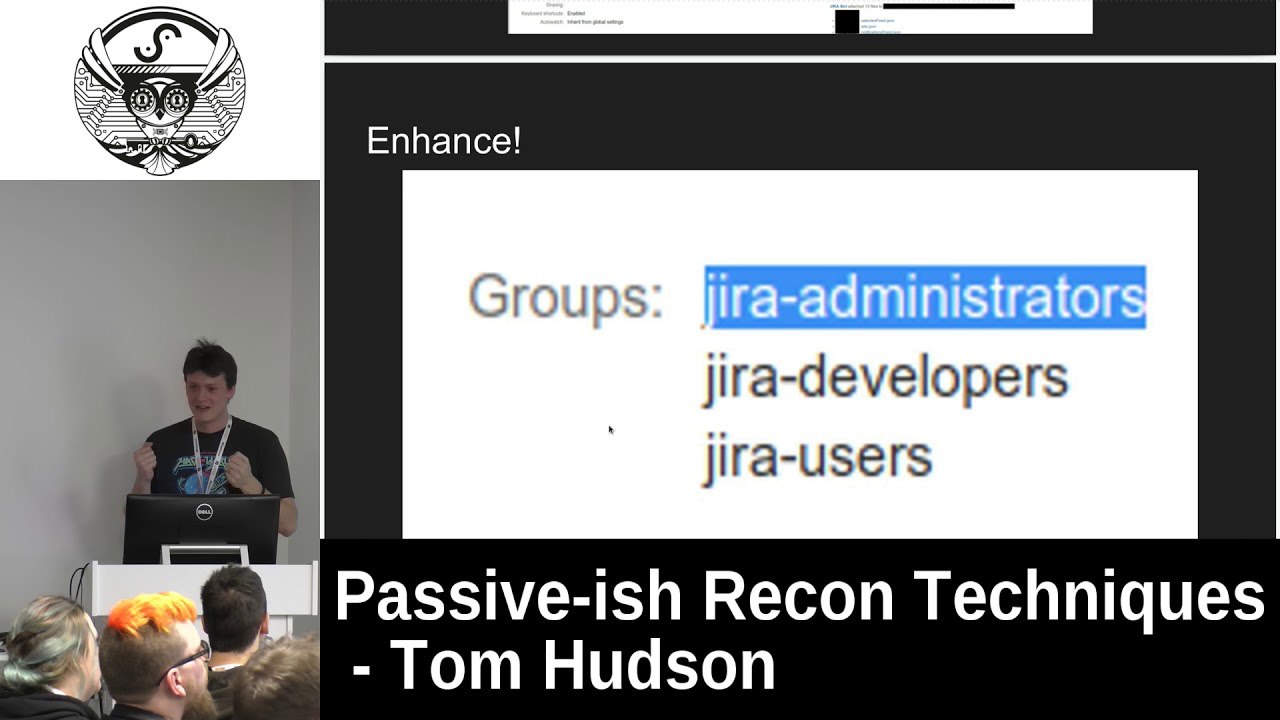

есть преза отличная, где том сам рассказывал про применение мег, сейчас поищу

GD

Хотя у меня скорее получится форк

P

век живи, век учись

VP

https://www.youtube.com/watch?v=DvS_ew77GXA

https://tomnomnom.com/talks/passiveish.pdf

вот в этой презе описано как. Правда он искал рефлектед, а я решил что можно попробовать тестить блайнды, и за год это принесло nn-ое количество таких XSS в сработавших WAFах/мониторингах/аналитиках. Там же огромное поле для экспериментов не только с дирами, но и с брутом гет парамсов или хэдеров (в мег как и в дирсерче можно их указывать).

https://tomnomnom.com/talks/passiveish.pdf

вот в этой презе описано как. Правда он искал рефлектед, а я решил что можно попробовать тестить блайнды, и за год это принесло nn-ое количество таких XSS в сработавших WAFах/мониторингах/аналитиках. Там же огромное поле для экспериментов не только с дирами, но и с брутом гет парамсов или хэдеров (в мег как и в дирсерче можно их указывать).

P

прикольно. спасибо. изучу

P

правда wfuzz тоже в xss & sqli умеет, но это просто брутфорс пейлоадами как я понял без анализа заголовков и респонса

VP

ну так и есть, анализ на лету сильно замедлил бы скорость работы, а тут основная фишка в возможности очень быстро прочекать очень много хостов (да еще и не стриггерив рейт лимит). Анализ ты делаешь сам через грепы респонсов (мег их сохраняет), а с блайнд XSS анализ и не требуется

P

понял, спасибо еще раз

A

парни, тут вопрос возник, ищу краулер, так, чтобы находил формы на страницах, скрытые филды там и умел или заполнять или хотя бы в нормальном виде это отдавать

есть у кого опыт результативный?

есть у кого опыт результативный?