Size: a a a

2020 June 15

Верите в перспективу разблокировки Telegram в РФ?

Окончательные результаты

Проголосовало: 7902020 June 16

Могут ли злоумышленники добраться до изолированного компьютера?

Как известно, все беды — от Интернета. Поэтому один из самых радикальных способов обезопасить компьютер, на котором хранится чрезвычайно ценная информация или который управляет каким-либо особенно критичным процессом, — это не подключать его к Интернету, а может быть, и вовсе не подключать к сети, даже локальной. Такая физическая изоляция называется красивым термином air gap («воздушный зазор»).

Нет подключения — нет проблем, верно? На самом деле это не совсем так: известно довольно много способов незаметно вытащить информацию даже с физически изолированного устройства.

В израильском Университете Бен-Гуриона есть особый отряд исследователей во главе с Мордехаем Гури, специализирующийся как раз на изучении таких способов кражи данных. Сейчас мы расскажем, чего они за последнее время наисследовали и нужно ли вам (и нам) по этому поводу беспокоиться.

Как известно, все беды — от Интернета. Поэтому один из самых радикальных способов обезопасить компьютер, на котором хранится чрезвычайно ценная информация или который управляет каким-либо особенно критичным процессом, — это не подключать его к Интернету, а может быть, и вовсе не подключать к сети, даже локальной. Такая физическая изоляция называется красивым термином air gap («воздушный зазор»).

Нет подключения — нет проблем, верно? На самом деле это не совсем так: известно довольно много способов незаметно вытащить информацию даже с физически изолированного устройства.

В израильском Университете Бен-Гуриона есть особый отряд исследователей во главе с Мордехаем Гури, специализирующийся как раз на изучении таких способов кражи данных. Сейчас мы расскажем, чего они за последнее время наисследовали и нужно ли вам (и нам) по этому поводу беспокоиться.

2020 June 17

Как сэкономить на компьютерных играх и не облажаться

Современные AAA-игры бывают очень дорогими, так что не все могут себе позволить покупать их за полную цену. А кто-то просто считает, что развлечения не имеют права стоить так много. Но поиграть все-таки хочется — и геймеры начинают искать варианты, в том числе не вполне легальные. Однако тут возможны неприятные сюрпризы.

Современные AAA-игры бывают очень дорогими, так что не все могут себе позволить покупать их за полную цену. А кто-то просто считает, что развлечения не имеют права стоить так много. Но поиграть все-таки хочется — и геймеры начинают искать варианты, в том числе не вполне легальные. Однако тут возможны неприятные сюрпризы.

Spyse - анализ организации по IP или домену

Spyse - способ сэкономить время на анализе сети. Поисковой движок включает в себя 39 сканеров. Все данные выдачи структурированы и связаны между собой.

Особенности:

• Сканирование проходит регулярно, вся выдача актуальная

• Данные обновляются и хранятся в БД Spyse

• Тул Advanced search поможет детализировать поиск

• Spyse score покажет уровень безопасности сети, исходя из Базы Данных CVE

Что можно найти:

• Открытые порты на серверах

• Уязвимости в сети

• Домены, зарегистрированные на одном IP

• Поддомены организации

• Домены, использующие 1 почтовый сервер

• Данные с Alexa и Whois

Заходите на spyse.com и тестируйте все его возможности.

Специалисты Spyse протестировали свой новый сканер и нашли сервера elasticsearch с открытыми данными на 436,83 терабайт.

Список топ компаний и количество их уязвимых серверов:

• Hangzhou Alibaba Advertising Co., Ltd. - 2478

• Amazon.com, Inc. - 1933

• DigitalOcean, LLC - 1332

• Google LLC - 1203

• Shenzhen Tencent Computer System Company Limited - 910

Тут команда Spyse рассказала о данных которые собрали и как эти данные собрать вам

Spyse - способ сэкономить время на анализе сети. Поисковой движок включает в себя 39 сканеров. Все данные выдачи структурированы и связаны между собой.

Особенности:

• Сканирование проходит регулярно, вся выдача актуальная

• Данные обновляются и хранятся в БД Spyse

• Тул Advanced search поможет детализировать поиск

• Spyse score покажет уровень безопасности сети, исходя из Базы Данных CVE

Что можно найти:

• Открытые порты на серверах

• Уязвимости в сети

• Домены, зарегистрированные на одном IP

• Поддомены организации

• Домены, использующие 1 почтовый сервер

• Данные с Alexa и Whois

Заходите на spyse.com и тестируйте все его возможности.

Специалисты Spyse протестировали свой новый сканер и нашли сервера elasticsearch с открытыми данными на 436,83 терабайт.

Список топ компаний и количество их уязвимых серверов:

• Hangzhou Alibaba Advertising Co., Ltd. - 2478

• Amazon.com, Inc. - 1933

• DigitalOcean, LLC - 1332

• Google LLC - 1203

• Shenzhen Tencent Computer System Company Limited - 910

Тут команда Spyse рассказала о данных которые собрали и как эти данные собрать вам

2020 June 18

7 бесплатных загрузочных дисков с антивирусами для очистки компьютера от вредоносов

Антивирусы и другие пакеты для защиты от вредоносных программ позволяют поддерживать чистоту в вашей системе. Как минимум, большую часть времени. Хотя приложения для повышения безопасности становятся все лучше и лучше, некоторые вредоносы все еще находят лазейки. Одна из причин: человеческий фактор. Там, где человек, всегда есть вероятность заражения системы.

Один из способов восстановления инфицированной системы – загрузочный диск с антивирусом, специально заточенный для удаления вредоносов и работающий по принципу загрузки Linux-дистрибутивов с CD или USB. Далее мы рассмотрим 7 загрузочных антивирусных диска, на которые следует обратить внимание.

Антивирусы и другие пакеты для защиты от вредоносных программ позволяют поддерживать чистоту в вашей системе. Как минимум, большую часть времени. Хотя приложения для повышения безопасности становятся все лучше и лучше, некоторые вредоносы все еще находят лазейки. Одна из причин: человеческий фактор. Там, где человек, всегда есть вероятность заражения системы.

Один из способов восстановления инфицированной системы – загрузочный диск с антивирусом, специально заточенный для удаления вредоносов и работающий по принципу загрузки Linux-дистрибутивов с CD или USB. Далее мы рассмотрим 7 загрузочных антивирусных диска, на которые следует обратить внимание.

Роскомнадзор пообещал снять блокировку с телеграма

Роскомнадзор по согласованию с Генпрокуратурой решил разблокировать телеграм, сообщается на сайте ведомства.

«Позитивно оцениваем высказанную основателем Телеграмм готовность противодействовать терроризму и экстремизму. По согласованию с Генеральной прокуратурой РФ Роскомнадзор снимает требования по ограничению доступа к мессенджеру Телеграмм», — говорится в релизе.

zona.media

Роскомнадзор по согласованию с Генпрокуратурой решил разблокировать телеграм, сообщается на сайте ведомства.

«Позитивно оцениваем высказанную основателем Телеграмм готовность противодействовать терроризму и экстремизму. По согласованию с Генеральной прокуратурой РФ Роскомнадзор снимает требования по ограничению доступа к мессенджеру Телеграмм», — говорится в релизе.

zona.media

2020 June 19

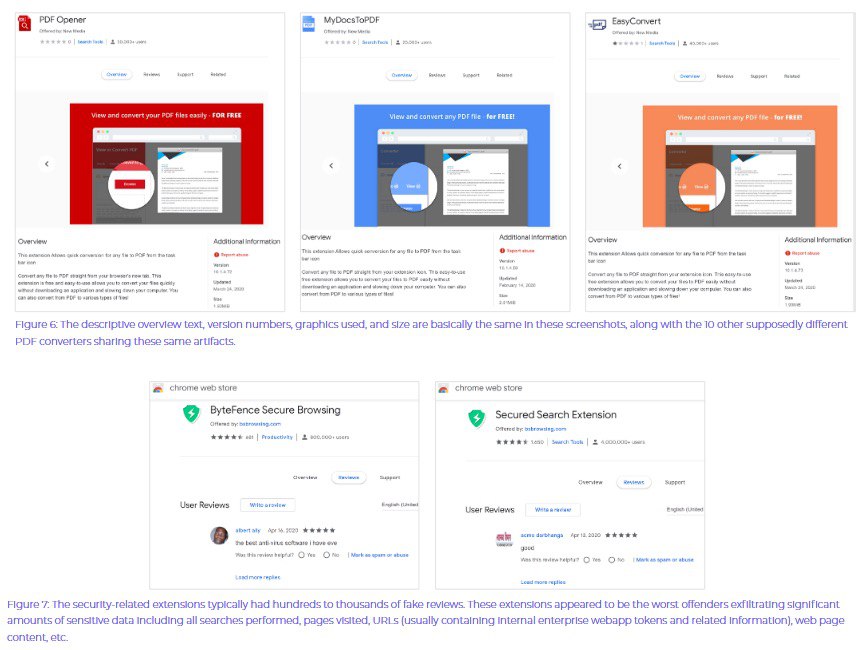

Из Chrome Web Store удалили 106 вредоносных расширений

Специалисты из компании Awake Security рассказали, что им удалось обнаружить в Chrome Web Store 111 вредоносных расширений, занимавшихся сбором конфиденциальных данных пользователей. В общей сложности они были загружены 32 962 951 раз.

106 расширений уже были удалены из официального каталога и, следуя стандартной практике, инженеры Google отключили эти расширения в браузерах пользователей. То есть они по-прежнему установлены у пострадавших, однако отключены и помечены как «вредоносные». Полный список выявленных аналитиками расширений можно увидеть здесь.

Исследователи рассказывают, что малварь маскировалась под самые разные инструменты, от утилит для улучшения поиска, до конвертеров файлов и сканеров уязвимостей. На деле же все эти расширения содержали код, позволявший обмануть проверки безопасности Chrome Web Store, а затем делать скриншоты, читать данные в буфере обмена, собирать файлы cookie, а также следить за нажатиями клавиш (например, чтобы воровать пароли).

#новости Хакер

Специалисты из компании Awake Security рассказали, что им удалось обнаружить в Chrome Web Store 111 вредоносных расширений, занимавшихся сбором конфиденциальных данных пользователей. В общей сложности они были загружены 32 962 951 раз.

106 расширений уже были удалены из официального каталога и, следуя стандартной практике, инженеры Google отключили эти расширения в браузерах пользователей. То есть они по-прежнему установлены у пострадавших, однако отключены и помечены как «вредоносные». Полный список выявленных аналитиками расширений можно увидеть здесь.

Исследователи рассказывают, что малварь маскировалась под самые разные инструменты, от утилит для улучшения поиска, до конвертеров файлов и сканеров уязвимостей. На деле же все эти расширения содержали код, позволявший обмануть проверки безопасности Chrome Web Store, а затем делать скриншоты, читать данные в буфере обмена, собирать файлы cookie, а также следить за нажатиями клавиш (например, чтобы воровать пароли).

#новости Хакер

2020 June 22

In April 2018, Russia’s telecom regulator Roskomnadzor blocked Telegram on the country’s territory. We knew it was coming, so by the time the block went live, we had already upgraded the Telegram apps with support for rotating proxy servers, ways to hide traffic and other anti-censorship tools. We were joined by thousands of Russian engineers that set up their own proxies for Telegram users, forming a decentralised movement called Digital Resistance.

The first week of the ban was challenging, and many of our users in Russia had connection issues. In an attempt to prevent users from accessing Telegram, Roskomnadzor blacklisted millions of IP addresses. However, thanks to Digital Resistance, after May 2018 Telegram became largely accessible in Russia.

As a result, Telegram’s user base in Russia hasn’t decreased – in fact, it has doubled since 2018. In May 2020, out of 400 million monthly active users of Telegram, at least 30 million were from Russia. It means that our growth in Russia has been in line with our growth in other countries. To put it simply, the ban didn’t work.

Last week, Roskomnadzor, which has a new director as of two months ago, decided to reflect reality by announcing that Telegram is no longer blocked in Russia. In their announcement, they referenced my June 4 message where I explained why the ban didn't make much sense.

This change should be welcomed – and I hope it will last. If it doesn’t, however, we hope few users will notice any difference.

Over the course of the last two years, we had to regularly upgrade our “unblocking” technology to stay ahead of the censors. I am proud of what we achieved – it is unique among social media apps.

We don’t want this technology to get rusty and obsolete. That is why we have decided to direct our anti-censorship resources into other places where Telegram is still banned by governments – places like Iran and China. We ask the admins of the former proxy servers for Russian users to focus their efforts on these countries. They should also stand ready for new challenges: as the political situation in the world becomes more unpredictable, more governments may try to block privacy-focused apps like Telegram.

The Digital Resistance movement doesn’t end with last week’s ceasefire in Russia. It is just getting started – and going global.

The first week of the ban was challenging, and many of our users in Russia had connection issues. In an attempt to prevent users from accessing Telegram, Roskomnadzor blacklisted millions of IP addresses. However, thanks to Digital Resistance, after May 2018 Telegram became largely accessible in Russia.

As a result, Telegram’s user base in Russia hasn’t decreased – in fact, it has doubled since 2018. In May 2020, out of 400 million monthly active users of Telegram, at least 30 million were from Russia. It means that our growth in Russia has been in line with our growth in other countries. To put it simply, the ban didn’t work.

Last week, Roskomnadzor, which has a new director as of two months ago, decided to reflect reality by announcing that Telegram is no longer blocked in Russia. In their announcement, they referenced my June 4 message where I explained why the ban didn't make much sense.

This change should be welcomed – and I hope it will last. If it doesn’t, however, we hope few users will notice any difference.

Over the course of the last two years, we had to regularly upgrade our “unblocking” technology to stay ahead of the censors. I am proud of what we achieved – it is unique among social media apps.

We don’t want this technology to get rusty and obsolete. That is why we have decided to direct our anti-censorship resources into other places where Telegram is still banned by governments – places like Iran and China. We ask the admins of the former proxy servers for Russian users to focus their efforts on these countries. They should also stand ready for new challenges: as the political situation in the world becomes more unpredictable, more governments may try to block privacy-focused apps like Telegram.

The Digital Resistance movement doesn’t end with last week’s ceasefire in Russia. It is just getting started – and going global.

«В течение последних двух лет нам приходилось регулярно обновлять нашу технологию «разблокировки», чтобы опередить цензоров. Я горжусь тем, чего мы достигли — это уникальная технология среди социальных сетей. Мы не хотим, чтобы она стала ржавой и устаревшей. Поэтому мы решили направить антицензурные ресурсы туда, где Telegram по-прежнему запрещен правительствами — в Иран и Китай», — написал Дуров.

Создатель Telegram добавил, что разработчики должны быть готовы к новым вызовам, потому что политическая ситуация в мире становится все более непредсказуемой. Как считает Дуров, другие страны тоже могут попытаться заблокировать мессенджеры, ориентированные на конфиденциальность.

«"Цифровое сопротивление" не заканчивается прекращением огня на прошлой неделе в России. Оно становится глобальным, и это только начало»

Наш прокси бот и сервисы не прекращают работу. Скоро мы покажем вам кое что более интересное и полезное, чем просто прокси.

Создатель Telegram добавил, что разработчики должны быть готовы к новым вызовам, потому что политическая ситуация в мире становится все более непредсказуемой. Как считает Дуров, другие страны тоже могут попытаться заблокировать мессенджеры, ориентированные на конфиденциальность.

«"Цифровое сопротивление" не заканчивается прекращением огня на прошлой неделе в России. Оно становится глобальным, и это только начало»

Наш прокси бот и сервисы не прекращают работу. Скоро мы покажем вам кое что более интересное и полезное, чем просто прокси.

Threat hunting: как правильно организовать процесс поиска злоумышленников

Согласно результатам исследования SANS 2019 Threat Hunting Survey, 57% компаний, рапортующих о внедрении у себя процесса threat hunting (TH), просто реагируют на оповещения средств автоматизированной защиты, но по сути это относится к области управления событиями и оповещениями (event and alert management), а не к TH.

В статье речь пойдет о том, что такое TH, как искать и проверять гипотезы и какие преимущества дает внедрение правильных процессов TH. Подробно рассмотрим, какие инструменты помогут в проведении «охоты», а также на практике покажем пользу описанного подхода.

Согласно результатам исследования SANS 2019 Threat Hunting Survey, 57% компаний, рапортующих о внедрении у себя процесса threat hunting (TH), просто реагируют на оповещения средств автоматизированной защиты, но по сути это относится к области управления событиями и оповещениями (event and alert management), а не к TH.

В статье речь пойдет о том, что такое TH, как искать и проверять гипотезы и какие преимущества дает внедрение правильных процессов TH. Подробно рассмотрим, какие инструменты помогут в проведении «охоты», а также на практике покажем пользу описанного подхода.

2020 June 23

Adobe попросит пользователей удалить Flash Player

Еще в 2017 году компании Apple, Facebook, Google, Microsoft, Mozilla, а также сама компания Adobe анонсировали официальную дату прекращения поддержки Flash. Технологию «умертвят» 31 декабря 2020 года, после чего ее поддержку прекратят все вышеозначенные организации.

Точный срок прекращения поддержки был объявлен в этом месяце на специальной странице поддержки, которую Adobe подготовила за шесть месяцев до указанной даты. На этой странице Adobe поясняет, что намеревается не просто прекратить предоставлять обновления для Flash Player, но также планирует удалить все ссылки для его загрузки со своего сайта, чтобы пользователи не могли скачать и установить неподдерживаемую версию ПО.

Также компания заявила, что весь «Flash-контент будет заблокирован для запуска в Adobe Flash Player после даты истечения срока поддержки». То есть компания добавила или планирует добавить в код Flash Player своеобразную часовую бомбу, чтобы предотвратить его использование в будущем.

Кроме того, Adobe сообщает, что до конца года планирует попросить пользователей вообще удалить Flash Player со своих компьютеров.

Эти действия можно было бы назвать весьма агрессивными, ведь производители редко столь категорично запрещают людям использовать свои продукты по истечении срока поддержки. Однако Flash Player всегда был одной из главных целей для хакеров и авторов малвари. Как только его поддержка будет прекращена, пользователи будут открыты для новых уязвимостей и атак, и компания надеется избежать такой ситуации.

#новости Хакер

Еще в 2017 году компании Apple, Facebook, Google, Microsoft, Mozilla, а также сама компания Adobe анонсировали официальную дату прекращения поддержки Flash. Технологию «умертвят» 31 декабря 2020 года, после чего ее поддержку прекратят все вышеозначенные организации.

Точный срок прекращения поддержки был объявлен в этом месяце на специальной странице поддержки, которую Adobe подготовила за шесть месяцев до указанной даты. На этой странице Adobe поясняет, что намеревается не просто прекратить предоставлять обновления для Flash Player, но также планирует удалить все ссылки для его загрузки со своего сайта, чтобы пользователи не могли скачать и установить неподдерживаемую версию ПО.

Также компания заявила, что весь «Flash-контент будет заблокирован для запуска в Adobe Flash Player после даты истечения срока поддержки». То есть компания добавила или планирует добавить в код Flash Player своеобразную часовую бомбу, чтобы предотвратить его использование в будущем.

Кроме того, Adobe сообщает, что до конца года планирует попросить пользователей вообще удалить Flash Player со своих компьютеров.

Эти действия можно было бы назвать весьма агрессивными, ведь производители редко столь категорично запрещают людям использовать свои продукты по истечении срока поддержки. Однако Flash Player всегда был одной из главных целей для хакеров и авторов малвари. Как только его поддержка будет прекращена, пользователи будут открыты для новых уязвимостей и атак, и компания надеется избежать такой ситуации.

#новости Хакер

2020 June 25

Сенаторы США представили законопроект о доступе к зашифрованным данным

По словам авторов документа, он положит конец технологиям шифрования, используемым преступниками для сокрытия незаконной деятельности.

Председатель Юридического комитета Сената США Линдсей Грэм (Lindsey Graham) совместно с сенаторами Томом Коттоном (Tom Cotton) и Маршей Блэкберн (Marsha Blackburn) представила на этой неделе законопроект, призванный защитить интересы США в области национальной безопасности и положить конец технологиям шифрования, используемым террористами и преступниками для сокрытия незаконной деятельности.

«Террористы и преступники регулярно используют технологии, будь то смартфоны, приложения и т.д., для связи и координации своих действий. В последнее время мы сталкивались со множеством терактов и серьезных преступлений, когда жизненно необходимая информация не была доступна даже при наличии судебного ордера. К сожалению, технологические компании отказываются уважать эти судебные ордеры и содействовать правоохранительным органам в расследованиях. Моя позиция четкая: когда правоохранители получают необходимое разрешение суда, у них должен быть доступ к информации, которая поможет в расследовании. Наш законопроект уважает и защищает право на приватность законопослушных американцев. Он также ставит террористов и преступников в известность, что они больше не смогут прятаться за технологиями, чтобы скрыть свои следы», - считает Грэм.

По словам авторов документа, проект закона «О правомерном доступе к зашифрованным данным» (Lawful Access to Encrypted Data Act) представляет собой сбалансированное решение, которое принимает во внимание конституционные права американцев и при этом предоставляет правоохранительным органам необходимые инструменты для защиты общества от преступности и борьбы с угрозами национальной безопасности.

Документ обязывает сервис-провайдеров и производителей электроники оказывать содействие правоохранительным органам при доступе к зашифрованным устройствам или данным, но только после получения судебного ордера, выданного на основании того, что могло произойти преступление.

«Приватность пользователей и общественная безопасность могут и должны работать в тандеме. Что мы узнали, так это то, что в отсутствие законного процесса подачи запроса на получение ордера террористы, торговцы наркотиками и похитители детей будут использовать зашифрованные сообщения для выполнения своих операций», - считает Блэкберн.

#новости

По словам авторов документа, он положит конец технологиям шифрования, используемым преступниками для сокрытия незаконной деятельности.

Председатель Юридического комитета Сената США Линдсей Грэм (Lindsey Graham) совместно с сенаторами Томом Коттоном (Tom Cotton) и Маршей Блэкберн (Marsha Blackburn) представила на этой неделе законопроект, призванный защитить интересы США в области национальной безопасности и положить конец технологиям шифрования, используемым террористами и преступниками для сокрытия незаконной деятельности.

«Террористы и преступники регулярно используют технологии, будь то смартфоны, приложения и т.д., для связи и координации своих действий. В последнее время мы сталкивались со множеством терактов и серьезных преступлений, когда жизненно необходимая информация не была доступна даже при наличии судебного ордера. К сожалению, технологические компании отказываются уважать эти судебные ордеры и содействовать правоохранительным органам в расследованиях. Моя позиция четкая: когда правоохранители получают необходимое разрешение суда, у них должен быть доступ к информации, которая поможет в расследовании. Наш законопроект уважает и защищает право на приватность законопослушных американцев. Он также ставит террористов и преступников в известность, что они больше не смогут прятаться за технологиями, чтобы скрыть свои следы», - считает Грэм.

По словам авторов документа, проект закона «О правомерном доступе к зашифрованным данным» (Lawful Access to Encrypted Data Act) представляет собой сбалансированное решение, которое принимает во внимание конституционные права американцев и при этом предоставляет правоохранительным органам необходимые инструменты для защиты общества от преступности и борьбы с угрозами национальной безопасности.

Документ обязывает сервис-провайдеров и производителей электроники оказывать содействие правоохранительным органам при доступе к зашифрованным устройствам или данным, но только после получения судебного ордера, выданного на основании того, что могло произойти преступление.

«Приватность пользователей и общественная безопасность могут и должны работать в тандеме. Что мы узнали, так это то, что в отсутствие законного процесса подачи запроса на получение ордера террористы, торговцы наркотиками и похитители детей будут использовать зашифрованные сообщения для выполнения своих операций», - считает Блэкберн.

#новости

Как мошенники ловят бизнес на удочку

Мошенники в Интернете постоянно пытаются обмануть не только неподготовленных пользователей, но и сотрудников компаний. Да, бизнес обмануть обычно сложнее, чем бабушку, но и денег за одну успешно провернутую на нем схему злоумышленники зарабатывают больше. Поэтому попытки поймать бизнес на удочку продолжаются.

Трюков существует множество, но среднестатистический мошенник ленив. Поэтому в большинстве случаев он пробует вариации на тему одних и тех же уловок. Мы решили собрать здесь самые распространенные схемы.

Мошенники в Интернете постоянно пытаются обмануть не только неподготовленных пользователей, но и сотрудников компаний. Да, бизнес обмануть обычно сложнее, чем бабушку, но и денег за одну успешно провернутую на нем схему злоумышленники зарабатывают больше. Поэтому попытки поймать бизнес на удочку продолжаются.

Трюков существует множество, но среднестатистический мошенник ленив. Поэтому в большинстве случаев он пробует вариации на тему одних и тех же уловок. Мы решили собрать здесь самые распространенные схемы.

Бот для проверки слитых данных

Недавно стало известно, что в открытом доступе появилась база со слитыми данными Telegram-аккаунтов.

Рассказали как такое могло получиться, какие данные доступны и сделали бота, чтобы вы могли узнать, не попал ли ваш номер в базу @infoleakbot

tginfo.me/tg-leak

Недавно стало известно, что в открытом доступе появилась база со слитыми данными Telegram-аккаунтов.

Рассказали как такое могло получиться, какие данные доступны и сделали бота, чтобы вы могли узнать, не попал ли ваш номер в базу @infoleakbot

tginfo.me/tg-leak

2020 June 29

Налоговый маневр для IT-компаний

Главным событием для российской IT-отрасли на этой неделе стал «налоговый маневр». Он был задуман премьером Михаилом Мишустиным для того, чтобы российские IT-компании больше не уезжали из России. Но вернуть уехавших вряд ли удастся, а выиграют от маневра далеко не все.

Удачная неделя для Павла Дурова и обедневший Цукерберг

#новости

Главным событием для российской IT-отрасли на этой неделе стал «налоговый маневр». Он был задуман премьером Михаилом Мишустиным для того, чтобы российские IT-компании больше не уезжали из России. Но вернуть уехавших вряд ли удастся, а выиграют от маневра далеко не все.

Удачная неделя для Павла Дурова и обедневший Цукерберг

#новости

2020 June 30

Как трояны воруют аккаунты в игровых сервисах

Мы часто рассказываем, какое количество угроз в онлайне существует для геймеров: и в пиратках трояны прячутся, и в модах, и в читах. И это не говоря уже про фишинг и многочисленные способы обмана при покупке или обмене внутриигровых предметов. Про беды с покупкой аккаунтов мы тоже недавно рассказывали. К счастью, все эти проблемы не так страшны, если вы о них знаете.

Но есть еще одна опасность, о которой нужно, во-первых, знать, а во-вторых, уметь от нее защищаться. И имя ей — стилеры (Password Stealer, наши защитные решения их детектируют обычно как Trojan-PSW.что-нибудь). Это такие специальные трояны, которые заточены под воровство аккаунтов — или в виде логинов с паролями, или в виде токенов сессии.

Мы часто рассказываем, какое количество угроз в онлайне существует для геймеров: и в пиратках трояны прячутся, и в модах, и в читах. И это не говоря уже про фишинг и многочисленные способы обмана при покупке или обмене внутриигровых предметов. Про беды с покупкой аккаунтов мы тоже недавно рассказывали. К счастью, все эти проблемы не так страшны, если вы о них знаете.

Но есть еще одна опасность, о которой нужно, во-первых, знать, а во-вторых, уметь от нее защищаться. И имя ей — стилеры (Password Stealer, наши защитные решения их детектируют обычно как Trojan-PSW.что-нибудь). Это такие специальные трояны, которые заточены под воровство аккаунтов — или в виде логинов с паролями, или в виде токенов сессии.

2020 July 02

Этичный хакинг: как получить доступ к веб-серверу

Во время этичного хакинга исследователь занимается поиском уязвимостей. У этичного хакера может быть несколько причин для получения несанкционированного доступа к веб-серверу, но основная – выполнить тестирование серверных приложений на предмет присутствия брешей.

Для получения доступа, как правило, используются те же инструменты и методы, которыми владеют злоумышленники, и в случае успеха, вы можете выполнить необходимые исправления и обновления с целью улучшения безопасности, обнаружить вредоносную активность и разработать комплекс мер для своевременного реагирования.

Во время этичного хакинга исследователь занимается поиском уязвимостей. У этичного хакера может быть несколько причин для получения несанкционированного доступа к веб-серверу, но основная – выполнить тестирование серверных приложений на предмет присутствия брешей.

Для получения доступа, как правило, используются те же инструменты и методы, которыми владеют злоумышленники, и в случае успеха, вы можете выполнить необходимые исправления и обновления с целью улучшения безопасности, обнаружить вредоносную активность и разработать комплекс мер для своевременного реагирования.

2020 July 03

Релиз Firefox 78, приложения с лучшим дизайном в конкурсе от Apple, голосовые сообщения в Twitter и другие новости ИТ

• «Яндекс» закроет магазин Android-приложений Store и рейтинг сторонних сайтов «Радара» на фоне пандемии. Компания также отказалась от развития агрегатора контента «Зеркало», чтобы сосредоточиться на перспективных проектах.

• Telegram сменил платформу для поиска GIF-анимаций Giphy на Tenor: первая принадлежит Facebook, вторая — Google. Библиотеку Tenor используют Twitter, Facebook Messenger, WhatsApp, Discord, LinkedIn и другие сервисы.

• Apple обяжет разработчиков приложений самим сообщать пользователям, какие данные они планируют собирать. Отключить отслеживание истории в браузере, местоположений и другой информации можно будет при загрузке приложения.

• ABBYY впервые опубликовала на GitHub свою библиотеку разработок машинного обучения. Это позволит ускорить разработку продуктов за счёт обратной связи от разработчиков и расширить сферу применения технологий компании.

• Apple позволит разработчикам обжаловать правила App Store и не будет задерживать обновления из-за мелких нарушений. Компания столкнулась с критикой App Store, после того как отклонила обновление почтового сервиса Hey.

• Zoom передумала шифровать звонки только платных аккаунтов и пообещала обеспечить приватность всем пользователям. Тестирование сквозного шифрования начнётся в июле, бесплатным аккаунтам придётся верифицировать номера.

• Apple впервые выпустила версию приложения Apple Developer для Mac. До сих пор существовали только версии для iPhone и iPad.

• Twitter запустила функцию публикации голосовых сообщений. Длительность каждого голосового твита не должна превышать 140 секунд.

• Apple выбрала восемь победителей конкурса приложений с лучшим дизайном в 2020 году. Ими стали видеоредактор, приложение для рисования анимации и игры.

• Google намерена отключить отображение элементов пути и параметров запроса в адресной строке Chrome. Видимым останется только домен сайта, а полный URL можно будет увидеть после клика на адресной строке.

• В GitHub подтвердили намерение компании перейти по умолчанию на использование для основных веток имени main вместо master в знак солидарности с протестующими против полицейского насилия и расизма в США.

• Компания Apple подтвердила слухи о планах использовать в настольных компьютерах и ноутбуках процессоры архитектуры ARM собственной разработки.

• Google представила сканер безопасности Tsunami, предназначенный для проверки хостов в сети на наличие известных уязвимостей или выявления проблем с настройками, влияющими на защищённость инфраструктуры.

• Вышел 55-й выпуск рейтинга 500 самых высокопроизводительных компьютеров мира. Июньский рейтинг возглавил новый лидер — японский кластер Fugaku, работающий на процессорах ARM.

• Опубликован релиз браузера Firefox 78. В новой версии много улучшений DevTools, поддерживаются псевдоклассы :is() и :where().

• Создатель СУБД Redis Сальвадор Санфилиппо объявил, что передаёт сопровождение проекта сообществу, а сам займётся созданием чего-то нового.

• MIT удалил набор данных Tiny Images, включающий аннотированную коллекцию из 80 миллионов небольших изображений с разрешением 32x32. Причиной удаления стало использования расистских и женоненавистнических терминов в метках, характеризующих изображённые на картинках объекты, а также наличия образов, которые воспринимались как оскорбительные.

#новости revolt

• «Яндекс» закроет магазин Android-приложений Store и рейтинг сторонних сайтов «Радара» на фоне пандемии. Компания также отказалась от развития агрегатора контента «Зеркало», чтобы сосредоточиться на перспективных проектах.

• Telegram сменил платформу для поиска GIF-анимаций Giphy на Tenor: первая принадлежит Facebook, вторая — Google. Библиотеку Tenor используют Twitter, Facebook Messenger, WhatsApp, Discord, LinkedIn и другие сервисы.

• Apple обяжет разработчиков приложений самим сообщать пользователям, какие данные они планируют собирать. Отключить отслеживание истории в браузере, местоположений и другой информации можно будет при загрузке приложения.

• ABBYY впервые опубликовала на GitHub свою библиотеку разработок машинного обучения. Это позволит ускорить разработку продуктов за счёт обратной связи от разработчиков и расширить сферу применения технологий компании.

• Apple позволит разработчикам обжаловать правила App Store и не будет задерживать обновления из-за мелких нарушений. Компания столкнулась с критикой App Store, после того как отклонила обновление почтового сервиса Hey.

• Zoom передумала шифровать звонки только платных аккаунтов и пообещала обеспечить приватность всем пользователям. Тестирование сквозного шифрования начнётся в июле, бесплатным аккаунтам придётся верифицировать номера.

• Apple впервые выпустила версию приложения Apple Developer для Mac. До сих пор существовали только версии для iPhone и iPad.

• Twitter запустила функцию публикации голосовых сообщений. Длительность каждого голосового твита не должна превышать 140 секунд.

• Apple выбрала восемь победителей конкурса приложений с лучшим дизайном в 2020 году. Ими стали видеоредактор, приложение для рисования анимации и игры.

• Google намерена отключить отображение элементов пути и параметров запроса в адресной строке Chrome. Видимым останется только домен сайта, а полный URL можно будет увидеть после клика на адресной строке.

• В GitHub подтвердили намерение компании перейти по умолчанию на использование для основных веток имени main вместо master в знак солидарности с протестующими против полицейского насилия и расизма в США.

• Компания Apple подтвердила слухи о планах использовать в настольных компьютерах и ноутбуках процессоры архитектуры ARM собственной разработки.

• Google представила сканер безопасности Tsunami, предназначенный для проверки хостов в сети на наличие известных уязвимостей или выявления проблем с настройками, влияющими на защищённость инфраструктуры.

• Вышел 55-й выпуск рейтинга 500 самых высокопроизводительных компьютеров мира. Июньский рейтинг возглавил новый лидер — японский кластер Fugaku, работающий на процессорах ARM.

• Опубликован релиз браузера Firefox 78. В новой версии много улучшений DevTools, поддерживаются псевдоклассы :is() и :where().

• Создатель СУБД Redis Сальвадор Санфилиппо объявил, что передаёт сопровождение проекта сообществу, а сам займётся созданием чего-то нового.

• MIT удалил набор данных Tiny Images, включающий аннотированную коллекцию из 80 миллионов небольших изображений с разрешением 32x32. Причиной удаления стало использования расистских и женоненавистнических терминов в метках, характеризующих изображённые на картинках объекты, а также наличия образов, которые воспринимались как оскорбительные.

#новости revolt

2020 July 09

Какие услуги и товары продают хакеры в даркнете в 2020 году?

Одним из очень распространенных товаров для продажи являются руководства о том, как «обналичить» деньги.

Исследователи безопасности из организации Privacy Affairs рассказали о распространенности и стоимости похищенных персональных данных и прочих нелегальных услуг на подпольных торговых площадках.

По словам экспертов, одними из наиболее распространенных товаров в даркнете являются данные кредитных карт. Они обычно указываются в формате CC|MM|YY|CVV|HOLDER_NAME|ZIP|CITY|ADDRESS|EMAIL|PHONE. Первые 4 раздела представляют собой данные о самой карте, а остальные — информацию о владельце счета.

Продавцы, как правило, предлагают гарантию в 80%, что карты будут работать или будут иметь заявленные денежные средства. Стоимость подобных данных может варьироваться от $15 до $65, в зависимости от карты и заявленного баланса.

Данные учетных записей PayPal оказались самыми распространенными в даркнете и стоят около $200 за одну запись с минимальным балансом в $100. Преступники также предлагают услуги по переводу денежных средств со взломанных аккаунтов.

Еще одним очень распространенным предметом для продажи являются руководства о том, как «обналичить» деньги — получить денежные средства таким образом, чтобы не вызвать подозрения у властей. Подобные руководства продаются всего за несколько центов.

Поддельные документы поставляются с рядом гарантий и доступны с любыми подробностями, выбранными покупателем. Имея всего несколько реальных сведений о ком-то, преступник может создать целый набор официальных документов, которые будут использоваться для всех видов мошеннических действий. Стоимость поддельных документов может варьироваться от $70 за американское водительское удостоверение до $1500 за паспорт гражданина США, Канады или Европы.

Поддельные банкноты также оказались чрезвычайно распространены. В основном на подпольных торговых площадках продают доллары, евро, фунты, канадские и австралийские доллары, а иногда продавец предоставляет гарантию на УФ-тест. «Качественные» подделки, как правило, стоят около 30% стоимости банкноты.

Предложения взломать аккаунты или продать доступ к ним встречаются относительно редко. Возможно, это связано с отсутствием спроса на продукт в сочетании с усилением мер безопасности. Киберпреступники, пытающиеся похитить учетные данные пользователей социальных сетей, в основном вынуждены прибегать к использованию методов социальной инженерии, которые требуют очень больших усилий при относительно низком уровне успеха.

Внедрение вредоносного программного обеспечения на устройство жертвы может обойтись покупателю от $70 до $6000 за 1 тыс. установок. Что касается осуществления DDoS-атак, то их стоимость подобной услуги варьируется от $10 до более $800 в зависимости от длительности атаки (1 час, 24 часа, 1 неделя или 1 месяц).

#новости securitylab

Одним из очень распространенных товаров для продажи являются руководства о том, как «обналичить» деньги.

Исследователи безопасности из организации Privacy Affairs рассказали о распространенности и стоимости похищенных персональных данных и прочих нелегальных услуг на подпольных торговых площадках.

По словам экспертов, одними из наиболее распространенных товаров в даркнете являются данные кредитных карт. Они обычно указываются в формате CC|MM|YY|CVV|HOLDER_NAME|ZIP|CITY|ADDRESS|EMAIL|PHONE. Первые 4 раздела представляют собой данные о самой карте, а остальные — информацию о владельце счета.

Продавцы, как правило, предлагают гарантию в 80%, что карты будут работать или будут иметь заявленные денежные средства. Стоимость подобных данных может варьироваться от $15 до $65, в зависимости от карты и заявленного баланса.

Данные учетных записей PayPal оказались самыми распространенными в даркнете и стоят около $200 за одну запись с минимальным балансом в $100. Преступники также предлагают услуги по переводу денежных средств со взломанных аккаунтов.

Еще одним очень распространенным предметом для продажи являются руководства о том, как «обналичить» деньги — получить денежные средства таким образом, чтобы не вызвать подозрения у властей. Подобные руководства продаются всего за несколько центов.

Поддельные документы поставляются с рядом гарантий и доступны с любыми подробностями, выбранными покупателем. Имея всего несколько реальных сведений о ком-то, преступник может создать целый набор официальных документов, которые будут использоваться для всех видов мошеннических действий. Стоимость поддельных документов может варьироваться от $70 за американское водительское удостоверение до $1500 за паспорт гражданина США, Канады или Европы.

Поддельные банкноты также оказались чрезвычайно распространены. В основном на подпольных торговых площадках продают доллары, евро, фунты, канадские и австралийские доллары, а иногда продавец предоставляет гарантию на УФ-тест. «Качественные» подделки, как правило, стоят около 30% стоимости банкноты.

Предложения взломать аккаунты или продать доступ к ним встречаются относительно редко. Возможно, это связано с отсутствием спроса на продукт в сочетании с усилением мер безопасности. Киберпреступники, пытающиеся похитить учетные данные пользователей социальных сетей, в основном вынуждены прибегать к использованию методов социальной инженерии, которые требуют очень больших усилий при относительно низком уровне успеха.

Внедрение вредоносного программного обеспечения на устройство жертвы может обойтись покупателю от $70 до $6000 за 1 тыс. установок. Что касается осуществления DDoS-атак, то их стоимость подобной услуги варьируется от $10 до более $800 в зависимости от длительности атаки (1 час, 24 часа, 1 неделя или 1 месяц).

#новости securitylab