AS

Size: a a a

2020 July 03

А скорее всего "слушайте все про ковид пишут, давайте и мы что-нибудь напишем"

2020 July 04

NK

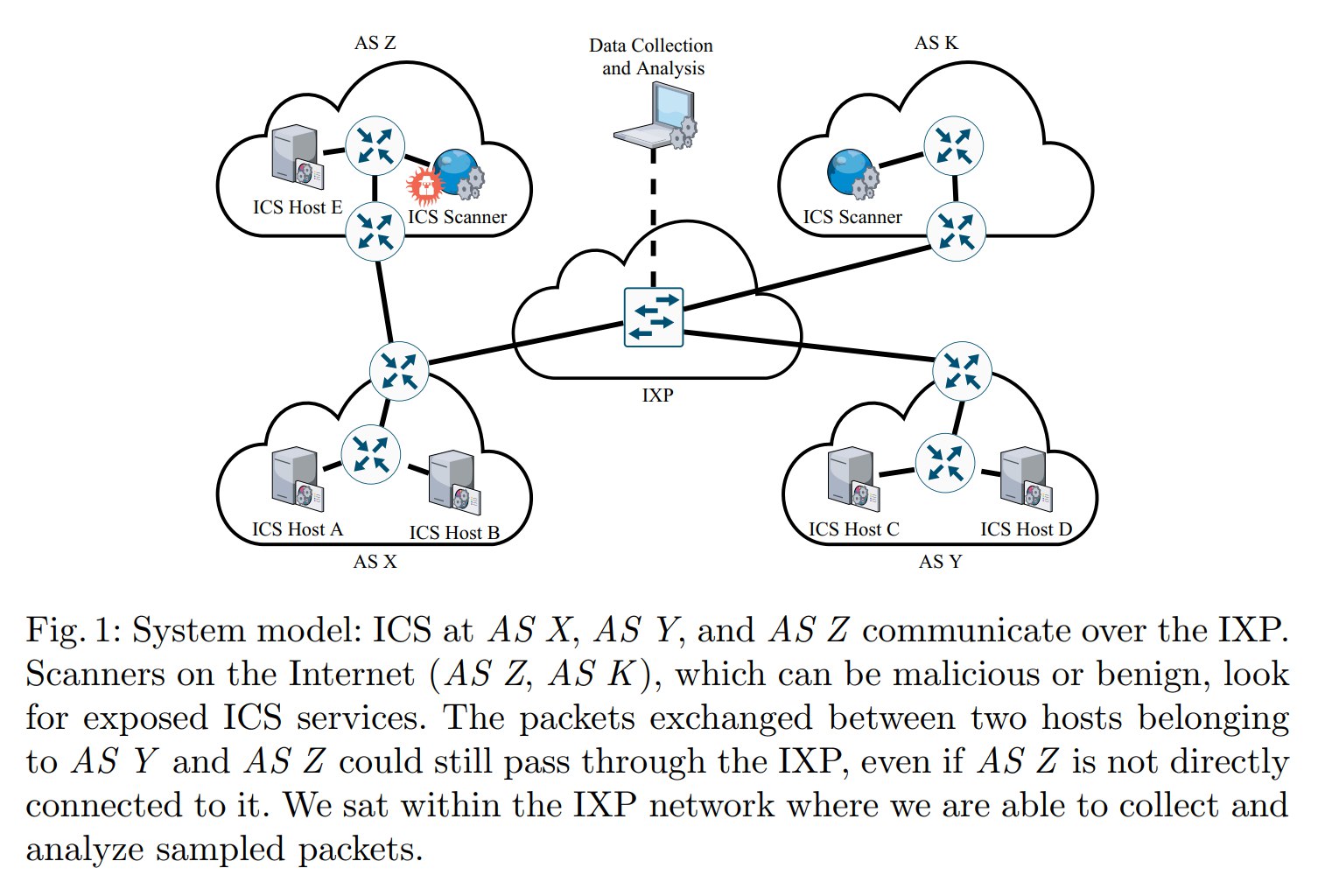

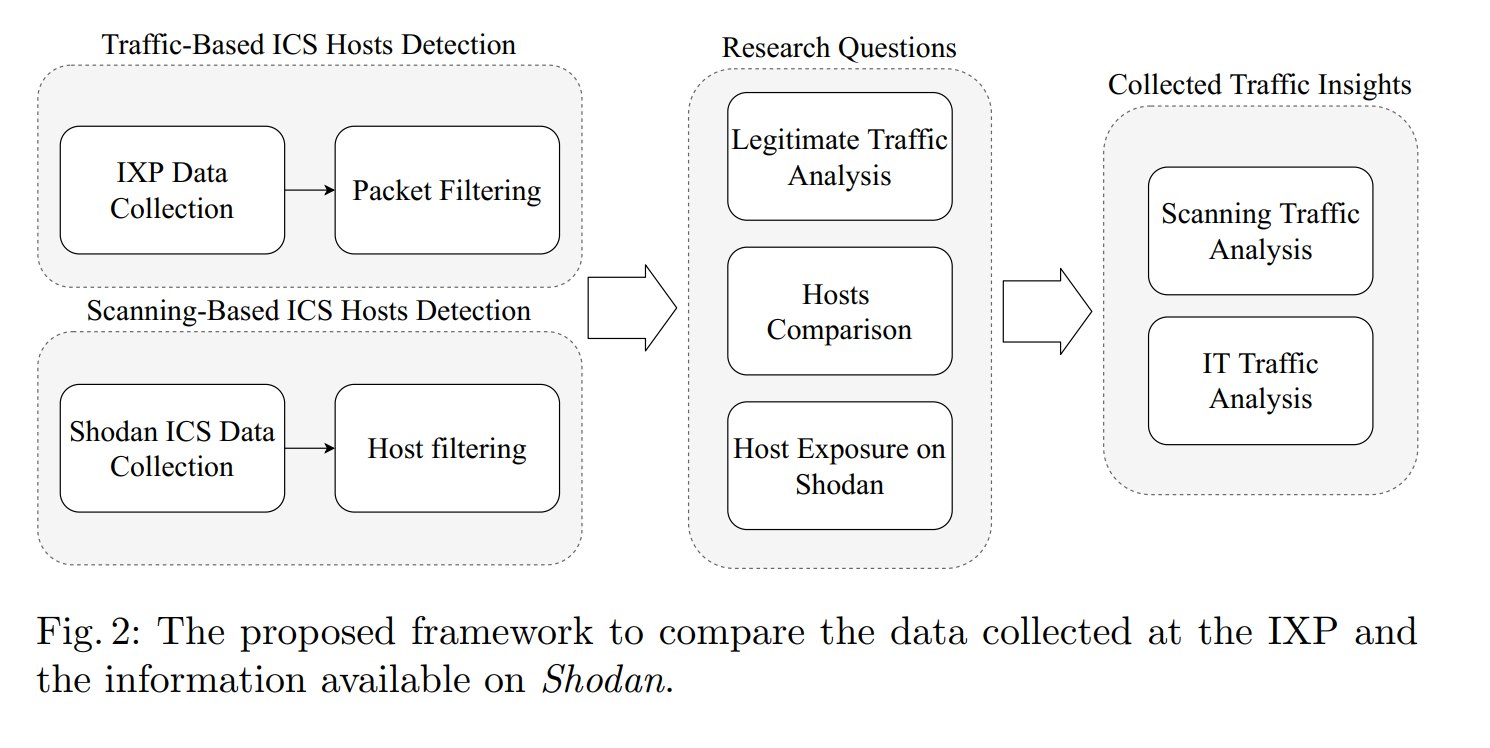

Новое исследование по анализу ICS трафика полученного на точке обмена интернет-трафиком / Internet Exchange Point (IXP) в Италии: “Sorry, Shodan is not Enough! Assessing ICS Security via IXP Network Traffic Analysis”

В рамка исследования Shodan показа только 2% из тех ICS хостов которые были обнаружены пассивно, т.к. большое количество ICS не обнаруживается активно из-за NAT и межсетевых экранов. Однако исследователи не использовали “tag:ics” в Shodan и не фильтровали Honeypots при анализе трафика, полученного пассивным путем

https://arxiv.org/abs/2007.01114

В рамка исследования Shodan показа только 2% из тех ICS хостов которые были обнаружены пассивно, т.к. большое количество ICS не обнаруживается активно из-за NAT и межсетевых экранов. Однако исследователи не использовали “tag:ics” в Shodan и не фильтровали Honeypots при анализе трафика, полученного пассивным путем

https://arxiv.org/abs/2007.01114

AS

ID:0

Новое исследование по анализу ICS трафика полученного на точке обмена интернет-трафиком / Internet Exchange Point (IXP) в Италии: “Sorry, Shodan is not Enough! Assessing ICS Security via IXP Network Traffic Analysis”

В рамка исследования Shodan показа только 2% из тех ICS хостов которые были обнаружены пассивно, т.к. большое количество ICS не обнаруживается активно из-за NAT и межсетевых экранов. Однако исследователи не использовали “tag:ics” в Shodan и не фильтровали Honeypots при анализе трафика, полученного пассивным путем

https://arxiv.org/abs/2007.01114

В рамка исследования Shodan показа только 2% из тех ICS хостов которые были обнаружены пассивно, т.к. большое количество ICS не обнаруживается активно из-за NAT и межсетевых экранов. Однако исследователи не использовали “tag:ics” в Shodan и не фильтровали Honeypots при анализе трафика, полученного пассивным путем

https://arxiv.org/abs/2007.01114

Мне любопытно насколько законно получать доступ к трафику IXP для анализа?

AL

Почему нет? Если в автомате, то можно

AS

И почему-бы, например, в России, не делать такой пассивный анализ защищенности силами национального регулятора и CERT и уведомлять владельцев уязвимых активов, учитывая, что у регулятора то доступ есть :)

AL

А им это надо?

AS

Alexey Lukatsky

Почему нет? Если в автомате, то можно

Это как это? Можно пойти например к АО «Центр взаимодействия компьютерных сетей „МСК-IX“» заплатить ему денег за услугу и получить законно доступ к его трафику чтобы слушать "в автомате"? Кстати что такое "в автомате"?

https://ru.wikipedia.org/wiki/%D0%A2%D0%BE%D1%87%D0%BA%D0%B0_%D0%BE%D0%B1%D0%BC%D0%B5%D0%BD%D0%B0_%D0%B8%D0%BD%D1%82%D0%B5%D1%80%D0%BD%D0%B5%D1%82-%D1%82%D1%80%D0%B0%D1%84%D0%B8%D0%BA%D0%BE%D0%BC

https://ru.wikipedia.org/wiki/%D0%A2%D0%BE%D1%87%D0%BA%D0%B0_%D0%BE%D0%B1%D0%BC%D0%B5%D0%BD%D0%B0_%D0%B8%D0%BD%D1%82%D0%B5%D1%80%D0%BD%D0%B5%D1%82-%D1%82%D1%80%D0%B0%D1%84%D0%B8%D0%BA%D0%BE%D0%BC

AS

Alexey Lukatsky

А им это надо?

Надо, у них же миссия! ☝️🙂

AS

СОРМ и DPI Яровой на благо защищаемого народа и критической инфраструктуры! ☝️😐

AL

Это как это? Можно пойти например к АО «Центр взаимодействия компьютерных сетей „МСК-IX“» заплатить ему денег за услугу и получить законно доступ к его трафику чтобы слушать "в автомате"? Кстати что такое "в автомате"?

https://ru.wikipedia.org/wiki/%D0%A2%D0%BE%D1%87%D0%BA%D0%B0_%D0%BE%D0%B1%D0%BC%D0%B5%D0%BD%D0%B0_%D0%B8%D0%BD%D1%82%D0%B5%D1%80%D0%BD%D0%B5%D1%82-%D1%82%D1%80%D0%B0%D1%84%D0%B8%D0%BA%D0%BE%D0%BC

https://ru.wikipedia.org/wiki/%D0%A2%D0%BE%D1%87%D0%BA%D0%B0_%D0%BE%D0%B1%D0%BC%D0%B5%D0%BD%D0%B0_%D0%B8%D0%BD%D1%82%D0%B5%D1%80%D0%BD%D0%B5%D1%82-%D1%82%D1%80%D0%B0%D1%84%D0%B8%D0%BA%D0%BE%D0%BC

У них нет такой услуги. Но в рамках исследований они могут это сделать. Просто об этом никто не просил

AL

Надо, у них же миссия! ☝️🙂

Ты путаешь. У них нет такой миссии. Кроме того, это все потребует рук и головы. А они даже методику реагирования на атаки не могут выпустить...

M

Alexey Lukatsky

Ты путаешь. У них нет такой миссии. Кроме того, это все потребует рук и головы. А они даже методику реагирования на атаки не могут выпустить...

Вам методику реагирования на какую атаку: DDoS, NBNS-спуфинг, брутфорс WiFi или фишинг? Или нужна универсальная методика на всевозможные атаки? :)

К сожалению, как не может быть методики лечения заболеваний, так и методики выявления и реагирования на атаки.

К сожалению, как не может быть методики лечения заболеваний, так и методики выявления и реагирования на атаки.

AI

Я даже знаю одного оператора, который вполне может это организовать, правда Сергей ?

AL

Вам методику реагирования на какую атаку: DDoS, NBNS-спуфинг, брутфорс WiFi или фишинг? Или нужна универсальная методика на всевозможные атаки? :)

К сожалению, как не может быть методики лечения заболеваний, так и методики выявления и реагирования на атаки.

К сожалению, как не может быть методики лечения заболеваний, так и методики выявления и реагирования на атаки.

Мне кажется, что за 2+ года с момента принятия ФЗ и появления у регулятора полномочий они могли бы разродиться набором плейбуков для распространенных атак. Это вполне под силу. Мы в проектах по SOCам пишем наборы из десятков плейбуков. И это гораздо быстрее, чем за 2 года

M

Alexey Lukatsky

Мне кажется, что за 2+ года с момента принятия ФЗ и появления у регулятора полномочий они могли бы разродиться набором плейбуков для распространенных атак. Это вполне под силу. Мы в проектах по SOCам пишем наборы из десятков плейбуков. И это гораздо быстрее, чем за 2 года

Если вы запросите рекомендации по реагированию на атаку, с которой возникли сложности, думаю вам ответят. Но это не точно :)

AL

По регламенту они в течение пяти дней отвечают. Наверное, их рекомендации настолько секретны, что на это требуется такой срок