DS

Size: a a a

2019 September 18

Доброе утро, у вас есть материалы по настройке PT ISIM? Помимо офф руководства

Есть документация на бесплатную версию. Коммерческие поставки тоже сопровождаются документацией и техподдержкой

NK

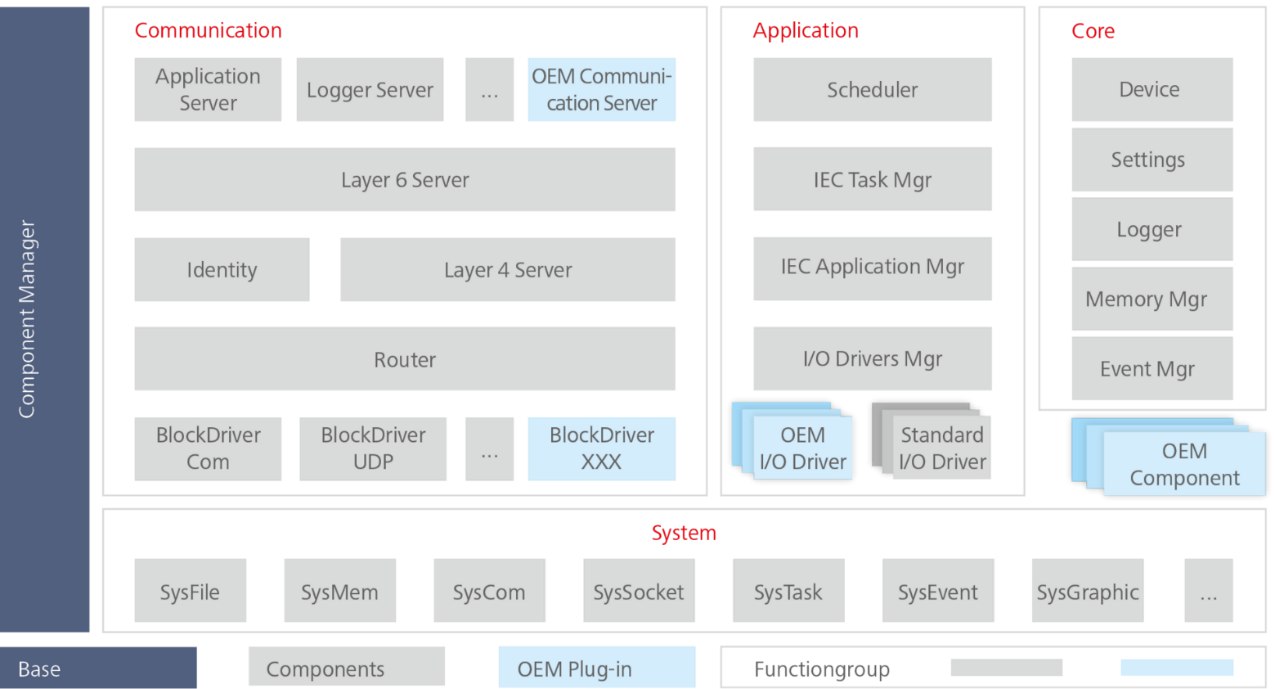

Новое исследование безопасности от Kaspersky ICS CERT: CODESYS Runtime — фреймворк для управления ПЛК. Часть 1

https://ics-cert.kaspersky.ru/reports/2019/09/17/security-research-codesys-runtime-a-plc-control-framework-part-1/

https://ics-cert.kaspersky.ru/reports/2019/09/17/security-research-codesys-runtime-a-plc-control-framework-part-1/

T

ID:

Новое исследование безопасности от Kaspersky ICS CERT: CODESYS Runtime — фреймворк для управления ПЛК. Часть 1

https://ics-cert.kaspersky.ru/reports/2019/09/17/security-research-codesys-runtime-a-plc-control-framework-part-1/

https://ics-cert.kaspersky.ru/reports/2019/09/17/security-research-codesys-runtime-a-plc-control-framework-part-1/

Уважаемые коллеги, мы подготовили лонгрид на тему безопасности CoDeSys. На сайте представлены все три части статьи. Полная версия же доступна в пдф тут: https://ics-cert.kaspersky.ru/media/KICS-CERT-Codesys-Ru.pdf

Английская версия будет доступна сегодня чуть позже.

Английская версия будет доступна сегодня чуть позже.

AK

Имхо зависит от комплаенса, требования какого регулятора выполнять. Если фстэк, то его нормативные документы.

AM

Можно присмотреться к бест практису от производителя. Там достаточно хорошо описаны моменты ИБ. И можно хороший документ по хардерингу написать

AK

А каковы реалии?

Денег нет и надо соответствовать комплаенсу криво адаптированной нормативки?

Денег нет и надо соответствовать комплаенсу криво адаптированной нормативки?

AL

А чего в Ernst & Young советуют?

AK

Alexey Lukatsky

А чего в Ernst & Young советуют?

А разве кто-то из большой четверки занимается вплотную АСУ ТП?

AL

Ну судя по вопросу Романа, да

L

Andrei Potseluev

@leif2033 а нет профильного чата по траффик монитору? :-)

Уточнил у коллег - профильного чата нет. В Telegram есть канал https://t.me/infowatchout , а по любым вопросам можно писать сюда @annainfowatch

DD

А разве кто-то из большой четверки занимается вплотную АСУ ТП?

В России PwC активно эту тему прорабатывает. EY аудиты делают тоже.

D

Уточнил у коллег - профильного чата нет. В Telegram есть канал https://t.me/infowatchout , а по любым вопросам можно писать сюда @annainfowatch

О, огромная благодарность!

RK

А разве кто-то из большой четверки занимается вплотную АСУ ТП?

OT security есть у всех

NK

У Advantech по WebAccess это вторая бюллетень за последнее время с критичными уязвимостями.

CODE INJECTION CWE-94

An exploit executed over the network may cause improper control of generation of code, which may allow remote code execution, data exfiltration, or cause a system crash.

COMMAND INJECTION CWE-77

Multiple command injection vulnerabilities are caused by a lack of proper validation of user-supplied data and may allow arbitrary file deletion and remote code execution.

STACK-BASED BUFFER OVERFLOW CWE-121

Multiple stack-based buffer overflow vulnerabilities are caused by a lack of proper validation of the length of user-supplied data. Exploitation of these vulnerabilities may allow remote code execution.

CVE-2019-13556 has been assigned to these vulnerabilities. A CVSS v3 base score of 8.8 has been calculated; the CVSS vector string is (AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H).

IMPROPER AUTHORIZATION CWE-285

An improper authorization vulnerability may allow an attacker to disclose sensitive information, cause improper control of generation of code, which may allow remote code execution or cause a system crash.

CVE-2019-13550 has been assigned to this vulnerability. A CVSS v3 base score of 9.8 has been calculated; the CVSS vector string is (AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H).

https://www.us-cert.gov/ics/advisories/icsa-19-260-01

CODE INJECTION CWE-94

An exploit executed over the network may cause improper control of generation of code, which may allow remote code execution, data exfiltration, or cause a system crash.

COMMAND INJECTION CWE-77

Multiple command injection vulnerabilities are caused by a lack of proper validation of user-supplied data and may allow arbitrary file deletion and remote code execution.

STACK-BASED BUFFER OVERFLOW CWE-121

Multiple stack-based buffer overflow vulnerabilities are caused by a lack of proper validation of the length of user-supplied data. Exploitation of these vulnerabilities may allow remote code execution.

CVE-2019-13556 has been assigned to these vulnerabilities. A CVSS v3 base score of 8.8 has been calculated; the CVSS vector string is (AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H).

IMPROPER AUTHORIZATION CWE-285

An improper authorization vulnerability may allow an attacker to disclose sensitive information, cause improper control of generation of code, which may allow remote code execution or cause a system crash.

CVE-2019-13550 has been assigned to this vulnerability. A CVSS v3 base score of 9.8 has been calculated; the CVSS vector string is (AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H).

https://www.us-cert.gov/ics/advisories/icsa-19-260-01

RK

Test

Уважаемые коллеги, мы подготовили лонгрид на тему безопасности CoDeSys. На сайте представлены все три части статьи. Полная версия же доступна в пдф тут: https://ics-cert.kaspersky.ru/media/KICS-CERT-Codesys-Ru.pdf

Английская версия будет доступна сегодня чуть позже.

Английская версия будет доступна сегодня чуть позже.

спасибо, написано лучше чем было расказано на S4X (там мне кажется языковый барьер был) и PHdays

https://www.youtube.com/watch?v=OcvnmV9ZTck

https://www.youtube.com/watch?v=xuDGnBCUv0Y

https://www.youtube.com/watch?v=OcvnmV9ZTck

https://www.youtube.com/watch?v=xuDGnBCUv0Y

PX

Народ, кто посоветует фремворки/стандарты для комлексной оценки уровня защищенности АСУ ТП/ics/scada?

CR

Народ, кто посоветует фремворки/стандарты для комлексной оценки уровня защищенности АСУ ТП/ics/scada?

RK

Народ, кто посоветует фремворки/стандарты для комлексной оценки уровня защищенности АСУ ТП/ics/scada?