😱Как я нашёл уязвимость в одной из крупнейших компаний страныДело было вчера. Сидел я развлекался с кодом, как всегда в общем😋 Случайно обнаружил очень серьезную уязвимость в передового мобильного оператора Украины

lifecell.

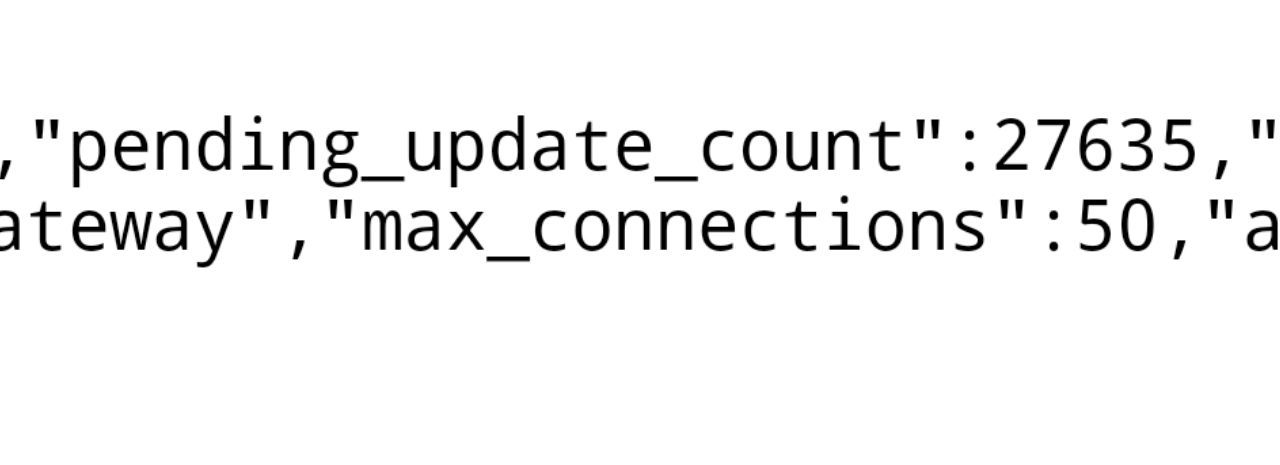

Сама по себе ошибка очень глупая и простая, но очень серьёзная. Суть в том, что если в параметр для пароля ввести символ $, авторизация проходила успешно. Нашел я это чисто случайно, потому что в php переменные начинаются именно на этот символ. Судя по всему эта ошибка существует уже как минимум несколько лет, потому что само апи использует старые технологии. После авторизации возможно было сделать что угодно в личном кабинете

любого абонента оператора.

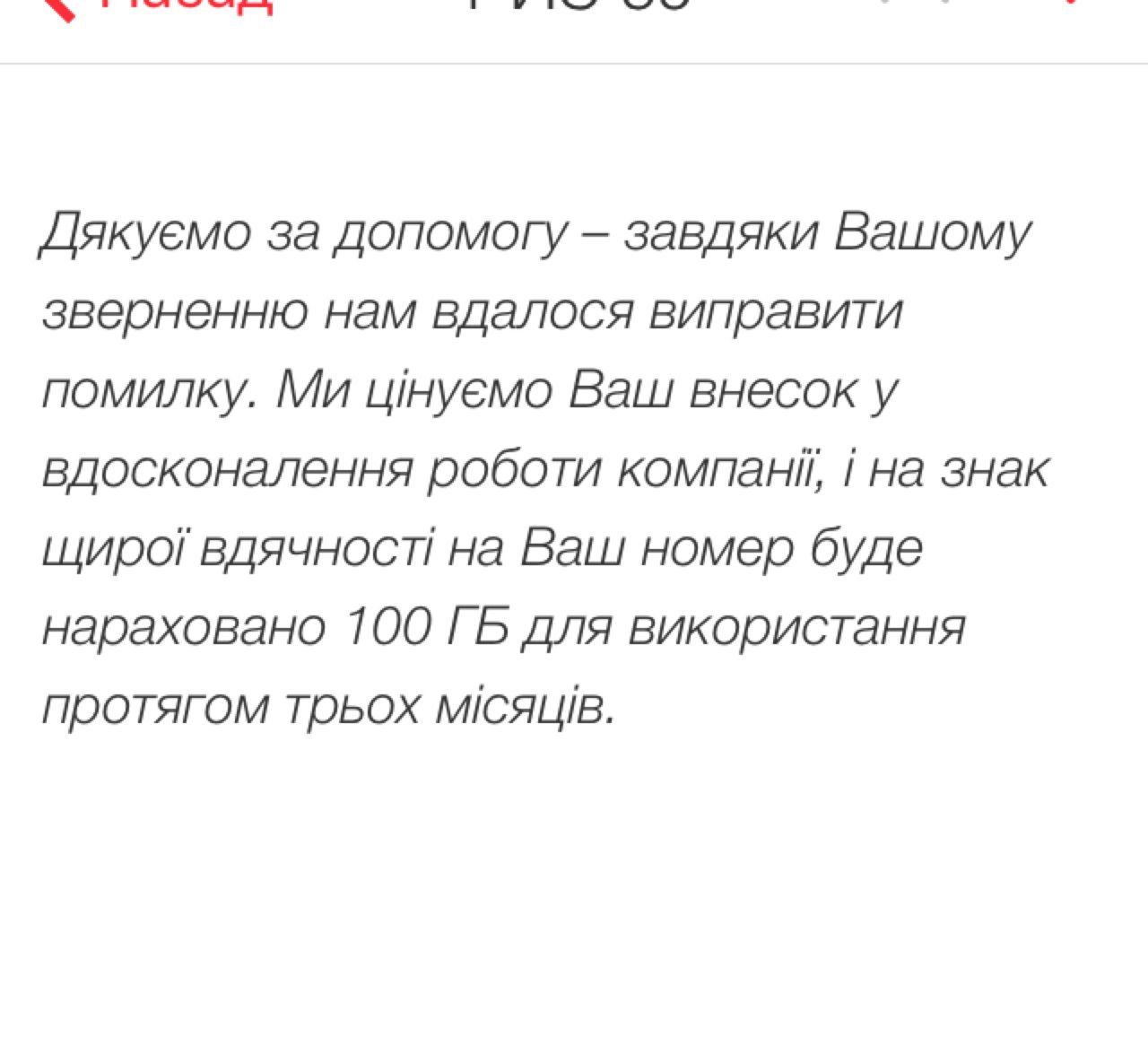

Так как я не имел плохих намерений, решил сообщить о уязвимости оператору, надеясь на вознаграждение. На сайте я нигде не нашёл куда можно было бы написать, кроме как поддержка клиентов. Там меня мягко послали отправлять бумажное письмо на физическую почту компаниия. Естественно я этого делать не собирался. Через одного

знакомого я связался с людьми повыше. Они особо никак не отреагировали с учётом что я предоставил им информацию об их номерах как доказательство существования уязвимости.

Спустя час приложение и само апи уже не работало. Уже сегодня сегодня утром проблема была исправлена. Мне никак не отблагодарили, даже спасибо. Уот так уот, помогай таким жадным людям теперь🤷♂

К слову, как раз сегодня другой крупный оператор

Киевстар открыл программу по поиску багов и уязвимостей, где минимальное вознаграждение 100$. Совпадение это или нет🤔

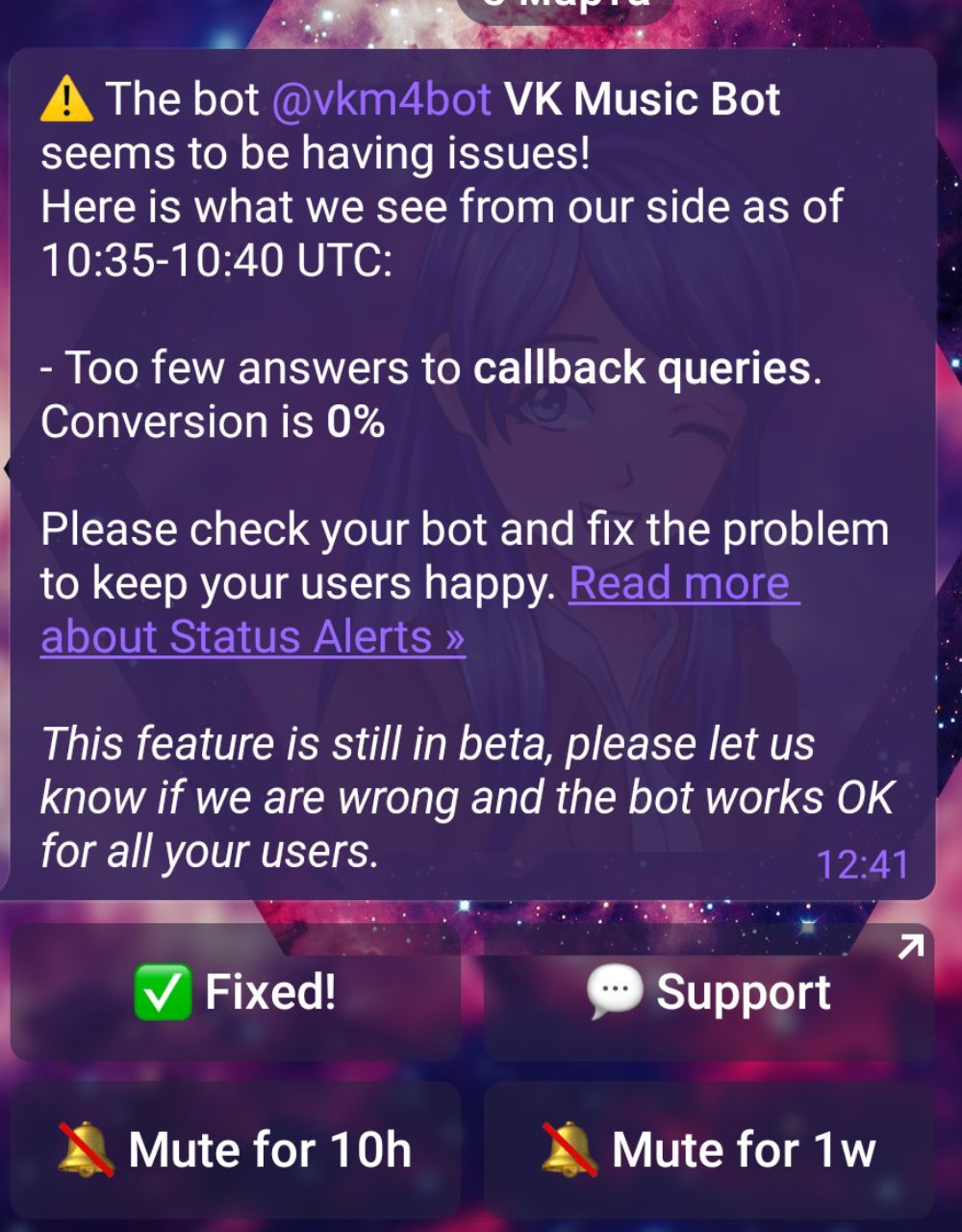

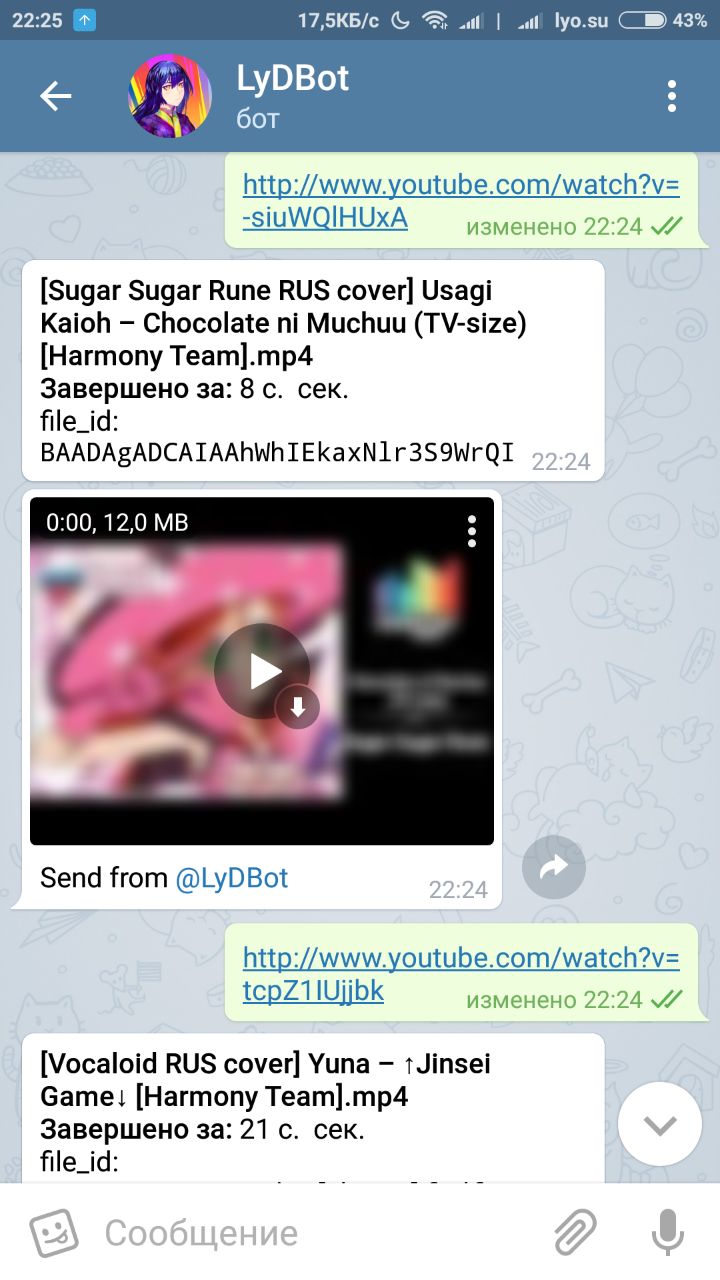

Ещё немного к теме багов☺️ Пару месяцев назад, в телеграме был относительно крупный баг, который тоже я нашел, при помощи которого можно было узнать номер любого человека. Но баг был оперативно найден и исправлен командой телеграм.