VP

Size: a a a

2021 June 06

в nftables вроде тоже есть списки, плюс добавить сигналы от sshd об успешной авторизации для белого списка - и готов нормальный fail2ban

S

Всем привет

S

есть тут кто rate-arch-mirrors с прокси подружил?

S

или rank-mirrors?

f

я что-то тоже не пойму куда

S

это г. Rate Arch Mirrors написано на новомодном раст. С прокси не работает.

U

Ура!! Жесты починили в гноме!

VI

А что с ними было?

U

Не работали

VI

Печально было

S

portknkocking не пробовал использовать?

VP

это больше на костыль похоже, по-моему

VP

и не удобно

S

да не. Норм. Постучал - sshd запустился. Отключился, постучал, он отключился. Все

S

ну или sshd всегда запущен, а открывается/закрывается нужный порт

VP

думаю, это тоже на fail2ban по схеме похоже, но менее удобно

S

fail2ban несколько другое

f

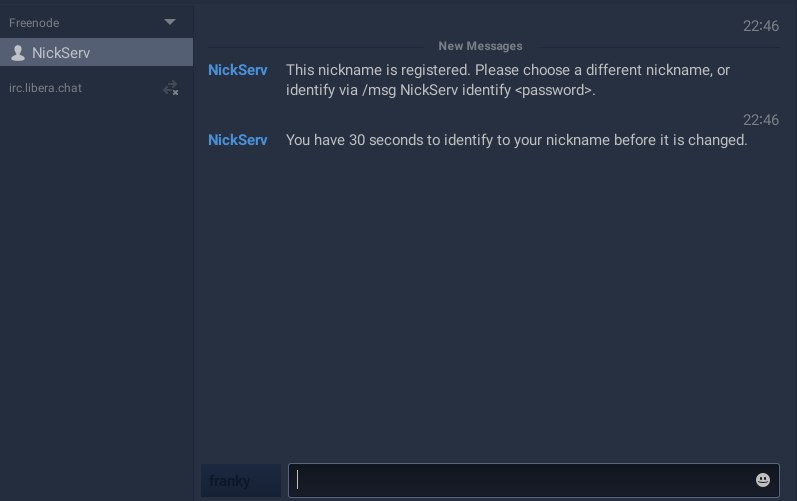

странно, почему этого нет у liberachat

VP

собственно правило же простое там должно быть - если от IP приходит в минуту слишком много пакетов открывающих новые соединения на sshd, то его в бан + учесть успешные авторизации в sshd

VP

всё